なぜ自社が?ランサムウェア対策の盲点を突かれる情シスの孤独と「最悪の事態」

目次[非表示]

1. 2025-2026年最新:中小企業を襲うランサムウェアの「冷徹な現実」

かつてランサムウェアは「大企業や公的機関が狙われるもの」という印象が強かったかもしれません。

しかし、2025年から2026年にかけての統計は、その認識を根底から覆しています。

現在、攻撃者は守りの固い大企業を避け、対策が手薄な中小企業を最短経路として選んでいるのです。

1.1 「狙われるのは大企業だけ」という神話の崩壊

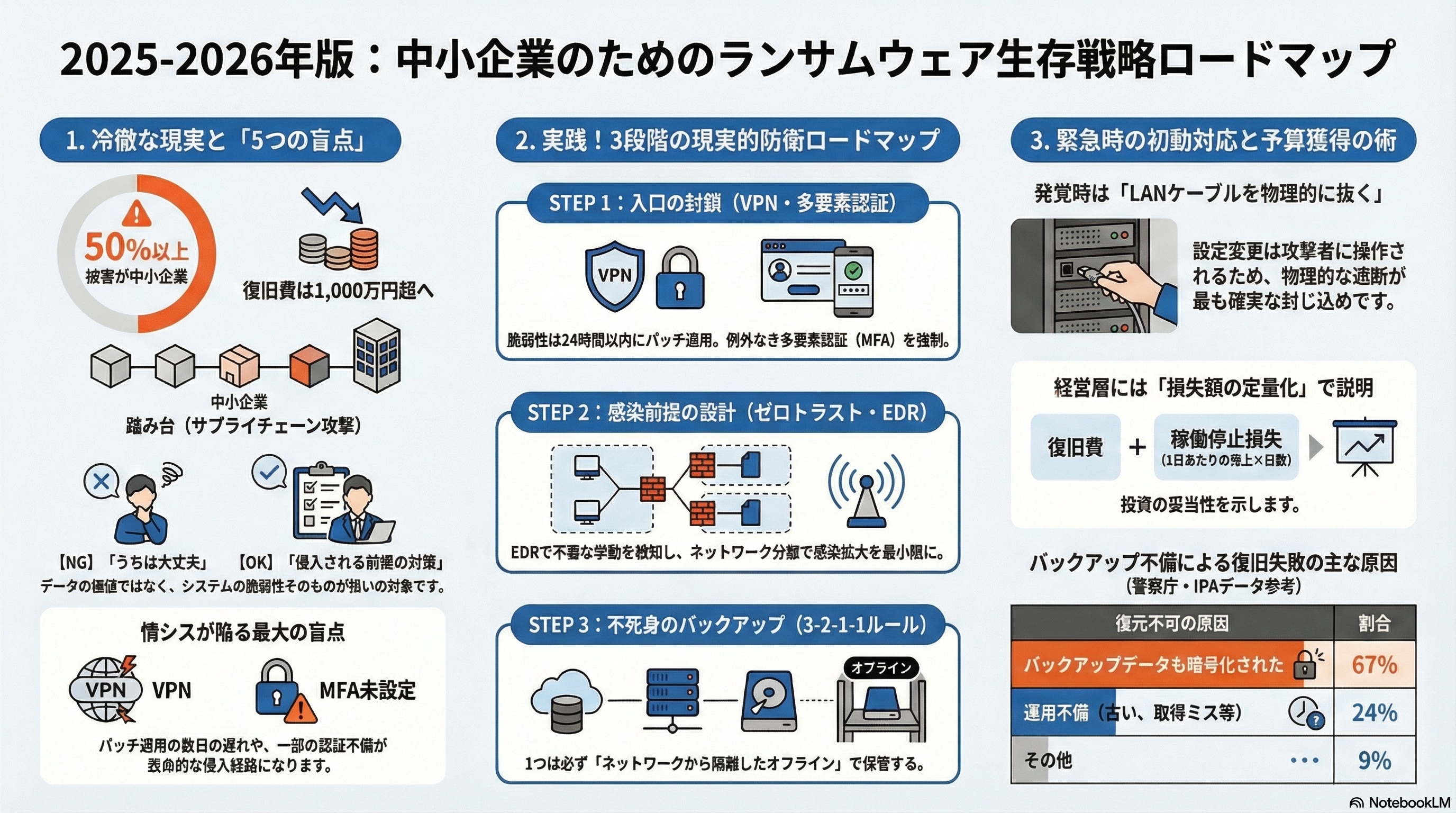

警察庁の最新の報告によれば、ランサムウェア被害の約半数以上が中小企業で発生しています。

攻撃者は特定の企業を狙い撃ちするだけでなく、脆弱性のあるシステムをスキャンして無差別に侵入を試みます。

「うちのような小さな会社に価値のあるデータはない」という油断こそが、最大の脆弱性となっているのです。

1.2 攻撃者が中小企業を「踏み台」にするサプライチェーン攻撃の激化

自社に盗まれるデータがなくても、取引先が大手企業であれば、あなたは「格好の踏み台」になります。

これが「サプライチェーン攻撃」です。

中小企業のネットワークを足掛かりに、信頼関係を利用して本命の大企業へ侵入する手法が急増しています。

サードパーティ(パートナー、ベンダー、サプライチェーン)を経由した侵害は前年比2倍(15%→30%)に増加し、侵害の3分の1が外部からではなく、信頼された取引先経由とのことでした。

1.3 復旧費用の高騰:50%の企業が1,000万円以上を費やす異常事態

被害の影響はデータの損失だけではありません。

調査、システム再構築、事業停止による損失を含めると、コストは膨大になります。

2024年から2025年にかけて、復旧費用が1,000万円を超えるケースは過半数に達しました。

このような「冷徹な現実」がある一方で、なぜ多くの企業で対策が追いつかないのでしょうか。

次のセクションでは、現場の情シス担当者が陥りがちな「5つの盲点」を深掘りします。

2. なぜ対策していても突破される?情シスが陥る「5つの盲点」

セキュリティソフトを導入し、定期的にOSを更新している。

それなのに感染が止まらないのはなぜでしょうか。

そこには、日々の業務に追われる情報システム担当者が、つい見落としてしまう「構造的な穴」が存在します。

2.1 【盲点1】「VPNのパッチ適用」という名の、終わらないモグラ叩き

リモートワークの普及で必須となったVPN機器ですが、これが最大の侵入ルートになっています。

メーカーがパッチ(修正プログラム)を公開しても、情シスが多忙で適用が数日遅れるだけで、その隙を突かれます。

「古いVPN装置を放置している」ことが、泥棒に合鍵を渡しているのと同義になっているのです。

2.2 【盲点2】「バックアップはある」という過信と復旧訓練の欠如

「バックアップは毎日取っているから大丈夫」という言葉は、ランサムウェアの前では通用しません。

最近のウイルスは、バックアップデータそのものを先に暗号化するからです。

また、いざ復旧しようとした際に「手順が複雑で丸3日かかった」という失敗事例は枚挙にいとまがありません。

2.3 【盲点3】リモートワーク端末と「私物PC」のグレーゾーン

社員が「使いやすいから」と、セキュリティ管理外の私物PCで社内ネットワークに接続していませんか?

あるいは、カフェの公衆Wi-FiでVPNを通さずに業務を行っていませんか?

社内のセキュリティゲートをいくら強固にしても、こうした「裏口」からウイルスは容易に入り込みます。

2.4 【盲点4】「多要素認証(MFA)」の未設定箇所が致命傷に

IDとパスワードだけの認証は、もはや100%突破される前提で考えるべきです。

しかし、管理画面や一部のクラウドサービスで「面倒だから」と多要素認証をオフにしている箇所はありませんか?

攻撃者はリスト型攻撃を用いて、たった一つの「MFA未設定アカウント」を執拗に探し出します。

2.5 【盲点5】経営層の「うちは大丈夫」という最大のセキュリティホール

情シスがどれほど危機感を抱いても、予算を握る経営層が「うちは狙われない」と考えていれば対策は進みません。

この「経営層の無関心」こそが、技術的な脆弱性よりもはるかに深刻な、最大のセキュリティホールです。

これらの盲点を埋めるためには、単なる「ツールの導入」ではない、戦略的なアプローチが必要です。

続いて、限られた予算と人員で情シスが取り組むべき「現実的な防衛策」を解説します。

3. 情シスが今すぐ実践すべき「3段階の現実的防衛ロードマップ」

中小企業の情シス担当者は、一人で何役もこなす「ひとり情シス」状態であることも珍しくありません。

すべてを完璧にやるのは不可能です。

だからこそ、2026年現在のベストプラクティスに基づいた「優先順位」を明確にする必要があります。

3.1 ステップ1:侵入経路の徹底封鎖(入口対策の優先順位)

まずは、攻撃者の侵入を「水際」で止めることにリソースを集中させます。

最優先事項は、警察庁も警鐘を鳴らす「VPN機器の管理」と「認証の強化」です。

- VPN・公開サーバーのパッチ即時適用: 脆弱性情報が出たら24時間以内の対応を目指す運用体制を作ります。

- 全アカウントへの多要素認証(MFA)強制: 例外を作らず、スマートフォンアプリやハードウェアキーによる認証を導入します。

- 不要なポートの閉鎖: 外部からアクセスする必要のないサービスを徹底的に洗い出し、遮断します。

3.2 ステップ2:感染を前提とした「被害最小化」の設計(内部対策)

「どれだけ対策しても、いつかは侵入される」という前提に立つのが、今のセキュリティの常識です。

これを「ゼロトラスト」の考え方と呼びます。

感染が1台のPCで発生した際、それをネットワーク全体に広げない仕組み(セグメント分離)が重要です。

また、EDR(Endpoint Detection and Response)などの「感染後の挙動を検知する」ツールの導入を検討してください。

挙動不審な暗号化プロセスを自動で検知・遮断することで、致命的な被害を防ぐことができます。

3.3 ステップ3:事業継続(BCP)のための「不死身のバックアップ」

万が一、全てのデータがロックされた際の「最後の砦」がバックアップです。

ここでは「3-2-1-1ルール」を推奨します。

3つのデータコピーを持ち、2つの異なるメディアに保存し、1つをオフサイト(遠隔地)に、そして1つをオフライン(ネットワークから隔離)で保管することです。

オフラインバックアップ(物理的なLTOテープや、ネットワークから遮断されたクラウドストレージ)があれば、攻撃者はバックアップに手を出すことができません。

復元不可と回答した企業のうち、「バックアップも暗号化」が67%、「運用不備」が24%を占めました。

鉄壁の防御を敷いていても、事故は起こります。

その時、パニックにならずに動けるかどうかが、会社の運命を左右します。

次に、発覚直後の具体的な行動手順を確認しましょう。

4. 万が一「暗号化」された時に情シスが取るべき初動対応チェックリスト

朝、出社してサーバーのファイルが開かない。画面に英語の脅迫状が表示されている。

そんな極限状態でも、情シスは冷静に「初動」を完遂しなければなりません。

以下のアクションを、そのままマニュアルとして活用してください。

4.1 【発覚直後】ネットワークの物理遮断と被害範囲の特定

ウイルスは今、この瞬間も隣のサーバーへ広がっているかもしれません。

最初の数分間の行動が被害を10分の1に抑えます。

4.1.1 Wi-Fiオフではなく「LANケーブルを抜く」べき理由

多くのランサムウェアは、管理権限を奪取してWi-Fiを強制的にオンに戻す機能を持っています。

論理的な遮断(設定変更)は信用できません。

ハブの電源を切る、またはサーバーや端末のLANケーブルを物理的に引き抜くのが、最も確実な封じ込め策です。

4.2 【報告と連携】関係機関への連絡と証拠保全

独断で解決しようとせず、速やかに外部の専門家に助けを求めてください。

また、証拠となる「ログ」や「メモリの状態」を消さないよう注意が必要です。

サーバーの強制再起動は、復旧に必要な証拠を破壊する可能性があるため、専門家の指示を仰ぐのが賢明です。

- 社内報告: 経営層へ「システムを全停止した」旨を直ちに報告。

- 警察・IPAへの相談: 各都道府県のサイバー犯罪相談窓口へ連絡。

- セキュリティベンダー: 契約している保守会社やフォレンジック調査会社へ連絡。

4.3 【究極の選択】身代金は支払うべきか?(政府指針とリスク)

「お金を払えば解決する」という攻撃者の言葉は嘘です。

日本の警察庁やIPA(情報処理推進機構)は、原則として身代金の支払いに応じないよう指導しています。

原則、身代金を支払わずに復旧を行う。支払いに応じてもデータの復元や情報の流出を防げるとは限らない。対応を依頼した業者が攻撃者との裏取引で身代金を支払うことで復旧した場合、事実上、自組織が攻撃者に資金提供をしたとみなされるおそれもある。

支払った金銭は次の犯罪の資金源となり、さらに「この会社は払う」というリストに載ることで、再攻撃を受けるリスクも高まります。

現場の混乱を乗り越えるには、平時からの準備が欠かせません。

最後に、孤独な情シスが「会社を動かす」ための説得術についてお伝えします。

5. 経営層を「共通言語」で説得し、予算を勝ち取るための3つのロジック

セキュリティ対策が進まない最大の壁は「予算」です。

経営層に「ファイアウォールが古い」と訴えても響きません。

彼らの共通言語である「お金」と「リスク」で話をすることが、予算獲得への近道です。

5.1 損失額の定量化:対策コスト vs 被害想定額(ALE)

「守らないと危ない」ではなく「被害に遭ったらいくら損をするか」を数字で示します。

ALE(年間予想損失額)という指標を使いましょう。

- 復旧費用: 1,000万円以上

- 稼働停止損失: 1日あたりの売上 × 停止日数(平均1カ月)

- 損害賠償: 取引先への違約金、顧客への謝罪費用

これらを合計した数千万円のリスクに対し、「数百万円の対策費用は安い投資である」と結論づけます。

5.2 サプライチェーン責任:取引停止リスクを可視化する

「うちが感染すると、主要取引先であるA社のラインも止まります」

この一言は、経営層にとって最も恐ろしいシナリオです。

昨今、大手企業は中小の取引先に対し、セキュリティチェックシートの提出を義務付けています。

対策の遅れは、単なるリスクではなく「受注の失注」に直結することを伝えてください。

5.3 「攻めのセキュリティ」:信頼性が売上を支える時代へ

「セキュリティはコスト(出費)」ではなく「営業上の強み(アセット)」です。

「当社はランサムウェア対策が万全であり、BCP(事業継続計画)が策定されています」と胸を張って言える状態は、競合他社との差別化要因になります。

顧客が安心して発注できる基盤を作ることが、長期的な利益に貢献するというロジックです。

まとめ:ランサムウェア対策で「孤独な情シス」を卒業するために

本記事では、2025-2026年の最新情勢から具体的な防衛策までを解説してきました。

最後に重要なポイントを振り返ります。

- 現状の認識: 中小企業は「踏み台」として狙われており、復旧費用の高騰は避けられない。

- 盲点の解消: VPNのパッチ適用と多要素認証(MFA)の導入を最優先に行う。

- バックアップ: 攻撃者が触れない「オフラインバックアップ」を確保する。

- 経営への働きかけ: 損失額を数値化し、ビジネスの継続性という視点で予算を交渉する。

ランサムウェア対策は、情シス一人で背負えるものではありません。

経営層や社員を巻き込み、組織として「守る文化」を作ることが、孤独な戦いを終わらせる唯一の方法です。

「自社の今の対策で、本当に明日を迎えられるだろうか?」

少しでも不安を感じた方は、まずは無料のセキュリティ診断から始めてみませんか。

プロの視点で貴社の「隠れた盲点」を洗い出し、現実的で持続可能な防衛プランをご提案いたします。

【次の一歩へ】貴社のリスクを可視化する「ネットワーク無料診断」はこちらから。資料請求も承っております。