ランサムウェアとは?対策の全てをわかりやすく解説

目次[非表示]

ランサムウェアとは?中小企業が狙われる理由と仕組みをわかりやすく解説

「ランサムウェア」という言葉をニュースで耳にしない日はありません。しかし、中小企業のシステム担当者様の中には「うちは狙われるほどの規模ではない」「高度な対策は予算的に難しい」と考えている方も多いのではないでしょうか。

ランサムウェア(Ransomware)とは、身代金を意味する「Ransom(ランサム)」と「Software(ソフトウェア)」を組み合わせた造語です。感染するとパソコンやサーバー内のデータが勝手に暗号化され、元に戻すことと引き換えに多額の金銭を要求される非常に悪質なコンピューターウイルスです。

かつてのランサムウェアは、不特定多数にウイルスメールを送りつける「バラマキ型」が主流でした。しかし、2025年現在は特定の企業を執拗に狙う「標的型」へと進化し、特にセキュリティ対策が手薄になりがちな中小企業が最大の標的となっています。

本記事では、2025年から2026年にかけての最新の脅威動向を踏まえ、中小企業の情シス担当者が「今、何をすべきか」を、専門知識がなくても理解できる言葉で丁寧に解説します。

【2026年最新】ランサムウェアの巧妙な仕組みと3つの脅迫手口

ランサムウェアの被害が止まらない理由は、攻撃手法が「単なる嫌がらせ」から「高度な収益モデル(犯罪ビジネス)」へと構造的に変化したためです。

1. 基本の仕組み:なぜデータが開けなくなるのか?

ランサムウェアがシステムに侵入すると、まず情報の「暗号化」を開始します。これは、ファイルを攻撃者しか知らない特殊な鍵でロックする行為です。

一度暗号化されると、ファイル名が書き換えられたり、アイコンが変わったりして、ExcelやWordなどの重要データが一切開けなくなります。この後、デスクトップ画面に「データを復元したければ指定の口座(仮想通貨など)へ送金しろ」というメッセージが表示されます。

2. 二重・三重・四重恐喝への進化

現在、単にデータをロックするだけの手口は過去のものとなりつつあります。攻撃者はより確実に金銭を奪うため、以下のような「多重恐喝」を仕掛けてきます。

- 二重恐喝:データを暗号化する前に外部へ「窃取」し、「金を払わなければ顧客情報をネットに晒す」と脅す。

- 三重恐喝:被害企業の取引先や顧客に対しても直接連絡し、「お前の個人情報が漏洩したくなければ被害企業に圧力をかけろ」と脅す。

- 四重恐喝:身代金の支払いに応じない場合、企業のWebサイトにDDoS攻撃(大量の通信負荷)をかけて完全にダウンさせる。

3. 「RaaS(サービスとしてのランサムウェア)」の普及

驚くべきことに、現在では高いプログラミングスキルがない犯罪者でも、簡単に攻撃を仕掛けられる環境が整っています。これが「RaaS(Ransomware as a Service)」です。

攻撃ツール一式が月額料金や成功報酬型で提供されており、あたかも一般的なSaaSサービスのように犯罪が効率化されています。これにより攻撃の「数」が爆発的に増加し、あらゆる規模の企業がリスクに晒されるようになりました。

RaaS(Ransomware as a Service)とは、ランサムウェア本体や身代金要求のためのインフラなどランサムウェア攻撃に必要な一式を「サービス」として提供するものであり、サイバー犯罪のビジネスモデルの1つです。RaaSが登場したことで、技術的な知識を持たないサイバー攻撃者でも自分たちが狙う対象に対して容易にランサムウェア攻撃を仕掛けることが可能になりました。

攻撃が「ビジネス化」している今、従来のウイルス対策ソフト(パターンマッチング方式)だけでは防げない状況になっています。次の章では、なぜ中小企業が今これほどまでに狙われているのか、その実態をデータで見ていきましょう。

なぜ「うちは大丈夫」が危ない?中小企業の被害実態(統計データ)

「狙われるのは大企業だけ」という認識は、もはや過去のものです。警察庁の最新統計によれば、ランサムウェア被害の約半数以上が中小企業で占められています。

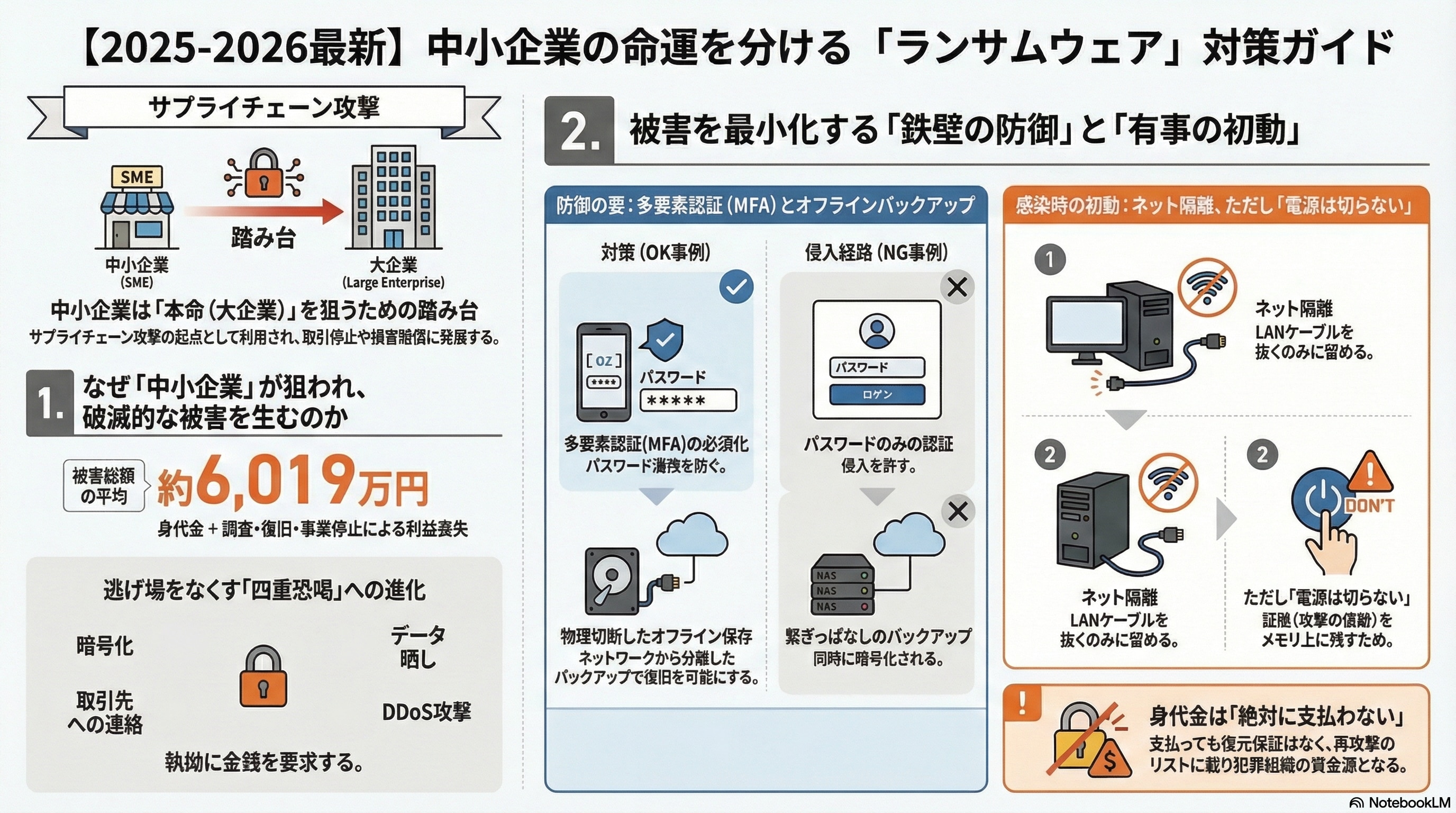

1. 大企業を狙うための「踏み台」にされるリスク

攻撃者は「正面突破が難しい大企業」よりも、「セキュリティが手薄な関連会社・取引先(中小企業)」を最初の標的にします。

これを「サプライチェーン攻撃」と呼びます。貴社のサーバーに侵入し、そこから本命である大企業のネットワークへ入り込むための「踏み台」として利用されるのです。もし貴社が原因で大企業のシステムが止まれば、損害賠償や取引停止といった深刻な事態を招きかねません。

2. 事業停止による損失額は身代金よりも高額に

ランサムウェア被害における最大のコストは、犯人に支払う身代金ではありません。調査や復旧、そして「事業が止まっている間の損失」です。

直近2年の被害金額は平均6,019万円、中央値3,800万円。多くの組織が、喪失利益や超過人件費等については未把握。

中小企業において数千万円の損失は死活問題です。また、IPA(情報処理推進機構)の調査では、復旧までに1週間以上を要するケースも少なくありません。物理的な資産の被害以上に、顧客からの「信頼」という無形資産を一瞬で失う恐怖があるのです。

【最新経路】ランサムウェアはどこから侵入するのか?

「怪しいメールを開かなければ大丈夫」という対策だけでは、現在の攻撃は防げません。2025年の最新トレンドでは、メール以外の「システム上の隙」を突く攻撃が激増しています。

1. VPN機器・ネットワーク機器の脆弱性

現在、最も多い侵入経路がこれです。テレワークのために導入したVPN(仮想専用線)機器に、古い設定や修正されていないプログラムの欠陥(脆弱性)が残っている場合、そこからネットワーク内部へ直接侵入されます。

2. リモートデスクトップ(RDP)への不正ログイン

社外から社内PCを操作できる「リモートデスクトップ」も、攻撃者の好物です。脆弱なパスワードを使用していたり、アクセス制限をかけていなかったりすると、総当たり攻撃などで強引にログインされ、ランサムウェアを仕掛けられます。

3. AIを悪用した巧妙なフィッシングメール

生成AI(ChatGPTなど)の普及により、攻撃メールの日本語は極めて自然になりました。以前のような「おかしな敬語」や「文字化け」で見分けることは困難です。

- 取引先になりすまして請求書を送る

- 運送会社を装って再配達通知を送る

このように、日常業務に紛れ込ませる手法が洗練されています。

4. USBメモリなどの外部メディア・Webサイト閲覧

物理的な経路も無視できません。拾ったUSBメモリを差し込む、あるいは普段利用しているWebサイトが改ざんされており、閲覧しただけで感染(ドライブバイダウンロード)する事例も報告されています。

侵入経路の多くは「管理の漏れ」にあります。では、限られたリソースの中で情シス担当者はどのように対策すべきでしょうか。

情シス担当者が今すぐ実行すべき「5つの鉄壁対策」

予算や人員が限られる中小企業でも、優先順位を絞ることで防御力は劇的に向上します。

1. 【予防】OS・ソフトウェア・機器の最新化(脆弱性管理)

最も基本的かつ効果的な対策です。Windows Updateはもちろん、ルーターやVPN機器のファームウェアを常に最新の状態に保ちましょう。

「脆弱性の放置」は、泥棒に合鍵を渡しているのと同じです。

2. 【防御】認証の強化(多要素認証:MFAの導入)

IDとパスワードだけの認証は、もはや安全ではありません。スマートフォンへのSMS通知やアプリ認証を組み合わせる「多要素認証(MFA)」を必須にしてください。これにより、パスワードが漏洩しても即座に侵入されることを防げます。

3. 【検知】EDR(振る舞い検知)による異常の早期発見

従来のウイルス対策ソフトは「既知のウイルス」しか防げません。一方、EDR(Endpoint Detection and Response)は「ファイルが急激に暗号化され始めた」などの「怪しい動き」を検知して遮断します。

4. 【復旧】「オフラインバックアップ」の徹底

どれほど防御を固めても、感染を100%防ぐことは不可能です。最後の砦は「バックアップ」です。

ただし、ネットワークに繋ぎっぱなしのバックアップデータは、ランサムウェアによって一緒に暗号化されてしまいます。定期的に物理的なハードディスクに保存し、ネットワークから切り離して保管する「オフラインバックアップ」を徹底してください。

5. 【教育】従業員のリテラシー向上と訓練

システムの壁をいくら高くしても、最後は「人」が穴を開けてしまいます。「怪しいメールの見分け方」だけでなく、「もし怪しいと思ったら誰に報告するか」という初動のルールを周知徹底することが重要です。

これら5つの対策をバランスよく組み合わせることで、万が一の際の被害を最小化できます。次に、実際に「感染してしまった」際の初動対応を確認しておきましょう。

「もし感染したら?」被害を最小限に抑える初動対応ガイド

感染発覚時の「最初の1時間」が、その後の被害規模を左右します。

1. 直ちにネットワークから隔離する(物理切断)

感染が疑われるPCを見つけたら、即座にLANケーブルを抜き、Wi-Fiをオフにします。

注意:PCの電源は切らないでください。 電源を切ると、メモリ上の証拠(攻撃の痕跡)が消えてしまい、その後の調査が困難になる可能性があるためです。

2. 被害状況の把握と証拠の保存

どのサーバー、どのフォルダが暗号化されているかを確認します。また、身代金要求画面(ランサムノート)の写真をスマートフォンなどで撮影し、記録に残します。

3. 専門機関・警察への相談(No More Ransomの活用)

自力で解決しようとせず、速やかに警察(サイバー犯罪対策課)やIPAへ相談してください。また、世界中の法執行機関が協力して運営する「No More Ransom」プロジェクトでは、一部のランサムウェアを解除する復号ツールが無料で提供されています。

警察庁が公表した「令和6年サイバー空間をめぐる脅威の情勢」によると、2024年のランサムウェア被害件数は過去最多ペースで推移しており、2025年も引き続き警戒が必要な状況です。

4. 身代金は「絶対に支払わない」べき理由

どんなに追い詰められても、犯人への支払いは厳禁です。

- 金を払ってもデータが戻る保証はない。

- 「金を払う企業」というリストに載り、再攻撃のターゲットになる。

- 支払った金銭がテロ組織やサイバー犯罪の資金源になる。

これらを念頭に置き、経営層にも毅然とした対応を促す必要があります。

【経営層向け】セキュリティ予算獲得のための説明ポイント

情シス担当者の悩みの一つが、経営層にセキュリティ対策の必要性を理解してもらうことです。以下の3つの切り口で説明を試みてください。

1. 「BCP(事業継続計画)」としての位置づけ

セキュリティ対策は「ITのコスト」ではなく、災害対策と同じ「事業継続のための投資」です。ランサムウェアで工場や出荷が止まれば、それは経営そのものの停止を意味します。

2. 他社の被害事例から学ぶ「事故対応コスト」の試算

前述の通り、事後の復旧コストは数千万円に達する可能性があります。

「今、数百万円の対策をしないことで、将来数千万円の損害を出すリスクを負っている」という比較表を作成し、経営判断を仰ぎましょう。

3. セキュリティ格付けが取引条件になる時代の変化

2026年度以降、サプライチェーン全体を守るためのセキュリティ評価制度(SCS制度など)が本格化する動きがあります。

「対策をしていない企業とは取引しない」という基準を大企業が設けるのは時間の問題です。受注競争に勝ち残るためにも、セキュリティ対策は必須の「営業要件」となっています。

まとめ:ランサムウェア対策は「侵入されない」から「即復旧できる」へ

2026年、ランサムウェアは中小企業にとって最も身近で、かつ致命的な脅威となりました。これからの対策の要点をまとめます。

- RaaSの普及により、誰でも攻撃ができる「ビジネス化」が進んでいる。

- 中小企業が「踏み台」として狙われ、数千万円単位の損害が出るリスクがある。

- VPNの脆弱性や多要素認証の未導入が、最大の侵入原因となっている。

- オフラインバックアップこそが、感染時の唯一の希望である。

「うちは大丈夫」という根拠のない自信は捨て、まずは現状の脆弱性チェックから始めてください。