明日、あなたが倒れたら会社は止まりますか?属人化したネットワーク運用の処方箋

目次[非表示]

明日、あなたが倒れたら会社は止まりますか?「属人化」という最大のリスク

想像してみてください。明日の朝、通勤途中であなたが不慮の事故に遭い、意識不明になってしまったとします。その数時間後、全社のネットワークがダウンしました。

誰が復旧作業を行えますか?

ルーターのパスワードを知っている人は他にいますか?

ベンダーへの連絡先リストはどこにありますか?

もし、この問いに即答できないなら、あなたの会社は「担当者の健康状態」という、極めて脆弱な基盤の上に成り立っていることになります。

ネットワーク運用が「あなた頼み」になる構造的理由

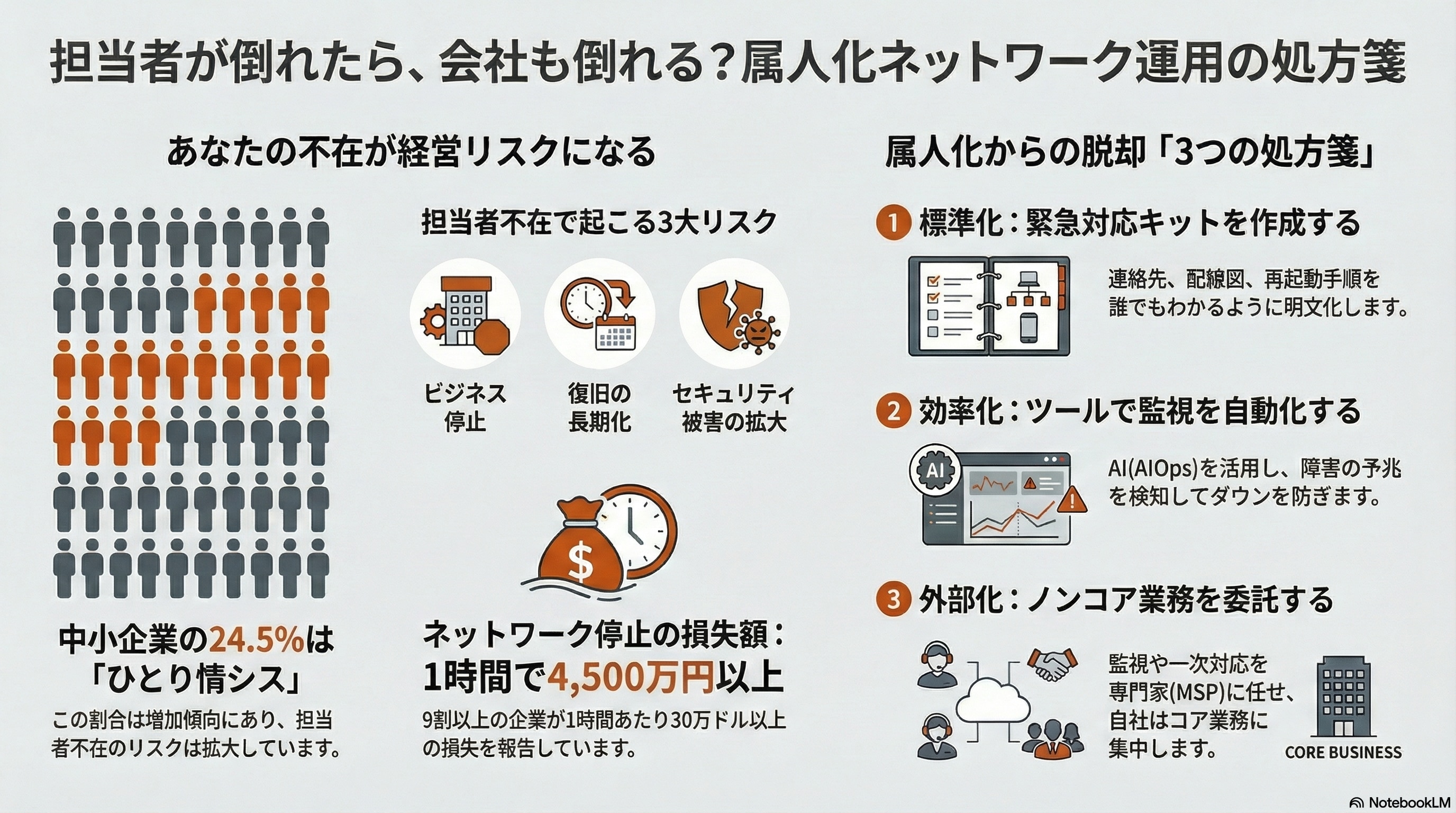

中小企業における「ひとり情シス」や少人数体制は、決して珍しいことではありません。2025年10月に発表されたノークリサーチの調査によると、年商500億円未満の中堅・中小企業における「ひとり情シス」の割合は24.5%に達しており、直近2年で増加傾向にあります。

ネットワーク運用が属人化しやすい背景には、以下の構造的な理由があります。

- ブラックボックス化しやすい: サーバーやアプリと異なり、ネットワーク機器(ルーター、スイッチ、Wi-Fi)は物理的に分散しており、設定内容が目に見えにくい。

- 「動いて当たり前」のインフラ: 障害が起きない限り注目されず、予算も人も割かれないため、ドキュメント化などの「守りの業務」が後回しにされる。

- 専門性の高さ: コマンドライン操作(CLI)やパケット解析など、一般的なPCスキルとは異なる専門知識が必要で、他の社員が代替しにくい。

「担当者の不在」が引き起こす3つの経営リスク

あなた個人の責任感で支えられている現場は、経営視点で見ると「爆弾」を抱えているのと同じです。担当者不在時にネットワーク障害が発生すると、以下の3つのリスクが直撃します。

- ビジネスの完全停止: メール、受発注システム、クラウド会計、Web会議。現代の業務はすべてネットワーク依存です。これが止まれば、機会損失額は計り知れません。

- 復旧時間の長期化(MTTRの悪化): 状況を知るあなたがいないため、外部ベンダーを呼んでも構成把握から始まり、復旧までに数日〜数週間かかる恐れがあります。

- セキュリティインシデントの拡大: サイバー攻撃を受けた際、初期対応(ネットワーク遮断やログ解析)が遅れ、被害が全社、あるいは取引先にまで拡大します。

中堅・中小企業の24.5%は「ひとり情シス」、直近2年で3.2ポイント上昇

まずは「見えない業務」を可視化する:ネットワーク運用の棚卸し

属人化解消の第一歩は、「あなたが普段何をしているか」を客観的なリストに落とし込むことです。頭の中にある業務を書き出すだけで、ブラックボックスの蓋を開けることができます。

実はこんなにある?ネットワーク運用業務の全貌

「ネットワーク運用」と一口に言っても、その範囲は膨大です。以下のカテゴリで分類し、書き出してみましょう。

カテゴリ | 具体的な業務例 | 頻度 |

|---|---|---|

定常監視 | 死活監視、トラフィック確認、ログチェック | 毎日 |

構成管理 | 機器リスト更新、Configバックアップ、配線整理 | 月次/随時 |

障害対応 | 切り分け、再起動、ベンダー手配、ユーザーアナウンス | 随時 |

セキュリティ | ファームウェア更新、ACL設定変更、VPNアカウント管理 | 月次/随時 |

ユーザー対応 | 「Wi-Fiが遅い」等の問い合わせ対応、PCキッティング補助 | 毎日 |

書き出してみると、技術的な作業だけでなく、ユーザーサポートやベンダー調整といった「調整業務」が意外に多いことに気づくはずです。

「コア業務」と「ノンコア業務」に仕分ける判断基準

業務をリストアップしたら、それを「コア業務」と「ノンコア業務」に仕分けます。これが後の「効率化」「外部化」の判断材料になります。

- コア業務(自社でやるべき):

- セキュリティポリシーの策定

- IT予算の計画・立案

- 経営層への報告

- 業務プロセスに深く関わるトラブルシューティング

- ノンコア業務(標準化・外部化可能):

- ルーチンワーク(日々のログ確認、バックアップ)

- 手順が決まっている作業(アカウント発行、パスワードリセット)

- 単純な一次切り分け(「再起動で直るか」の確認など)

まずは、このノンコア業務を手放すことを目標にしましょう。

処方箋1【標準化】:自分以外でも「とりあえず復旧できる」状態を作る

いきなり完璧な運用マニュアルを作ろうとしてはいけません。分厚いマニュアルは、更新されずに陳腐化するのがオチです。目指すべきは、「ITに詳しくない総務担当者でも、最低限の復旧ができる」レベルの簡素なドキュメントです。

100点満点のマニュアルは不要!「緊急対応キット」の作成

緊急時に本当に必要な情報は限られています。以下の情報をA4用紙1枚〜数枚にまとめ、物理的に(印刷して)ネットワークラックの扉に貼っておきましょう。これを「緊急対応キット」と呼びます。

緊急対応キットの必須項目:

- 緊急連絡網:

- 契約している保守ベンダー、ISP、通信キャリアのサポート電話番号。

- 「契約ID」や「回線番号」も併記する(これがないと問い合わせできない)。

- 物理配線図(簡易版):

- どのケーブルがONUで、どれがメインルーターか。

- 写真にラベルを貼ったものがベスト。「この黒い箱の電源を抜け」と指示できるようにする。

- 再起動手順:

- 正しい電源OFF/ONの順番(例:ONU → ルーター → スイッチ)。

- 待機時間(「電源を入れて5分待つ」など)。

- 管理者パスワード:

- 物理的に施錠された場所に保管し、その保管場所を記載する(セキュリティとの兼ね合いに注意)。

構成図とパラメータシートを「腐らせない」運用ルール

ネットワーク構成図やパラメータシート(設定値一覧)は、作成した瞬間から古くなっていきます。これらを最新に保つには、「更新」を業務フローに組み込むしかありません。

- 変更時更新の徹底: 設定変更作業は、ドキュメントの修正が終わるまでを「完了」と定義する。

- Gitなどのバージョン管理: Configファイルをテキスト形式で保存し、変更履歴を自動で残す(RANCIDやOxidizedなどのツール活用も有効)。

- 年1回の棚卸し日: 防災訓練と同じように、年に1回はドキュメントが現物と合っているか確認する日を設ける。

処方箋2【効率化】:2025年版・ツール活用による「監視の自動化」

人手不足の今、人間が画面に張り付いて監視するのは不可能です。2025年のトレンドは、AIや自動化技術を取り入れた「攻めの監視」です。

「何かあったらメール通知」だけでは不十分な理由

従来の監視ツール(SNMP監視など)は、「Pingが通らなくなったらメール通知」という仕組みが主流でした。しかし、これには以下の問題があります。

- オオカミ少年化: 一瞬の瞬断でも大量のアラートメールが届き、重要な通知を見落とす。

- 事後対応: 「止まった後」にしか気づけないため、初動が遅れる。

- 原因不明: 「遅い」というユーザーの不満に対して、Ping応答だけでは原因(帯域不足?サーバー高負荷?)が分からない。

AI活用(AIOps)とクラウド統合管理のトレンド

現在、注目されているのがAIOps(Artificial Intelligence for IT Operations)です。AIがログやパフォーマンスデータを分析し、異常の予兆を検知したり、原因を自動特定したりする技術です。

株式会社アイ・ティ・アール(ITR)の調査によると、国内のAIOps/運用自動化市場は、2024年度に前年比19.8%増と急成長しており、2025年度も高い成長率が予測されています。

最新ツールの活用メリット:

- 予兆検知: 「いつもよりトラフィックが急増している」「エラーレートがじわじわ上がっている」といった異常をAIが検知し、ダウン前に警告する。

- トポロジーの自動描画: ネットワーク構成を自動でスキャンし、最新の構成図を生成してくれる(ドキュメント更新の手間が激減)。

- クラウド統合管理: Merakiなどのクラウド管理型ネットワーク製品なら、遠隔地からでもGUIで設定変更やトラブルシュートが可能。

国内のAIOps/運用自動化市場規模推移および予測:2024年度の売上金額は前年度比19.8%増...2025年度も同18.9%増と引き続き高い成長を見込んでいる

処方箋3【外部化】:賢いアウトソーシング(MSP)の活用戦略

ツールを入れても手が回らない場合は、MSP(Managed Service Provider)へのアウトソーシングを検討します。しかし、ここにも落とし穴があります。

「丸投げ」は危険!失敗しないアウトソーシングの切り出し方

最もやってはいけないのが、「よく分からないから全部任せる」という丸投げです。これは以下の失敗を招きます。

- ブラックボックス化の加速: ベンダーしか触れないシステムになり、ベンダーロックイン(切り替え不可)状態になる。

- コストの高止まり: 軽微な設定変更でも高額な見積もりを出される。

- 責任分界点の曖昧さ: 「OSのパッチ当ては契約外です」と言われ、セキュリティ事故発生時に責任のなすりつけ合いになる。

成功の鍵は、前の章で行った「ノンコア業務」だけを切り出すことです。「監視と一次対応(再起動まで)はMSP、設定変更とポリシー策定は自社」といった明確な線引きが重要です。

信頼できるパートナー(MSP)を見極める5つのチェックポイント

多数あるMSPの中から、自社に合ったパートナーを選ぶためのチェックリストです。

- マルチベンダー対応か: 特定メーカーの機器しか扱えない場合、将来の機器選定が縛られます。

- 24/365体制の実態: 「夜間は自動音声のみ」ではなく、本当にエンジニアが稼働しているか。

- レポートの品質: 月次で「何が起きたか」「どう対処したか」「今後の改善提案」をしてくれるか。

- オンサイト対応の可否: リモートで解決できない場合、物理的に駆けつけてくれるオプションがあるか。

- 解約時の条件: 設定情報やConfigファイルをスムーズに引き渡してくれる契約になっているか。

経営層を説得する:予算獲得のための「翻訳」テクニック

ツール導入やMSP契約にはコストがかかります。「楽をするため」と捉えられないよう、経営層には経営の言葉(数字とリスク)で説明する必要があります。

「コスト削減」ではなく「リスク回避」として提案する

経営者に「ネットワーク監視ツールを入れたい」と言っても響きません。「ダウンタイムによる損失を防ぐ保険に入りたい」と伝えましょう。

ネットワークダウンによる損失額を示すデータは強力な武器になります。

Gartnerの調査(平均5,600ドル/分)や、ITICの2024年調査(9割以上の企業が1時間あたり30万ドル以上の損失と回答)などのデータを引用し、自社の規模に合わせて試算してみてください。

「もしメイン回線が半日止まったら、社員50人の給与換算での損失と、売上の機会損失は◯◯万円になります。このリスクを月額◯万円でヘッジできます」というロジックです。

属人化解消こそが「最強のセキュリティ対策」である

もう一つの切り口は「セキュリティ」です。

特定の人しかログを見られない状況は、内部不正のリスクを高めますし、サイバー攻撃の発見遅れに直結します。

「可用性(いつでも使えること)」は、機密性・完全性と並ぶ情報セキュリティの3大要素(CIA)の一つです。「ネットワーク運用を標準化・自動化することは、セキュリティ対策そのものです」と主張することで、セキュリティ予算枠からの捻出も視野に入ります。

90%以上の企業が、1時間のダウンタイムによるコストは30万ドル(約4,500万円)を超えると回答している。

出典: ITIC「2024 Global Server Hardware, Server OS Reliability Report」

まとめ:ネットワーク運用を「守り」から「攻め」へ転換するために

ネットワーク運用の属人化は、担当者個人の問題ではなく、経営課題です。

あなたが倒れても会社が止まらない仕組みを作ることは、あなた自身を守り、会社を強くすることに他なりません。

最後に、属人化脱却のロードマップを整理します。

- 棚卸し: 業務をすべて書き出し、コア・ノンコアに分ける。

- 標準化: 「緊急対応キット」を作り、物理的に設置する。

- 効率化: 最新の監視ツール(AIOps等)を導入し、予兆検知を自動化する。

- 外部化: ノンコア業務をMSPへ切り出し、自分は付加価値業務に集中する。

- 予算化: ダウンタイム損失コストを試算し、経営層を説得する。

まずは今日、あなたのデスクにあるメモ書きを1枚のドキュメントにまとめることから始めてみませんか?

もし、「自社だけで棚卸しをするのが難しい」「どのツールが自社に合っているか分からない」とお悩みであれば、専門家による無料相談をご利用ください。現状のリスクを可視化し、貴社に最適な改善プランをご提案します。