ランサムウェアの意味を理解し、社内インフラを守り抜く5ステップ

目次[非表示]

「会社の大切なデータが突然開けなくなった」「画面に身代金を要求するメッセージが表示された」……。

近年、企業の事業継続を根底から揺るがす「ランサムウェア」の被害が後を絶ちません。

特にリソースの限られた中小企業の情報システム担当者にとって、日々巧妙化する攻撃への対策は急務です。

しかし、言葉の意味は知っていても、最新の攻撃手法や法的なリスクまでを完全に把握できている方は少ないのではないでしょうか。

本記事では、ランサムウェアの基礎知識から2025年最新のトレンド、さらには「絶対に身代金を支払ってはいけない理由」までを詳しく解説します。

その上で、今日から着手できる「社内インフラを守り抜くための5ステップ」をプロの視点で具体的に提示します。

この記事を読み終える頃には、単なる用語の理解を超え、自社を守るための具体的なアクションプランが明確になっているはずです。

ランサムウェアの意味とは?情シス担当者が知るべき「身代金型ウイルス」の正体

ランサムウェア(Ransomware)とは、一言で言えば「身代金要求型ウイルス」のことです。

攻撃者はターゲットのコンピュータに侵入し、データを人質に取ることで、その復旧と引き換えに金銭(主に追跡が困難な暗号資産)を要求します。

かつては不特定多数を狙う「バラまき型」が主流でしたが、現在は特定の企業や組織を執拗に狙う「標的型攻撃」へと進化しています。

情シス担当者としては、これが単なるシステムの不具合ではなく、明確な悪意を持った「サイバー犯罪」であることを認識する必要があります。

「Ransom(身代金)」+「Software(ソフト)」の仕組み

ランサムウェアという言葉は、英語の「Ransom(身代金)」と「Software(ソフトウェア)」を組み合わせた造語です。

その名の通り、マルウェア(悪意のあるソフトウェア)の一種であり、感染すると以下のような挙動を示します。

- データの暗号化: サーバーやPC内の重要ファイル(Office文書、CADデータ、顧客データベース等)を瞬時に暗号化し、読み取れなくします。

- 画面のロック: OSの操作そのものを不能にし、デスクトップ上に脅迫文を表示させます。

- 脅迫メッセージ(ランサムノート): 復号(元に戻すこと)のためのキーが欲しければ、指定の期限までにビットコイン等で支払えと指示します。

最近では「RaaS(Ransomware as a Service)」と呼ばれる、攻撃ツールをサブスクリプション型で提供するビジネスモデルまで存在し、攻撃のハードルが下がっているのが現状です。

2025年の最新トレンド:暗号化しない「ノーウェアランサム」の脅威

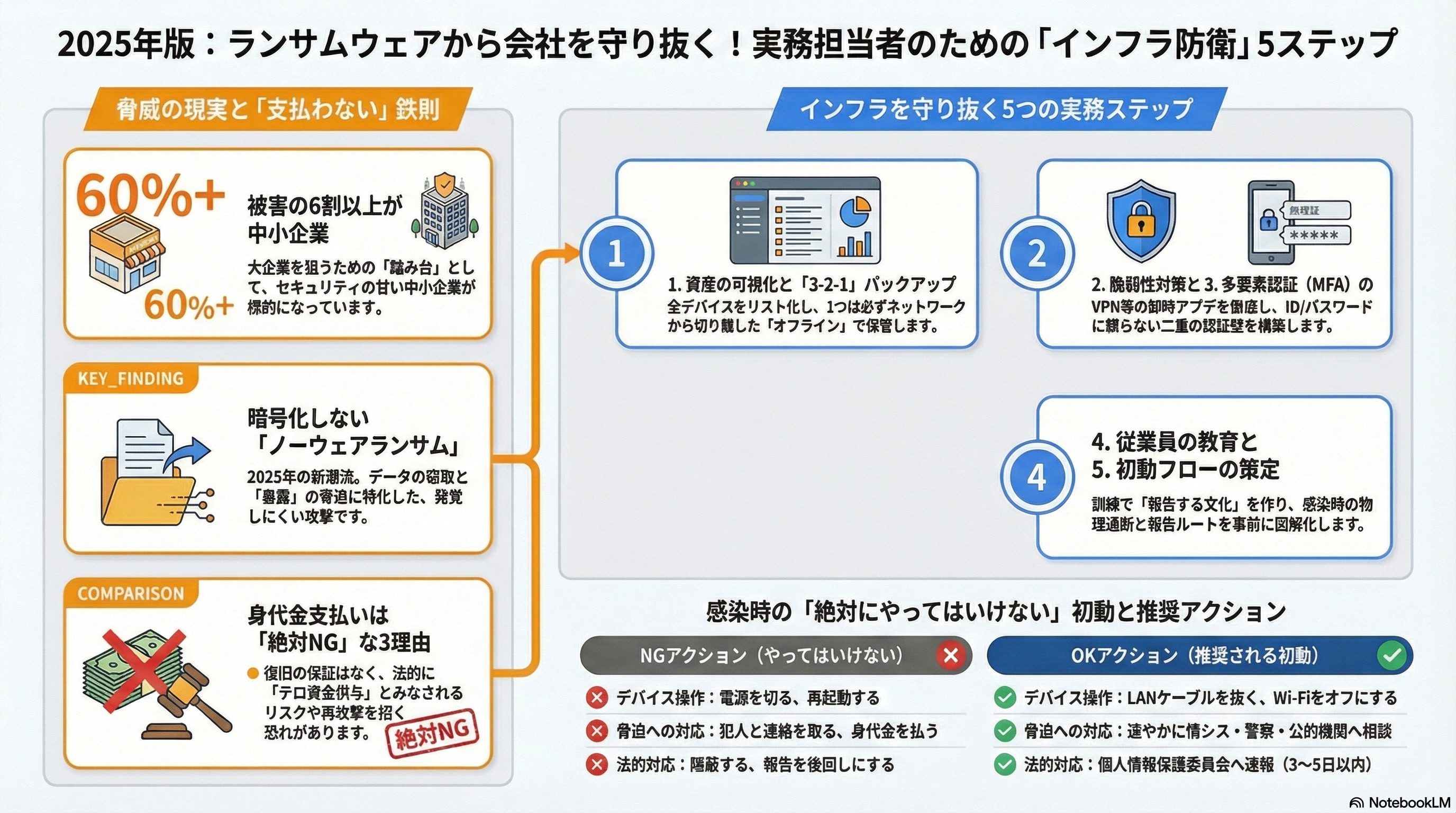

2025年現在、最も警戒すべきは「ノーウェアランサム(No-ware Ransom)」と呼ばれる手法です。

これは、従来の「データを暗号化して使えなくする」というプロセスをあえて飛ばし、「データを窃取し、公開すると脅す」ことに特化した攻撃です。

- 暗号化の有無にかかわらず脅迫: 暗号化によるシステム停止を伴わないため、発覚が遅れるケースがあります。

- 二重・三重の脅迫: データの公開(暴露)に加え、DDoS攻撃の実施や、取引先・顧客への直接連絡をちらつかせる「多重脅迫」が一般化しています。

被害企業にとっては「データが使えるから大丈夫」という理屈が通用せず、ブランド毀損や法的責任という、より深刻なリスクを突きつけられることになります。

なぜ中小企業が狙われるのか?「サプライチェーン攻撃」の罠

「うちは小さい会社だから狙われないだろう」という考えは、もはや過去のものです。

攻撃者にとって、セキュリティの強固な大企業を真正面から攻めるのは非効率です。

そこで、大企業の取引先である「セキュリティの甘い中小企業」をまず踏み台にする「サプライチェーン攻撃」が多発しています。

攻撃者は、ターゲットとする組織の関連企業や取引先、あるいはターゲットが利用しているソフトウェアやサービス等のサプライチェーンにおける脆弱な部分を攻撃の足掛かりとします。

中小企業は、自社の資産を守るだけでなく「加害者(踏み台)」になって取引先への責任を問われないためにも、対策を講じなければならないのです。

【2026年最新】ランサムウェア被害の統計と中小企業の実態

最新の統計データを見ると、ランサムウェアの脅威が決して対岸の火事ではないことが明白になります。

特に中小企業における被害の深刻さは、情シス担当者が経営層に予算を上申する際、最も説得力を持つ根拠となるでしょう。

被害報告数は高止まり:中小企業が占める割合は「6割以上」

警察庁が公表しているデータによると、日本国内におけるランサムウェア被害の報告数は、依然として高い水準で推移しています。

特筆すべきは、被害企業の規模別内訳です。

- 大企業: 約2割強

- 中小企業: 約6割以上

このように、被害の過半数は中小企業で発生しています。

大企業に比べてセキュリティ投資が遅れがちな中小企業は、攻撃者にとって「低リスク・高リターン」な獲物に見えているのが実態です。

主な感染経路は「VPN機器」と「リモートデスクトップ」

感染経路の特定ができた事例のうち、圧倒的に多いのが「ネットワーク機器の脆弱性」の悪用です。

- VPN機器の脆弱性: テレワーク普及に伴い導入されたVPN機器のアップデートが放置され、そこから侵入されるケース。

- リモートデスクトップ(RDP): インターネット上に直接公開されたRDPポートを、ID・パスワードの総当たり攻撃(ブルートフォース)で突破されるケース。

意外にも、昔ながらの「メールの添付ファイル」経由の感染は割合として低下しており、インフラの隙を突く攻撃が主流となっています。

業種を問わず全方位がターゲット:製造・サービス・医療の事例

「うちはIT企業じゃないから」という言い訳も通用しません。

攻撃者は、システムが止まると事業が継続できなくなる業種を優先的に狙います。

- 製造業: 生産ラインが停止し、納期遅延による多額の賠償リスクが発生。

- サービス・小売業: POSレジやECサイトが停止し、直接的な売上損失が発生。

- 医療機関: 電子カルテが参照できなくなり、救急の受け入れ停止や手術の延期など、命に関わる事態に。

実際に、ある地方の病院ではランサムウェア被害により、完全復旧までに数ヶ月を要し、その間の減収が数億円規模に達した事例もあります。

どのような業種であっても、システムはビジネスの心臓部であり、それを守ることは情シス担当者の至上命題です。

身代金は払ってはいけない?法務・リスク管理の観点から見た結論

万が一感染し、データを人質に取られた際、「数百万払えば元に戻るなら……」と考える経営者もいるかもしれません。

しかし、専門家や公的機関の見解は一致しています。

「身代金は絶対に支払ってはいけない」。

これには、感情論ではない明確な3つの理由があります。

理由1:データが必ず復旧する保証はどこにもない

攻撃者はあくまで「犯罪者」です。

誠実な取引を期待すること自体が間違いです。

- 復号キーが送られてこない: 金だけ取られて逃げられるケース。

- 復号に失敗する: 攻撃者が提供したソフトの不具合により、データが破損したまま戻らないケース。

- 一部のデータしか戻らない: 支払いを続けさせるために、段階的にしかキーを出さないケース。

「金を払えば解決」という考えは、被害をさらに拡大させるリスクを孕んでいます。

理由2:日本の法律(外為法・犯収法)に抵触する恐れ

身代金の支払いは、単なる「損害」では済まない法的リスクを伴います。

- テロ資金供与の防止: 攻撃グループが経済制裁の対象となっている組織であった場合、そこへの送金は「外国為替及び外国貿易法(外為法)」に抵触する可能性があります。

- 組織的犯罪処罰法: 犯罪による収益であることを知りながら送金することは、マネーロンダリングへの加担とみなされるリスクがあります。

企業としてコンプライアンスを遵守する以上、違法行為の可能性がある支払いを選択することはできません。

理由3:反社会的勢力への資金提供と「カモリスト」への登録

身代金として支払われた資金は、さらなるサイバー攻撃の軍資金や、テロ・武器購入などの反社会的活動に利用されます。

身代金を支払うことは、攻撃者の活動を助長し、次の攻撃を誘発することにつながります。

さらに、一度支払いに応じた企業は、攻撃者間で「支払う意思のある企業(カモリスト)」として情報が共有されます。

その結果、数ヶ月後に別のグループから再攻撃を受けるという悪循環に陥る例が後を絶ちません。

「信頼できるインフラ」構築の要件

場当たり的な対策ではなく、持続可能な「信頼できるインフラ」を構築するには、一定の基準と体制が必要です。

ここでは、情シス担当者が目指すべき「信頼性の指標」を整理します。

公式ガイドライン(IPA/警察庁)の準拠は「信頼性」の証明

独自の基準で対策を立てるのではなく、まずは公的機関が発行しているガイドラインをベースにしましょう。

- IPA「中小企業の情報セキュリティ対策ガイドライン」: 基本的な対策がチェックリスト形式でまとめられており、現状把握に最適です。

- 経済産業省「サイバーセキュリティ経営ガイドライン」: 情シスだけでなく、経営者が負うべき責任や体制について記されています。

これらに準拠していることを社内外に表明できる状態を作ることで、取引先からの信頼性向上にもつながります。

専門ベンダーの知見と「社内運用」の組み合わせ

中小企業の場合、情シス担当者が一人、あるいは兼任であることも珍しくありません。

すべてを自社で完結させようとせず、外部の専門ベンダーを賢く活用することが現実的です。

- 守りのアウトソーシング: 24時間365日のログ監視(SOC)や、定期的な脆弱性診断は専門企業に依頼する。

- 運用の内製化: 社内のルール作りや、有事の際の連絡体制、従業員教育は、社内事情に詳しい自社スタッフが主導する。

この「ハイブリッド体制」こそが、コストを抑えつつ高い防御力を維持する鍵となります。

定期的な監査と「透明性」:経営者への報告義務

「対策をしたから安心」という状態は、サイバーセキュリティの世界には存在しません。

インフラの健全性を定期的にチェックし、その結果を経営層に「可視化」して報告するプロセスが必要です。

- 月次報告: 遮断した攻撃の回数や、パッチ適用の進捗状況を数字で報告。

- 改善提案: 新たな脅威に対し、将来的に必要となる投資(EDRの導入など)を継続的に提示。

セキュリティ投資を「コスト」ではなく「事業継続のための保険」と捉えてもらうためのコミュニケーションを欠かさないようにしましょう。

ここからは、具体的に「何から始めるべきか」を5つのステップで解説します。

ステップ1:資産の把握とバックアップの「オフライン化」

対策の第一歩は、守るべきものを正しく知ること、そして「最後の砦」であるバックアップを確実に確保することです。

社内ネットワークに繋がっている「全デバイス」をリスト化する

管理されていない機器(野良PC、野良Wi-Fiルーター、放置された古いNASなど)が、攻撃の最大の入り口になります。

- 棚卸しの実施: 資産管理ソフトやネットワークスキャナを用い、IPアドレスを持つすべての機器をリストアップします。

- 不要な機器の除外: 使われていないサーバーや古いPCは、速やかにネットワークから切り離し、廃棄またはオフライン保管します。

バックアップは「3-2-1ルール」を徹底する

ランサムウェアに感染しても、バックアップさえ無事なら復旧は可能です。

しかし、最近のランサムウェアは「バックアップファイルそのもの」を真っ先に暗号化・削除しようとします。

これを防ぐための鉄則が「3-2-1ルール」です。

- 3: データのコピーを3つ持つ(原本+コピー2つ)。

- 2: 異なる2種類の媒体に保存する(サーバー内のHDDと、LTOテープやクラウドなど)。

- 1: 少なくとも1つは、ネットワークから物理的に切り離された「オフライン」の場所に保管する。

特に、感染時に連鎖して暗号化されない「物理的な切り離し(エアギャップ)」が、2025年の対策において最も重要です。

ステップ2:VPN・公開サーバーの脆弱性診断とアップデート

侵入経路の「穴」を塞ぐ作業です。

ここを怠ると、どんなに高度な検知ソフトを入れていても無意味になります。

ファームウェア更新を「自動」または「即時」に行う体制

VPN機器(FortiGateやCiscoなど)やルーターの脆弱性は、発見されると数日、時には数時間で攻撃が開始されます。

- メーカー情報の監視: 脆弱性情報(CVE)を配信するメールマガジン等に登録し、深刻な脆弱性が発表されたら即日適用できる体制を整えます。

- 自動更新の活用: 業務に支障がない範囲で、深夜帯などに自動アップデートをかける設定も検討しましょう。

不要なポート・プロトコルの閉鎖(RDPの直接公開禁止)

「設定ミス」は、攻撃者にとっての招待状です。

- RDPの直接公開禁止: リモートデスクトップ(3389番ポート)をインターネットに直接公開するのは自殺行為です。必ずVPN経由にするか、ゲートウェイサービスを経由させます。

- ポートスキャンテスト: 外部から自社のグローバルIPに対してスキャンを行い、意図しないポートが開いていないかを確認します。

ステップ3:認証の強化(多要素認証・パスワードポリシー)

IDとパスワードという、たった一つの鍵が破られるだけで、社内ネットワークは丸裸になります。

「認証」の壁を二重、三重にすることが不可欠です。

ID/パスワードだけの管理から「多要素認証(MFA)」へ

もはや、強固なパスワードだけでは不十分です。

VPNログインや、Microsoft 365などのクラウドサービス、重要サーバーへのアクセスには、必ず多要素認証(MFA)を導入してください。

- 認証アプリ: スマートフォンのアプリで生成されるワンタイムパスワード。

- SMS/メール認証: デバイスが手元にあることを確認する第2の要素。

- 物理鍵: FIDO2準拠のセキュリティキー。

仮にパスワードが漏洩しても、攻撃者は「2つ目の要素」を突破できず、侵入を阻止できます。

初期パスワード・安易なパスワードの強制変更

基本的なことですが、徹底できていない中小企業は驚くほど多いです。

- 初期設定の変更: ネットワーク機器やIoT機器を導入した際、デフォルトの「admin / password」などは即座に変更します。

- 複雑性の維持: 12文字以上、大文字・小文字・数字・記号の組み合わせをシステム的に強制します。

- 使い回しの禁止: 業務システムとプライベートなSNSなどで同じパスワードを使わないよう、従業員に啓発します。

ステップ4:従業員の「教育」と「疑似訓練」の実施

システムの防御がどれほど堅牢でも、一人の従業員が不用意にリンクをクリックすれば、内側から門が開いてしまいます。

従業員を「最大の脆弱性」にするか、「最強のセンサー」にするかは教育次第です。

フィッシングメールの見分け方と「開封後の対応」

「自分は騙されない」と思っている人ほど危ないのが、最近のフィッシングメールです。

- 見分け方のポイント: 送信元アドレスのドメインチェック、不自然な敬語、リンク先のURLが公式サイトと一致するかなど。

- 標的型メール訓練: 実際に「偽の攻撃メール」を社内に送り、何人が開封したか、報告が上がってきたかを確認する疑似訓練を年に数回実施します。

重要なのは、間違えてクリックした人を責めるのではなく「すぐに報告したことを称賛する」文化を作ることです。

不審な挙動(PCが重い、ファイル名が変わった)を察知する感度

感染の初期段階で気づくことができれば、被害を最小限に食い止められます。

- 「いつもと違う」を大切にする: 「最近PCのファンがずっと回っている」「身に覚えのないファイルがデスクトップに増えた」「アイコンが変わった」といった違和感を、すぐに情シスに相談できる窓口(チャットツール等)を設けます。

- 啓発ポスターの掲示: 休憩スペースやデスクトップ壁紙などで、代表的なランサムノートの画面例を共有しておくと効果的です。

ステップ5:インシデント発生時の「初動対応フロー」策定

どれほど対策をしても、感染リスクをゼロにはできません。

「起きてしまったときに何をすべきか」が、会社の生死を分けます。

パニックを防ぐための「物理的遮断」と「報告ルート」

現場が混乱し、良かれと思ってPCを再起動したり、ウイルススキャンをかけたりすると、被害が拡大したり証拠が消えたりします。

- 物理的遮断: 感染の疑いがあるデバイスのLANケーブルを抜く、Wi-Fiをオフにする(電源は切らないのが鉄則:メモリ上の証拠保持のため)。

- 即時報告: 情シス担当者への直通ルート、および休日・夜間の連絡先を明確にします。

- 封じ込め: 他のネットワークへの通信を遮断し、感染拡大(ラテラルムーブメント)を阻止します。

被害拡大を防ぐ「法的義務」としての個人情報保護委員会への報告

2022年の個人情報保護法改正により、個人データの漏洩が発生した(またはその恐れがある)場合、個人情報保護委員会への報告と本人への通知が義務化されました。

個人データの漏えい、滅失又は毀損が発生し、個人の権利利益を害するおそれがある場合には、個人情報保護委員会への報告及び本人への通知が義務付けられています。

報告には期限(速報は概ね3〜5日以内)があります。

法務部門や経営層と連携し、誰がどのような窓口を通じて報告を行うのか、フロー図を事前に作成しておきましょう。

まとめ:ランサムウェア対策は「経営の継続性」そのもの

ランサムウェアは、単なるITのトラブルではなく、企業の「寿命」を縮めかねない重大な経営リスクです。

本記事で解説した内容を振り返りましょう。

- ランサムウェアの意味: データを人質に取る身代金要求型ウイルス。2025年は「暗号化しない」脅威も増大。

- 中小企業が狙われる理由: 大企業への踏み台(サプライチェーン攻撃)として格好の標的。

- 身代金を払ってはいけない理由: 復旧の保証がなく、法的なリスクや再攻撃を招くため。

- 守り抜く5ステップ:

- 資産把握とオフラインバックアップ(3-2-1ルール)。

- VPN・公開サーバーの脆弱性対策の徹底。

- 多要素認証(MFA)による認証強化。

- 従業員への継続的な教育と訓練。

- インシデント発生時の初動対応フローの策定。

情報システム担当者としてのあなたの役割は、技術的な防御だけでなく、これらのリスクを正しく経営層に伝え、全社一丸となって「守る文化」を作ることです。