「まさか自社が?」情シスが後悔するランサムウェア感染経路の死角

目次[非表示]

「うちは中小企業だし、狙われるはずがない」――。

そう考えていた情報システム担当者の日常が、ある朝、一変します。

出社すると、サーバー上のファイルがすべて見慣れない拡張子に書き換わり、画面には「復元したければ身代金を支払え」という英語のメッセージ。

警察庁の統計によると、2024年から2025年にかけてランサムウェアの被害件数は高止まりしており、その多くが中小企業です。

本記事では、プロの視点から、情シスが見落としがちな「ランサムウェア感染経路の死角」と、今すぐ着手すべき防衛策を徹底解説します。

この記事を読むことで、自社のリスクを可視化し、限られた予算内で最大の効果を発揮するセキュリティ体制を構築できます。

1.「まさか自社が?」ランサムウェア被害の現状と情シスが直面する現実

ランサムウェア(Ransomware)は、身代金(Ransom)とソフトウェア(Software)を組み合わせた造語で、データを暗号化して人質に取る悪質なウイルスです。

かつては大手企業が主な標的でしたが、現在は「サプライチェーン攻撃」の足がかりとして、セキュリティが手薄な中小企業が狙われています。

2025年の最新動向では、単にデータを暗号化するだけでなく、情報を盗み出して「支払わなければ公開する」と脅す「二重恐喝」が主流です。

さらに、AIを活用して巧妙に作成されたフィッシングメールや、脆弱性を自動で探索するボットの存在により、攻撃のハードルは劇的に下がっています。

情シス担当者にとって最も恐ろしいのは、「感染原因が特定できない」ことによる不信感の増大です。

経営層からは「なぜ防げなかったのか」と責任を問われ、現場からは「仕事にならない」と苦情が殺到します。

この地獄のような状況を避けるためには、まず「敵がどこから入ってくるのか」を正確に把握する必要があります。

2.【最新版】ランサムウェアの主要な感染経路TOP3と「突破される理由」

攻撃者は闇雲に攻撃を仕掛けているわけではありません。最も「楽に、確実に」侵入できるルートを優先します。

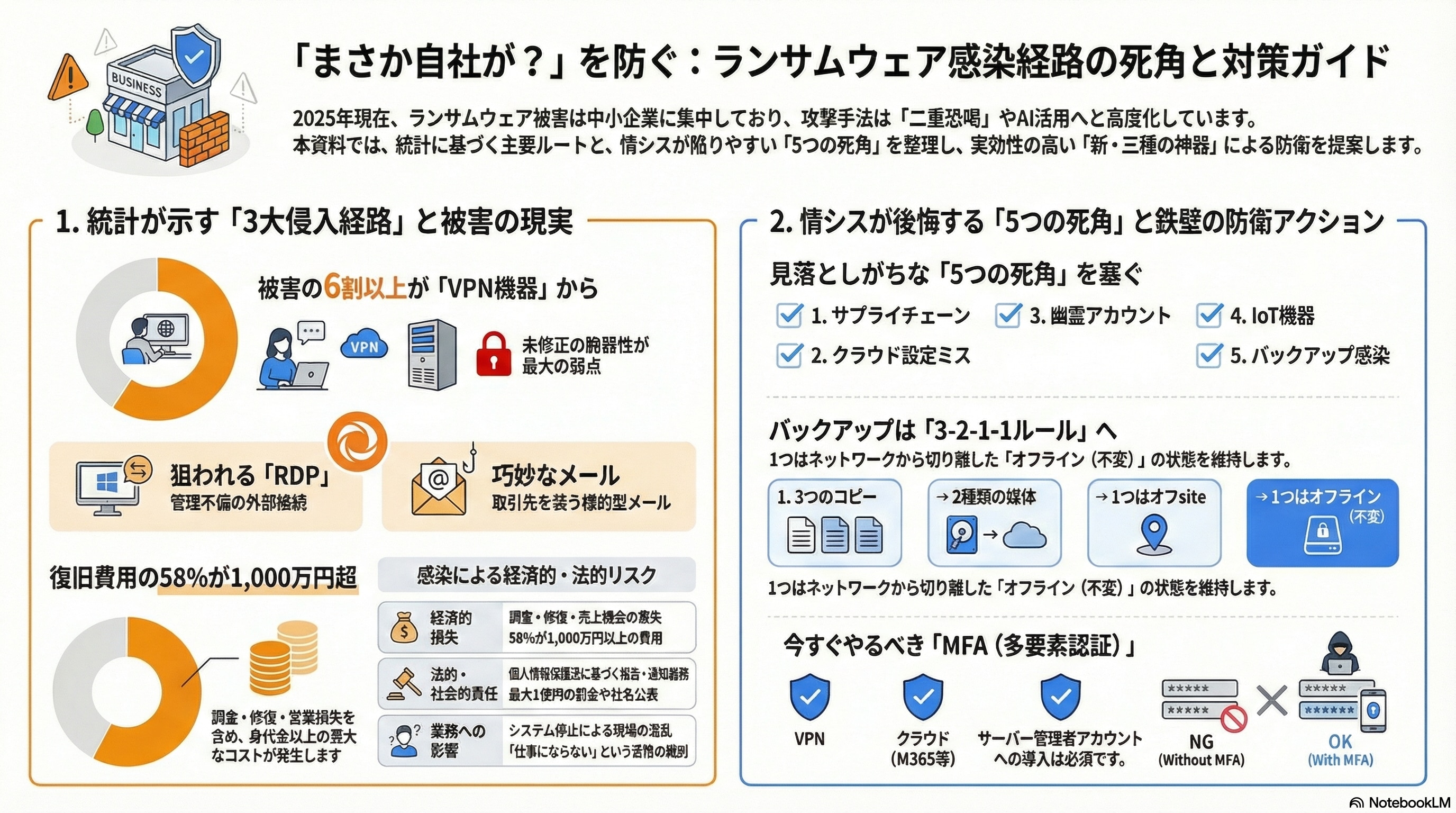

警察庁の調査に基づいた、主要な3つの侵入経路を見ていきましょう。

2-1. 依然として最多:VPN機器・ネットワーク機器の脆弱性

現在、ランサムウェア感染の最大の入り口となっているのが、VPN(Virtual Private Network)機器の脆弱性です。

テレワークの普及で急増したVPN機器ですが、多くの企業で「設置したまま」の状態になっています。

令和6年上半期におけるランサムウェア被害の感染経路については、「VPN機器からの侵入」が6割を超え、引き続き最大の感染経路となっている。

攻撃者は、未修正の脆弱性(セキュリティの穴)を突いてネットワークに侵入します。

「修正パッチを当てるための再起動ができない(業務に支障が出る)」という情シスのジレンマが、最大の弱点となっているのです。

2-2. 巧妙化する入り口:標的型メールとEmotet再来の懸念

次に多いのが、メールを介した感染です。

従来の「怪しい日本語」のメールではなく、取引先との実際のメールスレッドを引用し、返信を装う手法が一般化しています。

特に「Emotet(エモテット)」のようなマルウェアは、一度感染すると連絡先を盗み出し、あなたの名前で取引先にウイルス付きメールを送りつけます。

「知っている相手からの返信」という心理的隙を突くため、どれだけ注意喚起しても100%防ぐことは困難です。

2-3. テレワークの負の遺産:公開されたRDP(リモートデスクトップ)

社内のPCに外部から接続する「リモートデスクトップ(RDP)」の管理不備も深刻です。

IDとパスワードだけでログインできる設定のまま、インターネット上に直接公開されているケースが後を絶ちません。

攻撃者は「総当たり攻撃(ブルートフォース攻撃)」により、数時間でパスワードを割り出し、正規ユーザーのふりをして堂々と侵入します。

これはドアに鍵をかけずに外出しているのと同じ状態です。

3. 情シスが後悔する「感染経路の死角」:見落としがちな5つの穴

「主要な3ルートは対策済みだ」と安心している方にこそ、知ってほしいのが「死角」です。

インシデント発生後に情シスが「そこから入ったのか……」と絶句するポイントをまとめました。

3-1. 【死角1】サプライチェーンの脆弱性(委託先・子会社経由)

自社のセキュリティを固めても、業務委託先や子会社のVPNが突破されれば、信頼された専用線を通じて自社ネットワークにウイルスが流れ込みます。

侵害の3分の1が外部からではなく、信頼された取引先経由とのことでした。

「他社の管理まではできない」という言い訳は、一度被害が出れば通用しません。

3-2. 【死角2】クラウドサービス(SaaS/IaaS)の設定ミス

DX推進により利用が増えたSaaS(クラウドサービス)ですが、管理者アカウントの多要素認証(MFA)がオフになっていたり、ストレージの設定が「公開」になっていたりするミスが散見されます。

ここから認証情報が盗まれれば、社内サーバーを攻撃せずとも、クラウド上の重要データを直接人質に取られてしまいます。

3-3. 【死角3】退職者・休職者の「幽霊アカウント」

数年前に退職した社員のアカウントが有効なまま残っていませんか?

こうした「幽霊アカウント」は監視の目が届かず、パスワードの変更も行われません。

攻撃者にとって、これほど使い勝手の良い侵入経路はありません。

3-4. 【死角4】バックアップサーバー自体の感染

「バックアップがあるから大丈夫」という考えは、今のランサムウェアには通用しません。

最近のウイルスは、ネットワーク内を探索し、真っ先に「バックアップサーバー」を破壊または暗号化してから、本番環境を攻撃します。

同じネットワークに繋ぎっぱなしのNASは、もはや安全な避難場所ではないのです。

3-5. 【死角5】スマート家電・IoT機器(複合機、監視カメラ)

PCやサーバーにばかり目が行きがちですが、オフィスの複合機や監視カメラ、スマート照明などもインターネットに繋がる「PCの一種」です。

これらの機器は初期パスワードのまま運用されていることが多く、一度乗っ取られると、社内ネットワークへの「踏み台」として悪用されます。

4. ランサムウェア感染が中小企業にもたらす「致命的な損失」のシミュレーション

もし感染してしまったら、会社はどうなるのか。具体的な数字で直視してみましょう。

4-1. 経済的損失:身代金だけではない「復旧費用」の内訳

ランサムウェアの被害額は、身代金だけではありません。むしろ「復旧費用」の方が高額になります。

- 調査費用:どこから漏れたか調査するフォレンジック費用(数百万円〜)

- 修復費用:サーバー・PCのクリーンインストール、再構築(数百万円〜)

- 営業損失:システム停止中の売上機会喪失(数千万円〜)

復旧費用に関しては、「1,000万円以上」と回答した組織は、約58%に上りました。

中小企業の年間売上高の数%が、一瞬で消し飛ぶ計算です。

4-2. 法的・社会的損失:個人情報保護法改正と報告義務

2024年4月の改正個人情報保護法の施行、および2025年の運用強化により、個人データの漏えいが発生(またはそのおそれがある)した場合、個人情報保護委員会への報告と本人への通知が義務化されています。

特定個人情報(マイナンバー) がランサムウェア攻撃によって暗号化されるなどした場合も、個人データの場合と同様に、個人情報保護委員会への報告(概ね3~5日以内の速報と60日以内の確報)が求められます。

報告を怠ったり、不適切な対応をしたりすれば、社名公表や最大1億円の罰金が課せられるリスクがあります。

5.【実践】情シスが今すぐ着手すべき「感染経路別」の防衛策リスト

恐怖を煽るだけでは意味がありません。具体的な「防衛アクション」を整理しましょう。

5-1. 入口対策:脆弱性管理の自動化と多要素認証(MFA)の徹底

まずは「入り口」を塞ぐことが最優先です。

・VPN/公開サーバーへのパッチ適用優先順位の決め方

すべての機器を即座に更新するのは困難です。

「インターネットに直接公開されているもの」「認証を司るもの(ADサーバー等)」を最優先とし、土日や夜間のメンテナンス枠を経営層に公認してもらいましょう。

・「パスワードだけ」を卒業する。MFAが必須な箇所リスト

以下の箇所には、今すぐ「多要素認証(MFA)」を導入してください。

- VPNログイン

- クラウドサービス(Microsoft 365, Google Workspace, AWS等)の全アカウント

- サーバー管理者アカウント

5-2. 内部対策:水平移動(ラテラルムーブメント)を阻止するネットワーク分離

万が一侵入されても、被害を最小限に抑えるのが「内部対策」です。

「事務部門」「開発部門」「サーバーセグメント」などをVLANで分離し、不要な通信を遮断しましょう。

これにより、1台のPCが感染しても、ウイルスが全社に広がる(水平移動)のを防げます。

5-3. 出口対策:C2サーバーへの通信遮断とログ監視

ランサムウェアは、暗号化の鍵を受け取るために、攻撃者の指令サーバー(C2サーバー)と通信します。

この「不審な外部通信」をファイアウォールやIDS/IPSで検知・遮断できれば、実害が出る前に食い止めることが可能です。

6. 予算が限られた中小企業でもできる「高コスパ」なセキュリティ対策

「予算がないから何もできない」と諦める必要はありません。コストパフォーマンスの高い順に紹介します。

6-1. EDR/MDRの導入検討:事後対応のスピードを優先する

従来のウイルス対策ソフト(EPP)は、既知のウイルスしか防げません。

侵入を前提とした「EDR(Endpoint Detection and Response)」なら、不審な挙動を検知して即座に隔離できます。

情シスが兼務で忙しい場合は、監視を代行してくれる「MDR」サービスを検討しましょう。

6-2. 従業員の「初動」教育:訓練メールよりも「報告のハードル」を下げる

最もコストがかからないのが「教育」です。

ただし、難しいルールを押し付けるのではなく、「変だと思ったら即座にLANケーブルを抜いて報告して。怒らないから」という心理的安全性を担保することが、最大の防御になります。

6-3. バックアップの「3-2-1-1ルール」へのアップグレード

従来の「3-2-1ルール」に、もう一つ「1」を加えます。

- 3:データのコピーを3つ持つ

- 2:2種類の異なる媒体に保存する

- 1:1つはオフサイト(遠隔地)に置く

- 1:1つは「オフライン(不変)」にする

テープ媒体への書き出しや、不変ストレージ(Immutable Storage)を利用し、ネットワークから物理的・論理的に切り離されたバックアップを確保してください。

7. よくある質問(FAQ):ランサムウェア感染経路と対策の疑問

Q1. Macやスマホも感染経路になりますか?

A. はい、なります。

近年、Mac専用のランサムウェアも確認されています。また、スマホが踏み台になり、社内Wi-Fi経由でPCが攻撃されるケースも想定されます。MDM(モバイルデバイス管理)による制御が不可欠です。

Q2. ウイルス対策ソフト(EPP)だけで防げないのはなぜですか?

A. 攻撃者が「未知の手口」を常に開発しているからです。

EPPは「指名手配犯リスト(パターンファイル)」との照合です。変装(パッキング)したり、リストにない新犯人(0デイ攻撃)には無力なため、挙動を見るEDRが必要になります。

Q3. 万が一感染してしまったら、まず何をすべきですか?

A. 物理的な隔離です。

感染端末のネットワーク(LANケーブル、Wi-Fi)を即座に切断してください。次に、二次被害を防ぐためサーバーをシャットダウンするか検討し、並行して専門業者や警察に連絡します。

8. まとめ:ランサムウェアで後悔しないための「情シスの新・三種の神器」

本記事で解説した重要ポイントを整理します。

- VPN・RDPの脆弱性が最大の感染経路。パッチ適用とMFAは「絶対」である。

- サプライチェーンやIoT機器など、情シスの目の届きにくい「死角」を把握する。

- 3-2-1-1ルールで、壊されないバックアップ体制を構築する。

情シスの仕事は「守って当たり前、壊れたら責任問題」という過酷なものです。

しかし、正しくリスクを理解し、経営層に「1,000万円の損失を防ぐための投資」として対策を提案できれば、あなたの価値は飛躍的に高まります。

「自社の対策が十分か不安だ」「どこから手をつければいいか分からない」という方は、ぜひ一度プロの診断をご活用ください。