SNMPかエージェントか?Zabbixネットワーク監視の最適な手法を徹底比較

目次[非表示]

はじめに:ネットワーク監視の安定性を左右する「手法」の選択

企業のITインフラが複雑化する現代、ネットワーク監視は「単に動いているかを確認するツール」から、「ビジネスの継続性を担保する生命線」へとその役割を変えています。特に情報システム担当者(情シス)にとって、ネットワークの遅延や瞬断は、全社的な業務停止に直結する極めて重大なリスクです。

統合監視ツールのデファクトスタンダードである「Zabbix」は、その圧倒的な柔軟性と拡張性で多くの企業に採用されています。しかし、導入にあたって誰もが最初に突き当たる壁があります。それが、「監視対象をどうやって監視するか」という手法の選択です。

「ルーターやスイッチはSNMPでいいけれど、サーバーはどうすべきか?」「エージェントを入れる手間と、SNMPで済ませる手軽さ。どちらが中長期的に得なのか?」

本記事では、Zabbixにおける2大監視手法である「SNMP」と「Zabbixエージェント(特に最新のAgent 2)」を徹底比較します。技術的な仕組みの違いから、サーバー負荷への影響、セキュリティ要件、および現場の情シスが直面する具体的なユースケースに応じた選び方まで、専門的な知見に基づき解説します。この記事を読み終える頃には、自社の環境に最適な監視設計を、自信を持って決定できるようになっているはずです。

1. SNMPによる監視:ネットワーク機器監視のデファクトスタンダード

SNMP (Simple Network Management Protocol) は、その名の通りネットワーク機器を管理するための標準的なプロトコルです。1980年代に登場して以来、ルーター、スイッチ、UPS、プリンター等、ネットワークに接続されるあらゆるハードウェアの監視に利用されてきました。

SNMPのメリット:エージェントレスがもたらす導入の容易さ

SNMPの最大にして最強のメリットは、「エージェントレス」であることです。監視対象側にZabbix独自のソフトウェアをインストールする必要がありません。

多くのネットワーク機器には、あらかじめSNMPエージェント機能が内蔵されています。情シス担当者は、機器側でSNMPを有効(Enable)にし、Zabbixサーバー側で「コミュニティ名」などの情報を設定するだけで、トラフィック量やポートのステータス、CPU使用率といった情報を収集し始めることができます。

特にメーカー保証が厳格なアプライアンス製品や、OS内部を触ることが許されない基幹ルーター等では、SNMP以外の選択肢がないことも少なくありません。この「汎用性」と「導入の低コスト性」こそが、SNMPが長年愛され続けている理由です。

SNMPのデメリット:サーバー側のポーリング負荷とデータ精度の限界

一方で、SNMPには運用上の課題も存在します。最も注意すべきは、Zabbixサーバー側の「ポーリング負荷」です。

SNMP監視は原則として、Zabbixサーバーが監視対象に対して「今の状態はどうですか?」と定期的に問いかける「プル型」の通信です。監視対象が数台であれば問題ありませんが、数百・数千のポートを監視する場合、Zabbixサーバー内の「Pollerプロセス」が飽和し、監視の遅延やデータの欠落を招く恐れがあります。

また、データの精度という点でも限界があります。例えばメモリ使用量ひとつとっても、OSによって「どの値を『使用中』と定義するか」がMIB(Management Information Base)の実装に依存するため、Zabbixサーバー側で取得した値が、実際のOSコマンドの結果と若干乖離(推定値になる)することがあります。

セキュリティの要諦:今すぐSNMP v3へ移行すべき決定的な理由

現在、多くの現場で依然として利用されているのが「SNMP v2c」です。しかし、セキュリティの観点から言えば、これは極めて危うい状態にあります。

SNMP v2cの認証に使われる「コミュニティ名」は、驚くべきことにネットワーク上を「平文」で流れます。万が一、悪意のある第三者に通信を傍受された場合、ネットワークの構成情報やトラフィック量が丸裸になり、攻撃の足掛かりにされるリスクがあります。

IPA(独立行政法人情報処理推進機構)の「ICTサイバーセキュリティガイドブック」でも指摘されている通り、組織のインフラ管理情報を保護することは、サイバーレジリエンスを高めるための必須条件です。

そこで推奨されるのが「SNMP v3」への移行です。v3では以下の強力なセキュリティ機能が提供されます。

- ユーザー認証: コミュニティ名ではなく、ユーザー名とパスワードによる認証。

- 暗号化(Privacy): 通信内容そのものを暗号化。

- メッセージの完全性: パケットの改ざんを検知。

設定はv2cに比べて複雑になりますが、Zabbix 6.0以降ではSNMP v3の設定も非常にスムーズに行えるようになっています。企業インフラを預かる情シスとして、新規構築時は「SNMP v3」を標準とすべきでしょう。

2. Zabbixエージェントによる監視:サーバー特化型の強力なデータ収集

SNMPが「外から問いかける」手法であるのに対し、監視対象のOS内部に潜り込んで「内側から報告する」のがZabbixエージェント(Zabbix Agent)です。LinuxやWindowsサーバーの監視において、その真価を発揮します。

エージェントのメリット:OS内部情報の高精度取得と柔軟なカスタマイズ

Zabbixエージェントは、OSのカーネル情報を直接参照します。例えば、Linuxであれば /proc ディレクトリ下の各種統計情報、Windowsであればパフォーマンスカウンタに直接アクセスします。これにより、SNMPでは取得が困難な、あるいは精度が低い以下のようなメトリクスを確実に収集できます。

- プロセス個別のリソース使用量

- 詳細なディスクI/O統計

- TCPの接続ステータス詳細

さらに、エージェントの最大の魅力は「UserParameter」によるカスタマイズ性です。OS上で実行可能な任意のスクリプト(Python, Bash, PowerShell等)の結果を、監視アイテムとしてZabbixに取り込むことができます。「独自のアプリケーションログから特定の文字列を検索し、その回数をカウントする」といった、SNMPでは到底不可能な高度な監視も、エージェントなら数行の設定で実現可能です。

エージェントのデメリット:導入工数とセキュリティポートの管理

強力なエージェントですが、導入には相応の手間がかかります。監視対象すべてのサーバーにエージェントをインストールし、設定ファイル(zabbix_agentd.conf)を適切に書き換える必要があります。このため、AnsibleやTerraformといった構成管理ツールによる自動化が不可欠です。

また、ネットワーク構成上の注意点もあります。標準では、Zabbixサーバーからエージェント(10050番ポート)への通信、またはエージェントからZabbixサーバー(10051番ポート)への通信をファイアウォールで許可しなければなりません。クラウド環境(AWSのSecurity Group等)やセグメントが細かく分かれた環境では、このポート管理がコストになる場合があります。

進化した「Zabbix Agent 2」:Go言語基盤がもたらす並列処理の衝撃

ここで特筆すべきは、次世代の「Zabbix Agent 2」の登場です。従来のC言語ベースから、モダンなGo言語ベースへと刷新されました。

Zabbix公式ドキュメント(Zabbix Agent 2)によれば、Agent 2は単なるアップグレードではなく、現代的な監視要件に応えるための構造的進化を遂げています。

- TCP接続数の削減: 通信効率が向上し、多数のアイテムを監視してもネットワーク負荷が最小限に抑えられます。

- 同時実行性能の劇的な向上: Go言語のゴルーチン(Goroutine)を活用し、複数の監視アイテムのチェックを並列で実行できます。これにより、1つのチェックがタイムアウトしても、他のチェックに影響を与えません。

- プラグインによる容易な拡張: DockerやMySQL、PostgreSQLといった特定のミドルウェアを監視するための「プラグイン」が標準実装されており、従来のような複雑な設定なしに高度な監視を開始できます。

これからサーバー監視を構築するのであれば、従来のAgentではなく、この「Agent 2」を選択するのが技術的な正解と言えるでしょう。

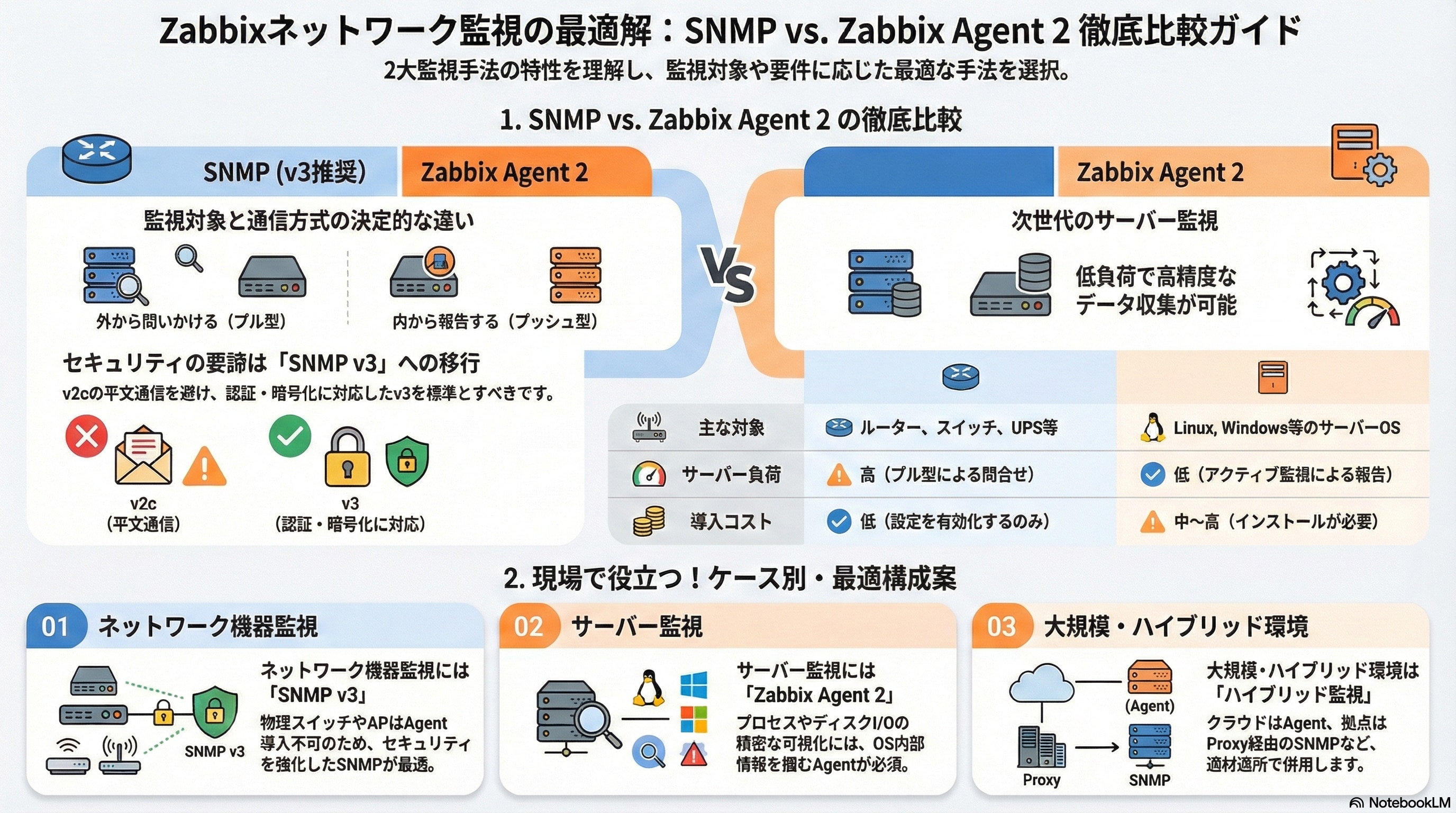

3. 【徹底比較】SNMP vs Zabbixエージェント:5つの評価軸

どちらの手法を採用すべきか。判断の基準となる5つの評価軸を整理しました。

評価軸 | SNMP (v3推奨) | Zabbix Agent 2 |

|---|---|---|

主な対象 | ルーター、スイッチ、UPS等のハード | Linux, Windows等のサーバーOS |

サーバー負荷 | 高(プル型による問合せ負荷) | 低(アクティブ監視による報告型) |

監視精度 | 標準(MIBの実装に依存) | 極めて高い(カーネル情報を直読) |

セキュリティ | v3であれば認証・暗号化で安全 | TLS暗号化(PSK/証明書)で安全 |

導入コスト | 低(有効化するのみ) | 中〜高(インストールが必要) |

決定的な違いは「通信の向き」にある

ここで注目したいのが「アクティブチェック」の有無です。SNMPは基本的にサーバーが忙しく働く「プル型」ですが、Zabbixエージェント(特にアクティブモード)は、エージェント自らがデータを送りつける「プッシュ型」として動作させることができます。

これにより、Zabbixサーバー側の負荷を劇的に抑えることができ、数千台規模の大規模インフラ監視においても、Zabbixサーバー1台で処理可能なキャパシティを大幅に引き上げることが可能になります。

4. 現場の情シスはどう選ぶ?ケース別・最適監視構成の提案

理論を踏まえた上で、実際の現場で情シス担当者がどのような判断を下すべきか。3つのシナリオを例に挙げます。

ケース1:拠点のL2/L3スイッチ・無線AP監視

【結論:SNMP v2c/v3】

物理的なネットワーク機器の場合、Agentのインストールは不可能です。ここではSNMP一択となります。

- ポイント: 多数のポートを持つ交換機の場合、全ポートを監視すると通信量が増大します。重要なアップリンクポートのみを抜き出して監視するなどの工夫(テンプレートのカスタマイズ)が有効です。

ケース2:新規構築するオンプレミスの仮想化サーバー基盤

【結論:Zabbix Agent 2】

OSレベルでの詳細な可視化が必要なサーバー監視では、Agent 2を強く推奨します。

- ポイント: 構築初期から監視をAnsible等のプレイブックに組み込んでおくことで、導入工数のデメリットを打ち消せます。Agent 2の「アクティブチェック」を有効にし、サーバー側のリソースを将来のスケーリングのために温存しておきましょう。

ケース3:ハイブリッドクラウド環境での一元監視

【結論:手法の併用とZabbixプロキシの活用】

三菱UFJインフォメーションテクノロジー株式会社の導入事例(MUFG事例)にもある通り、大規模かつ複雑な環境では単一の手法に固執せず、適材適所の「ハイブリッド監視」が必要になります。

- 構成案: クラウド上のサーバーは「Agent 2 (TLS暗号化)」、オンプレミスの物理機器は「SNMP v3」。拠点間の通信は「Zabbixプロキシ」を経由させることで、WAN越えの通信を効率化しつつ、セキュリティを担保します。

まとめ:ビジネス継続性を最大化する「適材適所」の監視設計

ネットワーク監視において、SNMPとZabbixエージェントのどちらかが一方的に優れているわけではありません。

- SNMPは、ハードウェアの境界を守る「広域の目」

- Zabbixエージェントは、OS内部の深淵を捉える「精密な目」

この2つの目を、監視対象の特性に応じて適切に使い分けることこそが、プロの情シスに求められる設計力です。

特に、最新の「Agent 2」による効率的なデータ収集と、セキュリティを考慮した「SNMP v3」への移行は、今後数年間の安定運用を支える基礎となります。この記事を参考に、まずは自社の主要なルーターやサーバーの設定を、最新のベストプラクティスに基づき見直してみてはいかがでしょうか。

その一歩が、深夜のアラート対応を減らし、情シス部門がより創造的な業務に専念できる環境への近道となるはずです。