「ログとは何か」今さら聞けない?放置する3つのリスクをわかりやすく

目次[非表示]

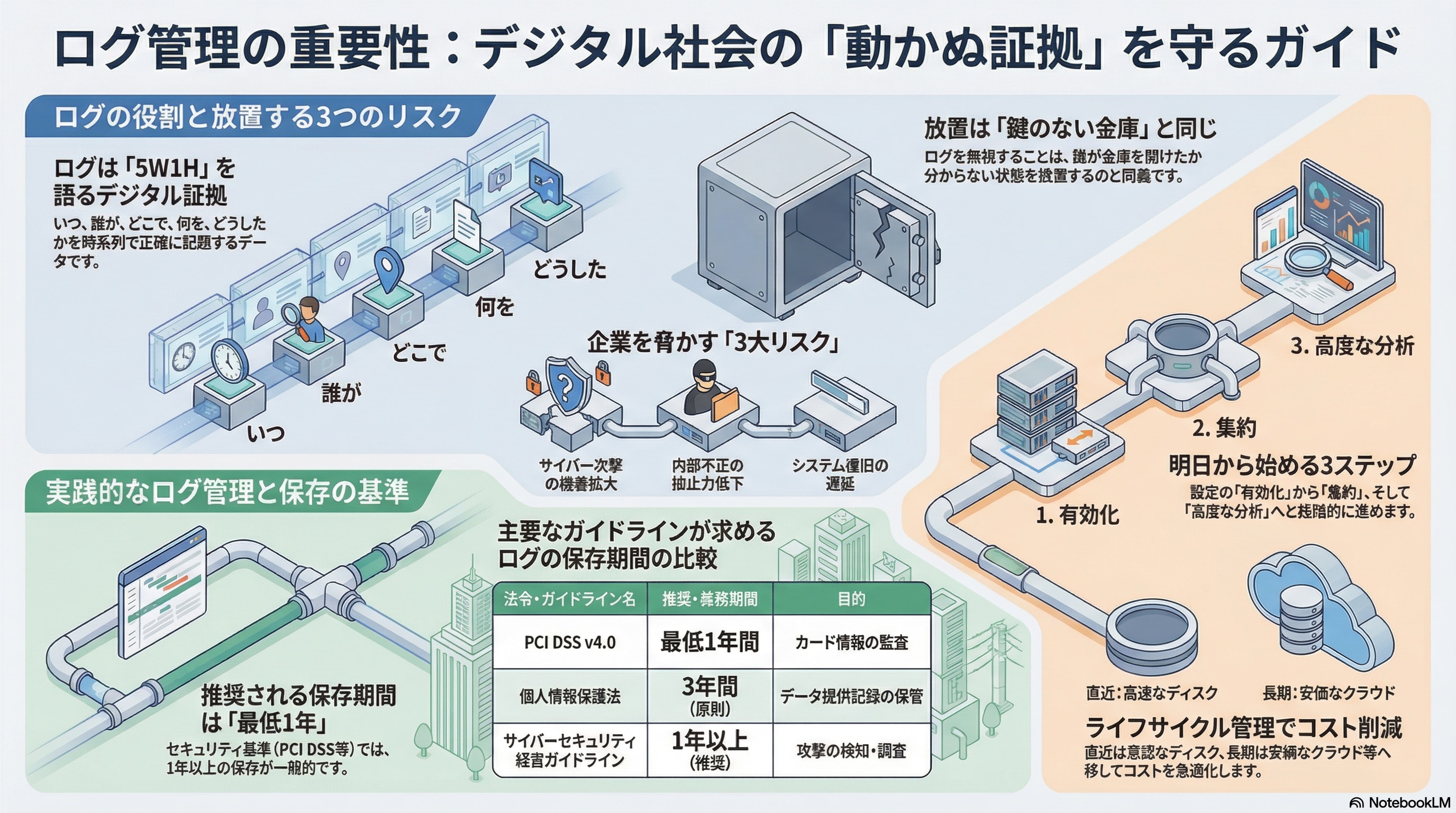

ログとは何か?システムにおける「証人」の役割をわかりやすく解説

「ログ(Log)」という言葉を耳にしない日はないほど、IT運用の現場では当たり前に使われています。しかし、いざ「ログとは何か?」と部下や経営層に問われたとき、わかりやすく説明できる担当者は意外と多くありません。

一言でいうと「いつ・誰が・何をしたか」の記録

ログを一言で表現するなら、「デジタル空間における防犯カメラの映像」あるいは「システム運用におけるフライトレコーダー」です。

コンピューターやサーバー、ネットワーク機器などで発生したあらゆる出来事(イベント)を時系列に記録したデータそのものを指します。システムが正常に動いているときは「健康診断のカルテ」として、トラブルが起きたときは「動かぬ証拠(証人)」として、極めて重要な役割を果たします。

多くの中小企業では、システムが動いていること自体に満足し、この「記録」を放置しがちです。しかし、ログを無視することは、「鍵のかかっていない金庫に誰が出入りしたか全くわからない状態」を放置するのと同じくらい危険な行為と言えます。

構成要素:5W1Hで読み解くログの中身

「暗号のような文字列が並んでいて読みにくい」と敬遠されがちなログですが、構造を分解すればシンプルです。基本的には、ビジネス文書と同じく「5W1H」の情報が含まれています。

- When(いつ): 2026-02-06 10:15:30 などの日時。正確な時刻同期(NTP)がされていないと証拠能力を失います。

- Who(誰が): ユーザーID、IPアドレス、端末名など、操作の主体。

- Where(どこで): どのサーバー、どのファイル、どのWebページで。

- What(何を): ログインした、ファイルを削除した、接続に失敗した、などの動作。

- Why/Result(どうなった): 成功(Success)、失敗(Failure/Error)、拒否(Deny)。

例えば、「2026年2月6日 14時に(When)、経理部の鈴木さんのIDで(Who)、給与データのフォルダから(Where)、全社員のリストを削除し(What)、成功した(Result)」という一連のストーリーを語ってくれるのがログなのです。

担当者が知っておくべき代表的なログの種類【一覧・用途】

一口に「ログ」と言っても、取得元や目的によって様々な種類があります。ここでは、中小企業の情報システム担当者が最低限押さえておくべき4つの主要なログを解説します。

操作ログ(クライアントログ)

社員が普段使っているPC(クライアント端末)での操作履歴です。

「どのファイルを開いたか」「USBメモリにデータをコピーしたか」「印刷を行ったか」といった、ユーザーの具体的な行動が記録されます。

- 主な用途: 内部不正の抑止、情報漏えい時の原因特定、勤務実態の把握(隠れ残業の発見など)。

- 重要度: 極めて高い(テレワーク普及に伴い、PC操作の可視化は必須となりつつあります)。

認証ログ

システムやPCへの「入り口」での記録です。

「いつログインしたか」「ログインに失敗したか(パスワード間違いなど)」が記録されます。

- 主な用途: 不正アクセスの検知。

- 注意点: 勤務時間外の深夜や休日におけるログイン成功、あるいは短時間に数百回のログイン失敗(総当たり攻撃の予兆)は、即座に対処すべき危険信号です。

アクセスログ(Web/サーバー)

ファイルサーバーやWebサーバーへの「アクセス要求と結果」の記録です。

誰がどの共有フォルダにアクセスしたか、外部から自社のWebサイトにどのようなアクセスがあったかを示します。

- 主な用途: Webサイトへのサイバー攻撃検知、ファイルサーバー上の重要データの閲覧履歴確認。

- 特徴: 量が膨大になりやすいため、定期的なチェックには専用ツールによるフィルタリングが有効です。

通信ログ・イベントログ

ネットワーク機器(ルーター、ファイアウォール)やOS(Windowsなど)自体が出力するシステム的な記録です。

ファイアウォールが遮断した通信の記録や、Windows Updateの適用結果などがここに含まれます。

- 主な用途: 通信障害の原因究明、マルウェア通信(C&Cサーバーへの通信)の発見。

- Windowsイベントログの例: システムの起動・停止、アプリケーションのエラーなどが記録されており、トラブルシューティングの最初の拠り所となります。

ログ管理を放置してはいけない「3つのリスク」

「ログは取っている(はず)だが、見ていない」「何かあったら見ればいい」と考えていませんか?

2026年現在、サイバー攻撃の高度化やサプライチェーンリスクの高まりにより、「ログを管理していない企業」は取引先としての信用を失う時代になっています。

リスク1:サイバー攻撃の痕跡を見逃し、被害が拡大し続ける

サイバー攻撃(特に標的型攻撃やランサムウェア)は、侵入してから発覚するまでに長い潜伏期間があります。攻撃者はシステムに侵入後、ログを消去して証拠隠滅を図ることさえあります。

ログを日常的に監視・保全していなければ、「いつ侵入されたか」「何が盗まれたか」が全く分かりません。

被害範囲が特定できない場合、顧客やお詫びの通知を出す範囲も「全顧客」とせざるを得ず、信用の失墜と賠償コストが最大化してしまいます。ログがあれば「被害はこのフォルダだけだった」と限定でき、被害を最小限に抑えることが可能です。

リスク2:内部不正の「抑止力」が働かず、証拠も残らない

IPA(情報処理推進機構)の「組織における内部不正防止ガイドライン」でも強調されていますが、ログを取得し、「会社は操作ログを監視している」と周知すること自体が、強力な不正抑止力になります。

「誰も見ていない」と思えば、出来心で顧客名簿を持ち出そうとする社員が現れるかもしれません。しかし、「ログが取られている」と知っていれば、心理的なハードルは格段に上がります。ログ管理を放置することは、自社の資産を無防備にし、社員を犯罪者にさせてしまうリスクを放置するのと同じです。

リスク3:システム障害時の原因特定ができず、ビジネスが止まる

「急に販売管理システムが動かなくなった」「共有フォルダが開けない」といったトラブルは日常茶飯事です。

このとき、直前のログを確認できれば「誰かが誤って設定ファイルを削除した」「サーバーのディスク容量がいっぱいになった」といった原因を数分で特定できる可能性があります。

しかし、ログがなければ原因究明は「当てずっぽう」になり、復旧までに数時間、あるいは数日かかってしまうかもしれません。その間のビジネス停止による機会損失は計り知れません。

どれくらい残すべき?ログの保存期間と法的要件の目安

「ログはずっと残すべきか、古くなったら消していいのか?」

これは担当者を悩ませる最大の課題の一つです。結論から言えば、「最低1年」が現在のセキュリティ基準のベースラインとなっています。

主要な法令・ガイドラインによる保存期間一覧

以下に、主要な法令やガイドラインで求められる保存期間をまとめました。自社の業種や取り扱いデータに合わせて確認してください。

法令・ガイドライン名 | 対象データ | 推奨・義務期間 | 備考 |

|---|---|---|---|

PCI DSS v4.0 | クレジットカード情報を取り扱うシステムの監査ログ | 最低1年間 | 直近3ヶ月分は即座に分析可能であること(必須要件) |

サイバーセキュリティ経営ガイドライン (IPA/経産省) | サイバー攻撃対応のための各種ログ | 1年以上 (推奨) | 高度なサイバー攻撃(APT攻撃)の検知・調査のため |

個人情報保護法 | 第三者への個人データ提供記録 | 3年間 (原則) | 提供・受領の記録義務 |

会社法・法人税法 | 取引に関する書類・帳簿データ(に関連する証跡) | 7年〜10年 | 電子帳簿保存法対応のシステムログも同様に扱われる場合あり |

刑事訴訟法 (参考) | 捜査機関による保全要請 | 最大90日 | 警察等から要請があった場合、該当期間のログ消去禁止が求められる |

監査証跡の履歴を少なくとも 12 ヵ月間保持し、直近 3 ヵ月間はすぐに分析へ回せるようにしておくこと。

これらを踏まえると、中小企業としては「セキュリティ事故対応のために最低1年、内部統制・監査対応も含めるなら3〜5年」を目安に保存ポリシーを策定するのが現実的です。

容量とコストのバランス:ライフサイクル管理の考え方

全てのログを常に「すぐ見られる状態(ホットデータ)」にしておくと、ストレージ容量を圧迫し、コストが肥大化します。

以下のようなライフサイクル管理を行い、コストと検索性のバランスを取りましょう。

- 直近3ヶ月〜1年: 高速なディスク(SSD/HDD)に保存。何かあればすぐ検索・分析できるようにする。

- 1年超〜保存期限: 安価なアーカイブストレージ(クラウドのコールドストレージやテープ、外部ディスク)へ移動・圧縮保存。

- 保存期限切れ: 自動的に削除(個人情報を含む場合は確実に破棄)。

中小企業における現実的なログ管理・活用ステップ

「予算も人も足りない」という中小企業でも、明日からできるログ管理のステップがあります。いきなり高価なシステムを入れる必要はありません。

ステップ1:現状把握とログ取得の有効化

まずは、「今、ログが取れているか」を確認してください。驚くべきことに、多くの機器でデフォルト設定ではログ取得が無効になっていたり、保存期間が「1週間」など極端に短くなっていたりします。

- 確認すべきポイント:

- PC/サーバーのOSログ(Windowsイベントログなど)は有効か?

- UTMやWi-Fiルーターのログ保存設定はどうなっているか?

- クラウドサービス(Microsoft 365, Google Workspaceなど)の監査ログは有効か?

これらを「ON」にし、保存期間設定を延ばすだけならコストはかかりません。

ステップ2:ログの集約と定期チェック(統合ログ管理)

各機器の中にログがあるだけでは、いざという時にそれぞれの機器にログインして回らなければならず、手遅れになります。また、機器が故障したり攻撃者に侵入されたりすると、機器内のログも消えてしまいます。

- アクション: ログを別の場所(ログサーバーやNAS、クラウドストレージ)に転送・集約して保管する仕組みを作ります。

- 運用: 「週に1回はエラーログの件数だけ見る」「退職者のIDでログインがないか確認する」など、無理のない範囲で定期チェックのルーチンを作ります。

この段階で、中小企業向けの安価な「統合ログ管理ツール」や「IT資産管理ツール」の導入を検討すると、収集と検索が自動化され、管理工数が劇的に下がります。

ステップ3:SIEM(シーム)等の高度な分析ツールの検討

ログの量が増えてくると、人間が目視でチェックするのは不可能です。

ここで登場するのがSIEM(Security Information and Event Management)です。

SIEMは、複数の機器から集めたログをAIやルールベースでリアルタイムに分析し、「深夜に大量のファイルが持ち出された」「複数回のログイン失敗後に成功した」といった異常を検知してアラートを出してくれます。

最近ではクラウド型で安価に利用できる「マネージドSIEM」も増えており、専任担当者がいない企業でも導入しやすくなっています。

まとめ:ログは「未来の安全」を守るための資産である

ログは単なる「過去の記録」ではありません。会社の信用を守り、万が一の事態から早期復旧するための「未来への資産」です。

最後に、本記事の要点を振り返ります。

- ログは「5W1H」で構成されるシステムの証人。

- 放置すると「サイバー被害の拡大」「内部不正の誘発」「復旧遅延」の3大リスクを招く。

- 保存期間は「セキュリティ対策で最低1年」が今の常識。

- まずは「ログ設定のON」と「集約」から始めよう。

明日から始めるログ管理チェックリスト

まずは以下の5項目について、自社の状況をチェックしてみてください。

- 主要なサーバー・ネットワーク機器の時刻は正確に合っているか(NTP設定)

- 重要データのファイルサーバーのアクセスログは取得されているか

- 退職者のアカウントでのログイン履歴がないか(直近1ヶ月分を確認)

- ログの保存期間はポリシー(または1年以上)を満たしているか

- ログが改ざん・消去されないよう、別の場所にバックアップされているか

もし「チェックがつかない項目がある」「自社の環境でどのツールが最適かわからない」とお悩みであれば、お気軽に専門家へご相談ください。ログ管理は、一度仕組みを作れば、日々の安心感が劇的に変わります。