多忙な情シスのためのUTM機能・性能の優先順位

目次[非表示]

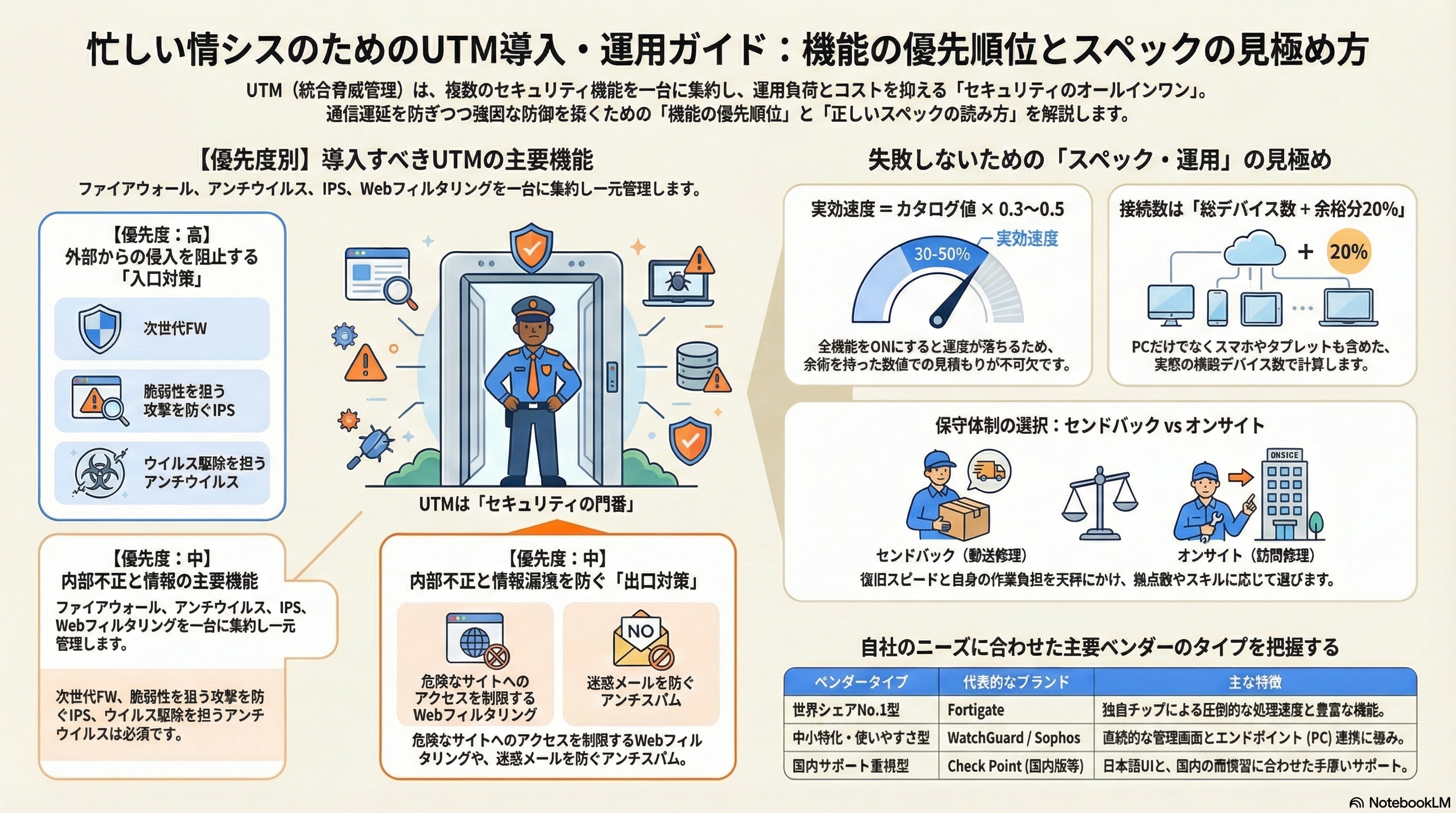

1. 忙しい情シス必見!UTM(統合脅威管理)の主要機能と導入メリット

日々、サーバーの保守や社員からの「PCが動かない」といったトラブル対応に追われる中小企業の情シス(情報システム担当者)にとって、巧妙化するサイバー攻撃への対策は頭の痛い問題です。限られた時間とリソースで社内ネットワークを守るための「現実的な解」として選ばれているのが、UTM(Unified Threat Management:統合脅威管理)です。

UTMとは?ファイアウォールやルーターとの決定的な違い

UTMとは、複数のセキュリティ機能を一つのハードウェア(または仮想環境)に集約した「セキュリティのオールインワン・アプライアンス」です。例えるなら、家の玄関に「門番(ファイアウォール)」だけでなく、「手荷物検査(アンチウイルス)」「監視カメラ(IPS)」「不審者リストの参照(Webフィルタリング)」をすべて配置するようなものです。

従来のルーターが「通信の交通整理」を行い、ファイアウォールが「送信元と宛先を見て通すか決める」だけだったのに対し、UTMは「通信の中身(パケット)」まで深くチェックし、高度な脅威をブロックします。

中小企業の情シスがUTMを導入すべき3つの理由

- 一元管理による運用負荷の激減:

ウイルス対策、不正侵入検知、Web規制などを個別のソフトで管理すると、設定変更やアップデートだけで膨大な時間を取られます。UTMなら一台の管理画面ですべて完結します。 - 多層防御の即時実現:

「入口(侵入防止)」と「出口(情報漏洩防止)」の対策が同時に導入でき、セキュリティレベルを底上げできます。 - コストパフォーマンスの高さ:

個別に製品を導入・保守契約するよりも、ライセンス費用や電気代、ラックの設置スペースを抑えることが可能です。

セキュリティ対策の統合による管理効率向上。従来は個別に管理していたファイアウォール、IPS、アンチウイルスなどを一元管理でき、対応スピードやトラブル時の復旧も迅速に行えます。

効率的に社内を守るための強力な味方であるUTMですが、製品によって「機能」は多岐にわたります。次は、情シスが優先的にチェックすべき具体的機能を見ていきましょう。

2. 【優先順位別】必ず押さえるべきUTMの基本機能7選

UTMには多くの機能が搭載されていますが、すべてをフル活用すると処理負荷(スループット)が落ち、通信が遅くなる原因にもなります。自社の環境に合わせて、以下の優先順位で機能を精査しましょう。

【優先度:高】外部からの侵入を阻止するコア機能

ネットワークの「入口」を塞ぐ、セキュリティの要です。

次世代ファイアウォール(NGFW)

従来のファイアウォールとは異なり、「誰が」「どのアプリケーション(LINE、YouTubeなど)」を使っているかまで識別して制御します。特定の業務アプリだけを許可する、といった柔軟な設定が可能です。

IPS/IDS(侵入防止・検知システム)

OSやソフトウェアの「脆弱性」を狙った攻撃パターン(シグネチャ)を検知し、不正アクセスをリアルタイムで遮断します。ファイアウォールを通り抜けてくる攻撃を防ぐために必須の機能です。

アンチウイルス / アンチマルウェア

ネットワークの境界でウイルスを検知し、社内PCに届く前に駆除します。最近ではAIを活用し、未知のウイルス(ゼロデイ攻撃)を防ぐ「サンドボックス」機能を持つ製品も増えています。

【優先度:中】内部からの情報漏洩・私的利用を防ぐ機能

社員による意図しないトラブルや、内部不正のリスクを低減します。

Webフィルタリング(URLフィルタリング)

フィッシングサイトやアダルトサイトなど、業務に不要かつ危険なサイトへのアクセスをブロックします。C&Cサーバー(攻撃者の指令サーバー)への通信を遮断し、万が一の感染時の二次被害を防ぐ「出口対策」としても機能します。

アンチスパム(メールセキュリティ)

メールサーバーに届く前に、迷惑メールやウイルス付きメールを排除します。情シスへの「変なメールが届いた」という問い合わせを物理的に減らす効果も期待できます。

【優先度:低〜中】テレワーク・拠点間連携で重宝する機能

働き方の多様化に応じて必要性が高まっている機能です。

VPN(IPsec / SSL-VPN)

社外から社内ネットワークへ安全にアクセスするための専用の通り道を作ります。テレワークを導入している企業には必須ですが、UTMの処理負荷が最も高くなる機能の一つです。

アプリケーション制御(可視化)

「社員がどのアプリでどれだけ通信しているか」をグラフ化します。帯域を圧迫している動画視聴を制限するなど、ネットワークの最適化に役立ちます。

UTMの主要機能:ファイアウォール、アンチスパム、アンチウイルス、不正侵入検知・防御(IDS/IPS)、VPN、データ損失防止(DLP)、Webフィルタリング。

これらの機能を最大限に活かすためには、ハードウェア自体の「パワー」が足りなければなりません。次に、カタログスペックの正しい読み方を解説します。

3. 失敗しないための「性能(スペック)」の見極め方

カタログに記載された数値だけで選ぶと、導入後に「ネットが遅くなった」というクレームの嵐に遭いかねません。

スループットの「カタログ値」に騙されない計算式

カタログにある「ファイアウォール・スループット」は、すべての機能をOFFにした状態の最高速です。実運用では、IPSやアンチウイルスをONにした「脅威保護スループット」を参照してください。

目安として、「実効速度 = カタログの最大値 × 0.3〜0.5」 程度で見積もっておくと、業務に支障が出ない「安全圏」を維持できます。

同時接続数と推奨ユーザー数の「安全圏」

「推奨ユーザー数:50人」とあっても、一人でPC・スマホ・タブレットの3台を繋げば接続数は3倍になります。PCの台数だけでなく、社内のWi-Fi利用状況を考慮し、「総デバイス数 + 余裕分20%」 をカバーできる製品を選びましょう。

冗長化(HA構成)の必要性とコストバランス

UTMが故障すると、社内のインターネットは完全に遮断されます。これを防ぐのが、2台を並列で動かす「冗長化(ハイアベイラビリティ)」です。

「インターネットが1日止まったら数千万円の損害が出る」製造業などは必須ですが、そうでない場合は、後述する「24時間365日のオンサイト保守」で代用し、コストを抑える選択肢もあります。

スペックの基準が分かったところで、次は「具体的にどんな機能セットが自社に最適か」を業種別の構成例で見ていきましょう。

4. 【業種別】UTM機能選定の最適解と構成例

業種によって、守るべき資産とリスクは異なります。よくある3つのケースを紹介します。

製造業:工場ラインを守るためのOT/IoT対策

工場内の工作機械やセンサーがインターネットに繋がる現代、それらがウイルス感染するとラインが止まり、甚大な損害が出ます。

- 優先機能:IPS(古いOSの脆弱性をカバー)、アプリケーション制御(不要な通信を排除)。

- 構成例:事務系ネットワークと工場系ネットワークの境界にUTMを設置し、相互の感染拡大を防止する。

小売・サービス業:店舗用Wi-FiとPOSレジの分離

来店客向けのフリーWi-Fiを提供しつつ、決済情報を守る必要があります。

- 優先機能:Webフィルタリング(不適切な利用の制限)、次世代ファイアウォール(通信分離)。

- 構成例:UTMのVLAN(仮想ネットワーク)機能を使い、店舗Wi-FiとPOSレジの通信を物理的に分けないまま論理的に完全分離する。

士業・病院:機密情報の持ち出し徹底ガード

個人情報やカルテなど、極めて秘匿性の高い情報を扱います。

- 優先機能:アンチウイルス(サンドボックス付)、Webフィルタリング、SSL復号化(暗号化通信に隠れた脅威の検知)。

- 構成例:すべての外部通信を強制的にUTM経由にし、メールの添付ファイルやクラウドストレージへのアップロードを厳密に監視する。

業種に合わせた構成が決まったら、最後は「運用」の準備です。導入後のサポート体制が情シスの負担を左右します。

5. 運用開始後に差がつく!保守・サポート体制のチェックリスト

「導入して終わり」にできないのがUTMの難しいところです。保守の質が、情シスの休日を守れるかどうかの分かれ目になります。

センドバック保守 vs オンサイト保守の選び方

- センドバック保守:故障時に代替機が郵送される。安価だが、交換作業は情シスが行う必要があり、復旧に1〜2日かかる。

- オンサイト保守:作業員が現地に来て交換・設定を行う。高価だが、情シスが不在の拠点でも迅速に復旧できる。

拠点数や自身の不在時の対応力を天秤にかけて選びましょう。

ログ分析とレポート機能の活用術

UTMが「何を止めたか」を経営層に報告するのは、情シスの重要な役割です。

自動で月次レポートを作成してくれる機能があれば、「先月はこれだけの攻撃を未然に防ぎました」というセキュリティ対策の成果(ROI)を可視化でき、予算確保の強力な根拠になります。

シグネチャ(定義ファイル)更新頻度と自動化

最新の攻撃に対応するための「辞書」の更新が自動で行われるかは必ず確認してください。2026年現在の主要製品はほぼ自動ですが、更新タイミング(数時間に1回など)の頻度が高いほど、新種のウイルスに対する防御力が上がります。

センドバックは現地に赴かず代替機器の郵送で対処し、オンサイトは保守員が現地に赴いてトラブルシューティングに当たります。トラブル発生時どうすればいいかもわからないという場合はオンサイトのほうが安心です。

運用体制まで固まれば完璧ですが、検討中によくある「疑問」も解消しておきましょう。

6. UTM選定でよくある落とし穴と回避策(FAQ)

導入検討の最終段階で情シスからよく出る質問をまとめました。

Q. ライセンスが切れるとどうなる?

A. ただの「高性能なルーター(または低機能なファイアウォール)」になります。

アンチウイルスやIPSなどの「辞書」の更新が止まり、最新の脅威を防げなくなるだけでなく、製品によってはWebフィルタリングが効かなくなり、全通信が遮断される(または全許可される)設定もあります。更新時期の管理は必須です。

Q. 既存のウイルス対策ソフト(EDR/EPP)は不要になる?

A. いいえ、併用が「鉄則」です。

UTMはネットワークの「入口」で防ぎ、ウイルス対策ソフトは「PC本体」で防ぎます。USBメモリ経由の感染や、持ち出しPCの感染はUTMでは防げません。これを「多層防御」と呼び、どちらかが突破されても守り切る体制を維持すべきです。

Q. SSL通信の可視化は本当に必要?

A. 今後のセキュリティ対策には「強く推奨」されます。

現在、Web通信の9割以上が暗号化(HTTPS)されています。攻撃者もこれを利用し、ウイルスを暗号化して送り込みます。UTMで一度暗号を解いて中身を検査する「SSL復号化」をONにしないと、せっかくのアンチウイルス機能が「素通り」されるリスクがあります。ただし、機器への負荷が非常に高いため、ワンランク上のスペック選定が必要です。

最後に、日本で選ばれている主要なベンダーを紹介して締めくくります。

7. 国内外の主要UTMベンダー比較と特徴まとめ

自社の規模や求めるサポートレベルに合わせて、以下の3タイプから検討するのがスムーズです。

世界シェアNo.1の堅牢性:Fortigate(Fortinet)

世界で最も売れているUTMの一つです。

- 特徴:独自チップ(ASIC)による圧倒的な処理速度。機能が非常に豊富で、VPNのパフォーマンスも高い。

- 向いている企業:通信量が多い、または多機能さを求める企業。

中小企業向けに特化した使いやすさ:WatchGuard / Sophos

- WatchGuard:視認性の高いレポート機能が秀逸で、管理画面が直感的。

- Sophos:エンドポイント(PC用ウイルス対策ソフト)との連携機能が強く、PCが感染した際に自動でネットワークから隔離するなどの自動連携が可能です。

日本国内のサポート体制が強みの国産:Check Point(国内OEM版等)

厳密には海外ベンダーですが、国内メーカー(サクサ等)が自社ブランドとして提供しているケースが多いです。

- 特徴:日本語の管理画面、日本独自の商習慣に合わせたフィルタリングカテゴリ、手厚い国内サポートが売りです。

- 向いている企業:海外製品の設定に不安がある、または国内メーカーの安心感を重視する企業。

まとめ:UTM機能の優先順位を定めて、効率的なセキュリティ対策を

UTMは、多忙な中小企業の情シスにとって、最も効率的にセキュリティレベルを向上させられるツールです。選定のポイントを振り返りましょう。

- 機能の優先順位を絞る:IPS・アンチウイルスは必須。WebフィルタリングやVPNは業務要件に合わせて。

- スペックは「実効速度」で見る:カタログ値の半分程度を見積もり、通信遅延を防ぐ。

- 運用の「楽さ」で保守を選ぶ:自身のスキルとリソースに合わせ、オンサイト保守やレポート機能を重視する。

【アクション】まずは自社の「通信環境」と「守るべき資産」の棚卸しを

まずは、現在の社内LANに何台のデバイスが繋がっているか、守るべき顧客情報や図面データがどこにあるかを整理しましょう。

効率的なセキュリティ対策の第一歩を、ここから踏み出しませんか?