UTMとファイアウォールの違いは?中小企業に必須の選び方完全ガイド

目次[非表示]

「社内にファイアウォールを入れているから、うちは大丈夫」と考えていませんか?その認識は、現代のサイバー攻撃の前では非常に危険かもしれません。

中小企業の情報システム担当者にとって、限られた予算と人手で会社を守ることは至難の業です。特に2025年以降、攻撃の手法は巧妙化しており、従来のファイアウォールだけでは防げないリスクが急増しています。

本記事では、UTM(統合脅威管理)とファイアウォールの決定的な違いから、2026年の最新トレンドを踏まえた製品選びのポイントまで、専門家の視点で詳しく解説します。この記事を読めば、自社にとって本当に必要な防御策が明確になるはずです。

UTMとファイアウォールの決定的な違いとは?中小企業が知るべき基礎知識

まず、最も重要なことは「ファイアウォールはUTMの一部に過ぎない」という点です。両者の役割を現実世界の防犯に例えると、その差が明確になります。

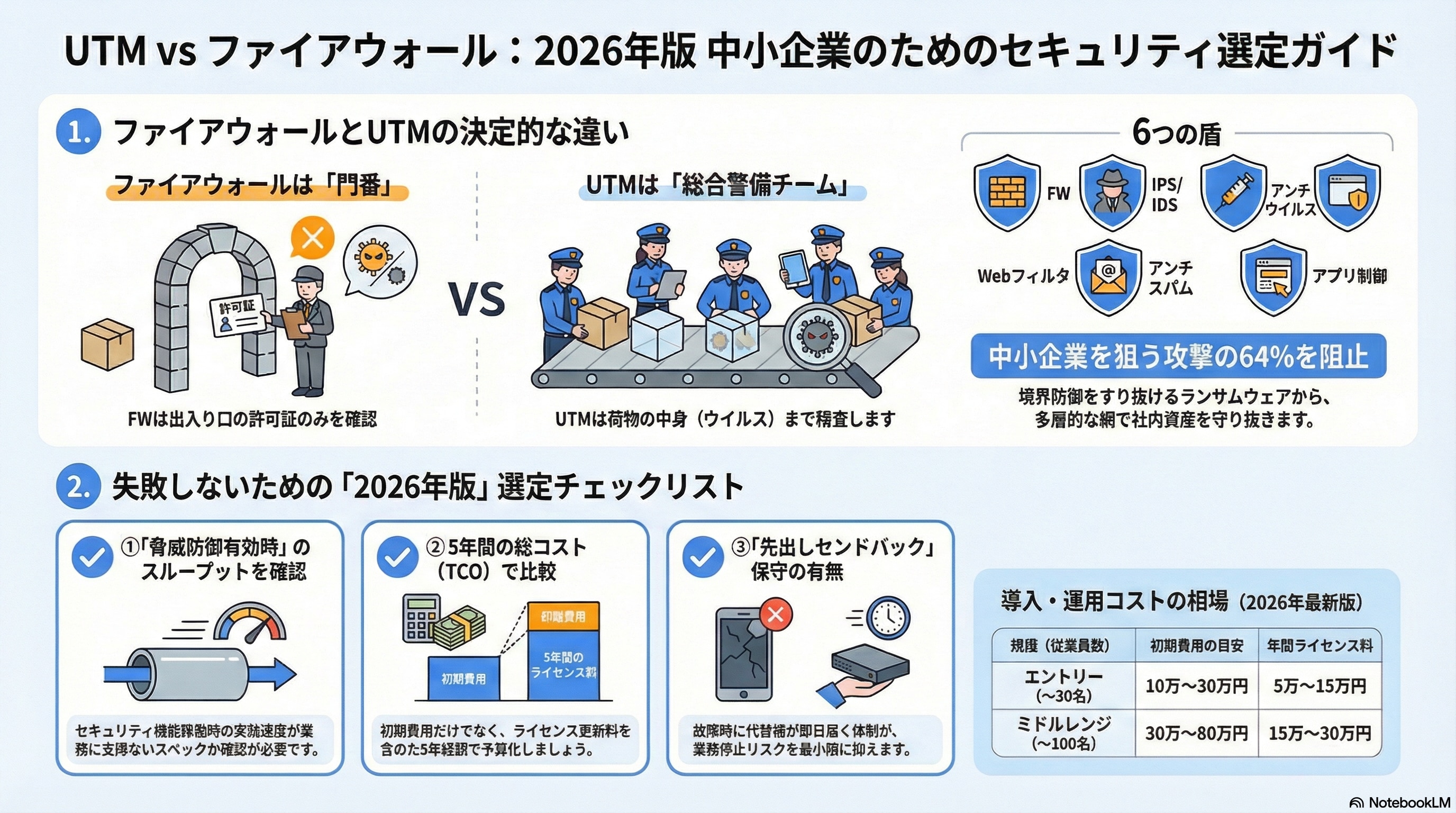

1. ファイアウォールは「門番」、UTMは「検問所+警備チーム」

ファイアウォールは、いわば「建物の門番」です。あらかじめ許可されたリスト(IPアドレスやポート番号)に基づいて、「通してよい通信か」を判断します。しかし、門番は荷物の中身(ウイルスが含まれているか)までは詳しく検査しません。

一方、UTM(Unified Threat Management)は、門番の機能に加え、荷物検査(アンチウイルス)、指名手配犯のチェック(不正侵入防止)、不審な動きの監視(サンドボックス)などを行う「高度な検問所と警備チーム」が一体となった装置です。

2. UTMに含まれる主なセキュリティ機能一覧

UTMには、一般的に以下のような機能がワンパッケージで搭載されています。

- ファイアウォール:通信の送信元・送信先を確認して遮断。

- IPS/IDS(不正侵入防止/検知):OSの脆弱性を狙った攻撃を検知・ブロック。

- アンチウイルス:通信経路上のマルウェア(ウイルス)をスキャン。

- Webフィルタリング:業務に関係のないサイトや、悪意あるサイトへの接続を制限。

- アンチスパム:不審なメールや迷惑メールを検知。

- アプリケーション制御:特定のSNSや業務外アプリの利用を制限。

3. なぜ「ファイアウォールだけ」では不十分なのか?

現在のサイバー攻撃は、正規の通信(ポート80番や443番など)に紛れて侵入してきます。ファイアウォールは「開いている門」から入ってくる通信をスルーしてしまうため、中身がウイルスであっても素通りさせてしまうのです。

警察庁の報告によれば、ランサムウェアの侵入経路は多岐にわたり、従来の境界防御だけでは防ぎきれない実態が浮き彫りになっています。

ランサムウェア被害の統計によりますと、被害件数114件のうち中小企業が73件と64%を占め、幅広い業種に被害が発生していることが明らかになりました。

このように、中小企業こそ「多層的な防御」が可能なUTMの導入が急務となっています。

【比較表】UTM vs ファイアウォール:機能・コスト・運用負荷

次に、情シス担当者が最も気になる「性能」「コスト」「運用」の3軸で両者を比較します。

1. 性能と守備範囲の比較

比較項目 | ファイアウォール | UTM |

|---|---|---|

主な防御対象 | 不正なアクセス(ポート・IP) | ウイルス、脆弱性攻撃、有害サイト等 |

データの精査 | ヘッダー情報のみ | 通信データの中身まで精査 |

多層防御 | 不可(単一機能) | 可能(多機能統合) |

適した用途 | 拠点間VPN、単純なアクセス制限 | インターネット出口の総合防御 |

2. 導入・運用コストの相場(2026年最新版)

UTMは多機能である分、ライセンス費用が発生します。2026年現在の市場相場は以下の通りです。

- エントリーモデル(~30名程度)

- 初期費用:10万〜30万円

- 年間ライセンス:5万〜15万円

- ミドルレンジモデル(~100名程度)

- 初期費用:30万〜80万円

- 年間ライセンス:15万〜30万円

一見、ファイアウォールより高額に思えますが、アンチウイルスやWebフィルタリングを個別に導入・管理するコストを考えると、UTMの方が圧倒的にトータルコスト(TCO)を抑えられます。

3. 管理の手間と専門知識の必要性

ファイアウォールを運用するには、高度なネットワーク知識が必要です。一方、UTMは「一括管理」ができるため、複数のセキュリティソフトをバラバラに管理する手間が省けます。特に、管理画面が日本語化されている製品や、ベンダーによる運用代行サービス(マネージドサービス)を活用することで、1名体制の情シス(ひとり情シス)でも安定した運用が可能です。

次は、なぜ今、中小企業にUTMが「必須」と言われるのか、社会背景から紐解きます。

2026年の脅威に備える:中小企業にUTMが「必須」と言われる3つの理由

「うちは小さい会社だから狙われない」という考えは、もはや過去のものです。2026年、セキュリティ対策は「ITの保守」ではなく「経営の継続」そのものになっています。

1. ランサムウェア攻撃の70%が中小企業を標的にしている現実

攻撃者にとって、セキュリティの甘い中小企業は「効率的なターゲット」です。2025年から2026年にかけて、身代金を要求するだけでなく、盗み出したデータを公開すると脅す「二重恐喝」が一般化しました。

一度感染すれば、数千万円規模の調査・復旧費用が発生し、事業停止に追い込まれるケースも珍しくありません。UTMは、こうした侵入の初期段階を複数の網で食い止める最後の砦となります。

2. サプライチェーン攻撃:取引先から「セキュリティ証明」を求められる時代

近年、セキュリティが強固な大手企業を直接狙うのではなく、その取引先(中小企業)を踏み台にして侵入する「サプライチェーン攻撃」が激化しています。

これを受け、2026年度からは経済産業省による「サプライチェーン強化に向けたセキュリティ対策評価制度」が本格化します。

2026年度末から始まる新制度「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS制度)」は、企業同士のつながり(サプライチェーン)を守るための新しいルール。

今後、セキュリティ対策が不十分な企業は「取引から排除される」リスクがあるのです。

3. テレワーク・クラウド利用に伴う「境界防御」の進化

2026年のオフィス環境は、社内ネットワークとクラウドサービスが密接に連携しています。UTMは、社内からのSaaS利用を安全に制御し、同時に社外(自宅やカフェ)からのVPN接続を検証する役割も担います。「どこからでも安全に働ける環境」を作るために、UTMの機能は不可欠です。

失敗しないUTMの選び方:情シス担当者がチェックすべき5つのポイント

製品選定で失敗しないために、カタログスペック以上に重要な5つのポイントを紹介します。

1. 通信速度(スループット)を落とさないスペック選定

UTM導入後の最大の不満は「インターネットが遅くなった」というものです。UTMは通信データを精査するため、CPUに負荷がかかります。

カタログに記載されている「ファイアウォール・スループット」ではなく、「脅威防御有効時のスループット」を必ず確認してください。

2. 従業員数+αの「同時接続数」に余裕を持つ

「推奨ユーザー数」ギリギリの機種を選ぶのは避けましょう。現代では、PCだけでなくスマホやタブレット、IoT機器もネットワークに接続されます。現在の従業員数の1.5倍程度の同時接続負荷に耐えられるモデルを選ぶのが、長く使い続けるコツです。

3. サポート体制:日本語対応と「先出しセンドバック」の有無

万が一UTMが故障すると、社内のインターネットが完全に遮断されます。

- 日本語の電話サポート:緊急時に英語対応のみだと致命的です。

- 先出しセンドバック:故障の連絡をしたら、故障機の返送を待たずに代替機を即日発送してくれるサービスです。これがないと、復旧に数日かかってしまいます。

4. 国産 vs 海外製:自社の運用スタイルに合うのはどっち?

- 海外製(Fortinet, Check Point等):世界中の最新脅威データが即座に反映される。多機能でコストパフォーマンスが高い。

- 国産(サクサ、アレクソン等):日本のビジネス慣習(特定の国産ソフトとの相性など)に最適化されており、マニュアルやUIが分かりやすい。

5. 既存のネットワーク構成との親和性

既存のルーターと置き換えるのか、あるいはルーター配下にブリッジ接続するのか。自社のネットワーク構成図をベンダーに見せ、無理のない導入計画を立てることが重要です。

【実例】UTM導入でよくある「落とし穴」と回避策

筆者が過去に支援した中小企業で実際に起きたトラブルと、その対策を共有します。

1. スペック不足で「インターネットが遅い」と社員からクレーム

【失敗談】

コスト削減のために、従業員50名のオフィスに推奨30名の格安UTMを導入。午後、社員が一斉にWeb会議を始めたところ、通信がパケ死状態になり、業務がストップしました。

【回避策】

導入前に、現在のトラフィック量(ピーク時)を計測すること。また、1週間のデモ機貸し出しを利用し、実環境で速度低下が起きないかテストすることが鉄則です。

2. 特定のWebサイトやサービスが開けなくなる設定ミス

【失敗談】

セキュリティを強化しすぎて、業務で必要な海外の取引先サイトや、特定のクラウドツールが「有害サイト」と誤検知(誤ブロック)され、現場から不満が噴出しました。

【回避策】

あらかじめ業務で使用するドメインを「ホワイトリスト」に登録しておく必要があります。運用開始から1ヶ月程度は、検知ログを頻繁に確認し、微調整を行う期間を設けましょう。

3. 5年後のライセンス更新料が高すぎて継続断念

【失敗談】

ハードウェアを割安で購入したものの、3年後や5年後の「ライセンス更新費用」が導入時の想定を超え、結局セキュリティ機能をオフにして運用することになってしまいました。

【回避策】

UTMは「5年総額(ハードウェア+5年分ライセンス)」で比較してください。多くのメーカーが、一括ライセンスパックを提供しています。

主要UTMメーカー・製品の比較(2026年注目モデル)

2026年現在、中小企業が選ぶべき主要メーカーの特徴をまとめました。

1. FortiGate(フォーティネット):世界シェアNo.1の多機能性

中小企業から大企業まで圧倒的なシェアを誇ります。独自の「ASIC」という専用チップにより、セキュリティ機能をフル稼働させても通信速度が落ちにくいのが最大の特徴です。コストパフォーマンスも非常に高く、迷ったら第一候補になる製品です。

2. Check Point(チェック・ポイント):高度な脅威プレベンション

「セキュリティの質」にこだわるならチェック・ポイントです。未知のウイルスを仮想空間で実行して検証する「サンドボックス」機能の精度が高く、ランサムウェア対策において非常に強力な実績を持っています。

3. WatchGuard(ウォッチガード):視覚的な管理画面が強み

「Dimension」と呼ばれる管理ツールが優秀で、ネットワークのどこに負荷がかかっているか、どの端末が危険なサイトにアクセスしようとしたかをグラフで直感的に把握できます。専任のエンジニアがいない中小企業でも、状況把握が容易です。

4. サーバー・ネットワーク分離型/クラウドUTM:拠点間連携に最適

拠点が複数ある場合や、テレワークが中心の場合は、物理的な機器を設置しない「クラウドUTM」も選択肢に入ります。設置スペースが不要で、全拠点のセキュリティポリシーを一括適用できるメリットがあります。

まとめ:UTMとファイアウォールの違いを理解し、自社に最適な防御を

2026年のサイバー脅威から会社を守るためには、従来の「門番(ファイアウォール)」だけでは不十分です。多層防御を提供する「UTM」こそが、中小企業の情シス担当者にとって最も心強い味方となります。

本記事の要点:

- ファイアウォールは「アクセス制限」のみ。UTMは「ウイルス・脆弱性攻撃」も防ぐ。

- 中小企業を狙うランサムウェアやサプライチェーン攻撃には、UTMが必須。

- 選定時は「実効スループット」と「5年総額のコスト」を重視する。

- 自社の運用体制(ひとり情シスか等)に合わせて、サポートの手厚いベンダーを選ぶ。

セキュリティ対策に「完璧」はありませんが、UTMの導入によってリスクを最小限に抑えることは可能です。自社の資産と従業員を守るため、まずは現状のネットワーク診断から始めてみてはいかがでしょうか。