デジタルフォレンジック完全ガイド|情シスが知るべき証拠保全から調査の全知識

目次[非表示]

- ・1. はじめに:なぜ「今」フォレンジックが必要なのか

- ・2. デジタルフォレンジックとは?情シスが押さえるべき「デジタル鑑識」の正体

- ・3. インシデント発生!証拠を死守するための「初動対応」禁忌事項

- ・4. フォレンジックの標準プロセス:情シスが関わる「4つのステップ」の深掘り

- ・5. 日常から準備する「フォレンジック耐性」の高いシステム管理

- ・6. 「自社」で行うか「外部専門家」に頼るか?判断基準とコスト

- ・7. まとめ:フォレンジックは情シスを救う「最強の盾」

- ・8. 【保存版】情シスのためのクイックチェックリスト

- ・9. 専門用語解説:情シスが知っておくべきキーワード

- ・10. 【実践シナリオ】ランサムウェア感染時のシミュレーション

- ・11. 法的背景:なぜ企業はフォレンジックを無視できないのか

1. はじめに:なぜ「今」フォレンジックが必要なのか

サイバー攻撃が巧妙化の一途を辿る現代、情報システム担当者(以下、情シス)にとって、インシデントの「発生」はもはや「もしも」の話ではなく、「いつ」起きるかの問題となっています。ランサムウェアによる全社システムの停止、内部不正による機密情報の流出、あるいはビジネスメール詐欺(BEC)による多額の送金被害。不測の事態に直面したとき、システム部門に走る激震と混乱は筆舌に尽くしがたいものです。

しかし、そのパニックこそが、事件解決を遠ざける最大の敵であることを忘れてはいけません。良かれと思って現場で行ったサーバーの再起動、不用意なウイルススキャンの実行、あるいは「中身を確認しよう」としてのファイルオープン。これら一つひとつの操作が、実は犯人の痕跡を永遠に消し去り、法的な証拠能力を喪失させてしまう「致命的なミス」になるケースが後を絶ちません。

そこで重要になるのが「デジタルフォレンジック(Digital Forensics)」です。日本語では「デジタル鑑識」とも呼ばれるこの技術は、インシデントの全貌を解明し、組織の潔白を証明し、あるいは犯人を追い詰めるための唯一無二の手段です。本記事では、情シスがインシデント発生時に「証拠の第一発見者」として何をすべきか、そこで絶対にやってはいけない「禁忌事項」を、専門技術を交えつつも初心者向けに徹底解説します。

2. デジタルフォレンジックとは?情シスが押さえるべき「デジタル鑑識」の正体

「フォレンジック(Forensic)」とは、もともと「法廷の」「取証用の」という意味を持つ言葉です。ITの世界においてコンピュータやスマートフォン、ネットワークに残された「デジタルな痕跡」を科学的に収集・分析する一連の手法をデジタルフォレンジックと呼びます。

2.1 従来の「復旧」とフォレンジックの決定的な違い

情シスの本来の使命の一つは「システムの安定稼働」です。そのため、トラブルが発生すると「一刻も早くもとに戻す(可用性の確保)」ことに全力を注ぎます。しかし、セキュリティインシデントにおいては、この「復旧第一」の思考がフォレンジックと衝突することがあります。

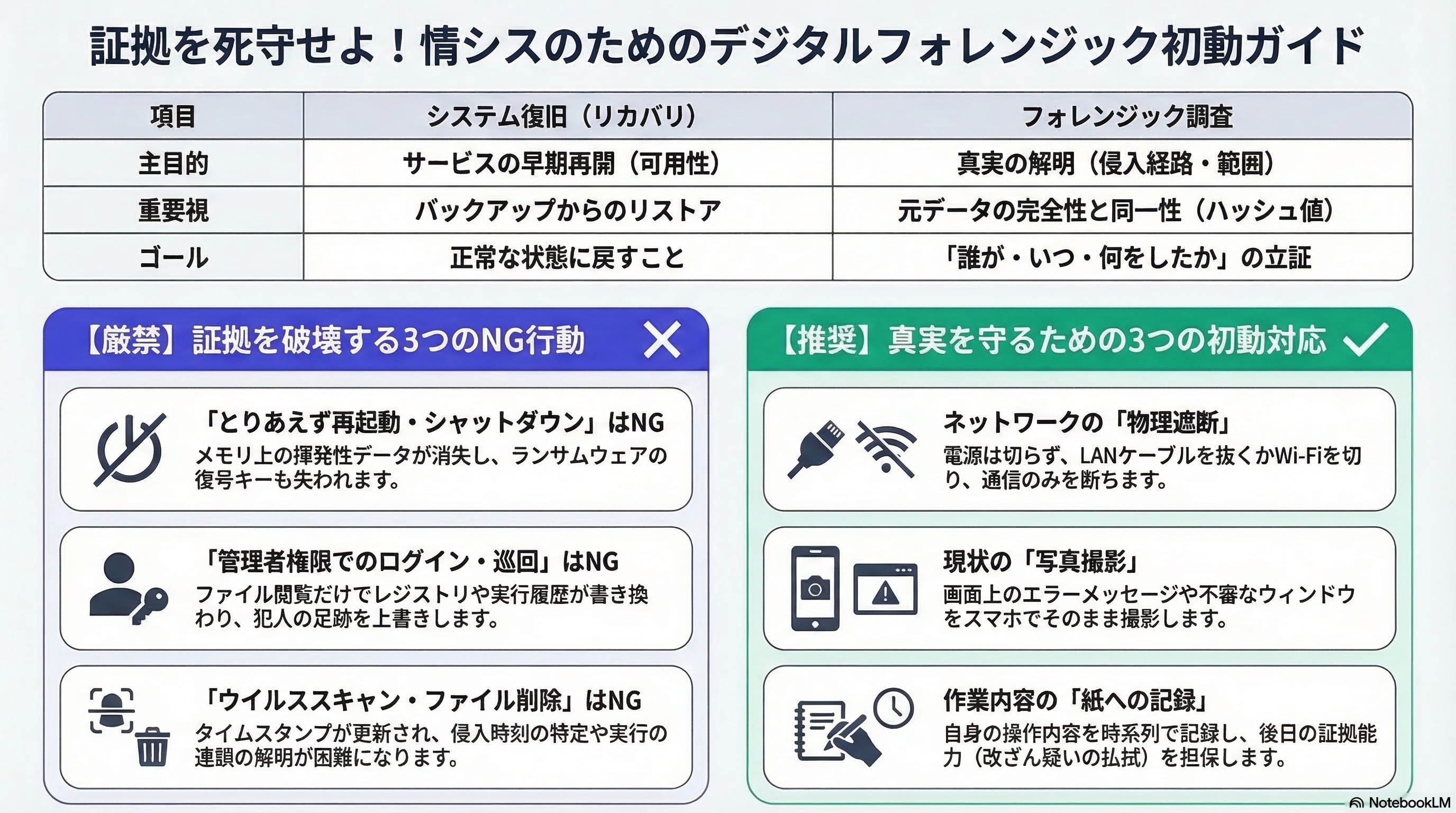

一般的なトラブル対応とフォレンジックの違いを整理すると以下のようになります。

- システム復旧(リカバリ): 原因の如何を問わず、サービスを再開させる。バックアップからリストアし、正常な状態に戻すことがゴール。

- フォレンジック調査: 「なぜ起きたのか」「誰がやったのか」「何が盗まれたのか」という真実を明らかにすることがゴール。

デジタルフォレンジックとは、「コンピュータその他の電子機器を対象として、電磁的記録を収集、検査、分析、報告することによって、特定の事実を明らかに、または立証するために用いられる科学的な手法と手順」を指します。

情シスは、解析のプロである必要はありませんが、証拠が壊れる前にそれを安全に保全する「守護神」としての自覚が求められます。

2.2 フォレンジック調査が解決する「3つの本質的な問い」

- 侵入経路(Entry Point):

VPN機器の脆弱性が突かれたのか、社員のID・パスワードがダークウェブで売られていたのか。経路がわからないままシステムを再開すれば、1時間後には再び同じ穴から侵入されます。 - 被害範囲(Impact Scope):

「DB全体が盗まれた可能性がある」のか、それとも「特定のフォルダのみ」なのか。正確な範囲特定は、個人情報保護法に基づく「公表」の要否判断に直結します。 - 攻撃主体の特定(Attribution):

外部のハッカー集団による攻撃か、あるいは内部従事者による持ち出し(内部犯行)か。これによって、刑事告訴の手続きや法的対応が大きく変わります。

3. インシデント発生!証拠を死守するための「初動対応」禁忌事項

インシデント発覚直後の行動が、その後の調査コスト(数百万〜数千万円)や、被害拡大の範囲を決定づけます。

3.1 【絶対厳禁】やってはいけない5つのアクション

情シスが現場でついやってしまいがちだが、フォレンジックの観点では「証拠破壊行為」とされる5つの行動を挙げます。

- 「とりあえず再起動」:

Windowsの不具合の9割は再起動で直りますが、セキュリティインシデントではNGです。メモリ上のデータが消えるだけでなく、起動プロセスが走ることで「ブート領域」の証拠が上書きされます。 - 「念のため電源OFF(シャットダウン)」:

揮発性データ(RAMの中身)が消失します。ランサムウェアの場合、メモリ上に「暗号化解除キー」が残っていることがあり、電源を切った瞬間に復帰のチャンスを失うこともあります。 - 「管理者ユーザーでログインしてフォルダを回遊」:

「どこを触られたか確認しよう」としての操作は、Windows上ではレジストリを更新し、Prefetch(実行履歴)を書き換えます。これは「犯罪現場を素手で触りまくる」のと同じです。 - 「ウイルススキャンの実行」:

検知・隔離機能は優れていますが、その際にマルウェアのタイムスタンプが書き換わり、侵入時刻の特定が困難になります。 - 「不審なファイルの削除」:

「これだ!」と思ってexeファイルを削除してしまうと、実行の連鎖を追う重要なリンクが失われます。

3.2 現場の情シスが行うべき正しい手順

では、具体的にどう動くべきか。ガイドラインを集約した手順が以下です。

- ネットワークの物理遮断:

電源を切るのではなく「LANケーブルを抜く」あるいは「Wi-FiをOFFにする」が正解です。攻撃者との通信を断ちつつ、メモリ上の証拠を保持できます。 - 現状の「写真」撮影:

画面に表示されているエラーメッセージ、不審なウィンドウなどをスマホで撮影します。 - 作業記録の開始:

「◯時◯分、不審なポップアップを確認」「◯時◯分、LANを抜線」といった自身の行動記録を、紙または別のPCで記録し始めます。これは後に「誰がいつ何をしたか」を証明するために極めて重要です。

4. フォレンジックの標準プロセス:情シスが関わる「4つのステップ」の深掘り

専門業者が現場に来た際に行われるプロセスを理解しておきましょう。

4.1 ステップ1:収集(Collection)——「ハッシュ値」による同一性の証明

ハードウェアからデータを取得する際、情シスは「ライトブロッカ(書き込み防止装置)」という特殊な器具を目にすることでしょう。

ここで重要なのが「ハッシュ値」です。

ハッシュ値(SHA-256など)は、複雑な計算によってデータから算出される「固定長の文字列」です。1GBのデータであっても、たった1ビット書き換わっただけで値が変わります。収集前と後のハッシュ値を比較し、一致していれば「改ざんされていない」という強力な民事・刑事上の証拠となります。

4.2 ステップ2:検査(Examination)——不可視情報の可視化

専門ツールを用いて、ファイルカービング(破壊されたデータの復元)やレジストリ解析を行います。OSのメタデータは「事件の蔵」であり、攻撃者の足跡を辿るために最も情報の密度が高い場所です。

4.3 ステップ3:分析(Analysis)——タイムライン分析とストーリー構築

バラバラのログファイルを一つの時間軸に並べ替える「タイムライン分析」がハイライトです。

例:「23:15、VPNの認証エラーが多発(ブルートフォース攻撃)。23:45、ログイン成功。24:05、重要なファイル共有サーバーへ横展開開始……」

このように事実をつなぎ合わせ、攻撃の「ストーリー」を構築します。

4.4 ステップ4:報告(Reporting)——証拠としてのパッケージング

最終的に、法的効力を持つ形式で、使用したツール名や調査手順の詳細、証拠物のハッシュ値を盛り込んだ報告書が作成されます。

5. 日常から準備する「フォレンジック耐性」の高いシステム管理

証拠となるデータが最初から取得・保存されていなければ、真相解明は不可能です。

5.1 NTPによる「時刻の同期」は絶対条件

複数のサーバーログを突き合わせる際、時刻のズレは因果関係の証明を破綻させます。社内のADサーバーや機器は、必ず正確なNTPサーバーと同期させ、ズレを1秒以内に抑えるように設計してください。

5.2 確保すべきログ項目と期間

最低でも以下の「ログの質」を確保してください。

- ログ保存期間:

最低でも「3ヶ月〜1年」の保存を推奨します。サイバー攻撃は侵入から発覚まで平均で数ヶ月潜伏される場合があるためです。 - OSの監査ログ(Windows Event Log):

特に「ログイン履歴(Event ID 4624/4625)」、「プロセスの作成(Event ID 4688)」、「サービスの状態変更(Event ID 7036)」は、不審な挙動を追うために不可欠です。 - Active Directoryの認証ログ:

どのIDを使って、どの端末からどの端末へ「横移動(ラテラルムーブメント)」したかを追う鍵になります。 - 通信ログ(プロキシ・ファイアウォール):

外部のC&Cサーバーとの通信や、大量のデータ送信が行われていないかをチェックするために必須です。

5.3 ログ設定の具体例:情シスが明日から設定すべきGPO(Windows)

Active Directory環境で適用すべきグループポリシー(GPO)の設定値を紹介します。

- コンピュータの構成 > Windowsの設定 > セキュリティの設定 > 監査ポリシー:

- アカウント ログイン イベントの監査: 成功、失敗

- アカウント管理の監査: 成功、失敗

- ログオン イベントの監査: 成功、失敗

- オブジェクト アクセスの監査: 成功(特に重要フォルダに対して)

- システム イベントの監査: 成功、失敗

- 詳細な監査ポリシーの構成:

- プロセスの作成を監査する(イベントID 4688)。これにより、攻撃者が実行した「cmd.exe」や「powershell.exe」の痕跡が残ります。

5.4 「ログの外部転送」が証拠を守る

攻撃者は侵入後、自分の足跡を消すためにローカルのログを抹消します。これに対抗するには、SyslogサーバーやSIEMへリアルタイム転送しておくことです。攻撃者がネット上のログサーバーまで掌握するのは困難であり、これが最後の砦になります。

6. 「自社」で行うか「外部専門家」に頼るか?判断基準とコスト

情シスとして、経営陣に「いつプロを呼ぶべきか」を進言する能力は重要です。

6.1 内製化の範囲と限界

- 内製: 感染経路の簡易特定、Web閲覧履歴の確認、削除ファイルの復旧。

- 外部依頼: 刑事告訴や損害賠償、大規模漏洩が疑われる場合。自社内の調査には「身内へのバイアス」が疑われ、法的証拠能力が著しく低くなるためです。

6.2 コストの現実

- 初動調査・保全:1台20万〜50万円程度。

- 詳細解析:1台100万〜300万円以上。

「高い」と感じるかもしれませんが、不確かな情報で誤った対応をするリスクと比較すれば、合理的な保険と言えます。

7. まとめ:フォレンジックは情シスを救う「最強の盾」

デジタルフォレンジックの本質は「科学的な真実の探求」です。

情シスに求められているのは、専門技術ではありません。

- 「フォレンジックができる環境」を日常から維持する(ログ設定)。

- インシデントというパニックの中で、「証拠を壊さない(ReadOnly)」を貫く。

今日からログ設定を確認し、初期対応マニュアルを更新してください。

8. 【保存版】情シスのためのクイックチェックリスト

■ 準備フェーズ

- 全サーバー・ネットワーク機器の時刻同期(NTP)が正常か

- Windowsイベントログ(ログイン、プロセス作成等)が有効か

- ログ保存期間は「3ヶ月以上」か

- 重要ログはSyslog/SIEM等へ外部転送されているか

■ 初動フェーズ(発覚から1時間)

- パニックによる再起動・シャットダウンを思い止まったか

- LANケーブルを抜線してネットワークから隔離したか

- エラー画面などをスマホで写真撮影したか

- 自身の作業記録(タイムログ)を開始したか

9. 専門用語解説:情シスが知っておくべきキーワード

- Chain of Custody (証拠保全の連鎖): 証拠品が誰の手を渡り、どう管理されたかの全記録。これが欠けると証拠能力を失います。

- Memory Dump (メモリダンプ): RAM上の情報をファイルに保存すること。ランサムウェアの鍵発見に役立ちます。

- Slack Space (スラックスペース): ハードディスク内の「隙間」に残されたデータの断片。

- Artifact (アーティファクト): OSやアプリの動作によって意図せず残される活動痕跡。

10. 【実践シナリオ】ランサムウェア感染時のシミュレーション

実際にインシデントが起きた際、本記事の知識がどう活きるか、具体的なシナリオで追ってみましょう。

シナリオ:深夜、ファイルサーバーの拡張子が「.encrypted」に変わっているのを発見

- パニックの抑制: 担当者が「サーバーを止めなきゃ!」と電源を切ろうとするのを、あなたが制止します。「揮発性データが消える。電源は入れたままLANを抜け!」と指示します。

- ネットワーク隔離: ファイルサーバーだけでなく、同一セグメントのスイッチからLANケーブルを物理的に抜去。拡散の中断に成功します。

- 現状保存: 暗号化予告のデスクトップ壁紙、暗号化が進行中のタスクマネージャのプロセス一覧をスマホで撮影。

- 外部依頼: 経営陣に「証拠保全は完了した。法的責任の追及と正確な被害特定、そしてバックアップからの安全な復旧経路を探るため、専門業者によるフォレンジックを依頼すべきだ」と即座に進言。

- 原因特定: 業者が到着。一週間前に別のPCで開かれたフィッシングメールから侵入し、ADサーバーを経由してログインしたことが判明。

- 再発防止: 調査結果を元に「EDRの導入」と「全IDのパスワード強制リセット」を実施。確実な根拠に基づく対応で、二度と同じ穴を突かれることはありませんでした。

11. 法的背景:なぜ企業はフォレンジックを無視できないのか

デジタルフォレンジックは単なる「技術」ではなく、「法的ガバナンス」の一環です。

11.1 個人情報保護法への対応

改正個人情報保護法では、情報の漏洩が発生(またはその恐れがある)した場合、個人情報保護委員会への報告と本人への通知が義務化されています。ここで「何人分の、どの項目が漏れたのか」が不明な場合、最悪のケースを想定した広範な公表が必要となり、ブランドへのダメージは計り知れません。フォレンジックによって被害範囲を「特定」することは、企業の社会的評価を守るための経営判断です。

11.2 電子帳簿保存法とインシデント

会計データなどがサイバー攻撃によって改ざん・消失した場合、税務上の信頼性も問われます。データの同一性を証明できるフォレンジック技術は、税務当局や会計監査人に対する「説明責任」を果たすためのツールでもあります。