ログがあれば十分?デジタルフォレンジックの必要性を侮る企業が陥る「証拠不十分」の罠

目次[非表示]

「うちはログをすべて取得し、バックアップも毎日取っているから、何かあっても大丈夫だ」

多くの情報システム担当者(情シス)が抱くこの自信が、実はサイバーインシデント発生時に「絶望的な罠」へと変わることをご存知でしょうか。ランサムウェア攻撃や巧妙な情報漏洩が常態化する現代、従来のような「ログの管理」だけでは、法的な責任追及や被害の全容解明が不可能であるケースが激増しています。

そこでクローズアップされているのが「デジタルフォレンジック(電子鑑識)」です。しかし、多くの企業ではその重要性を「高度すぎる」「コストが高い」と過小評価し、いざ事案が発生した際に「証拠不十分」で再起不能な損害を被っています。本記事では、なぜログだけでは不十分なのか、そして2026年以降の企業防衛においてデジタルフォレンジックがなぜ「最後の砦」と呼ばれるのか、その必要性を徹底的に解説します。

1. なぜ「ログ」だけでは不十分なのか?デジタルフォレンジックの定義と本質

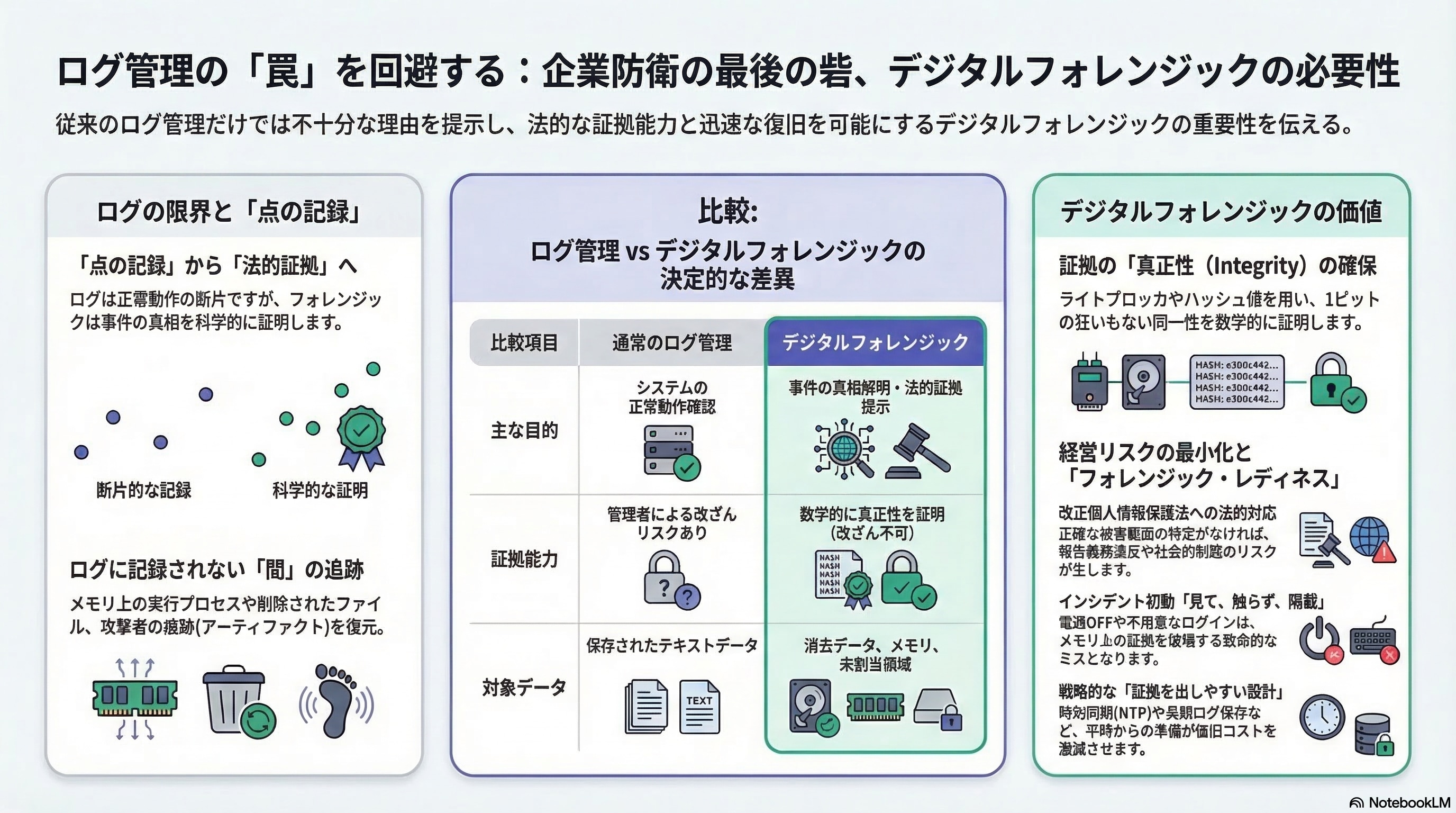

まず整理すべきは、私たちが日常的に扱っている「ログ」と「デジタルフォレンジック」の圧倒的な次元の違いです。

1.1 ログとフォレンジックの決定的な差異

ログ(Syslog、イベントログ、アクセスログなど)は、あくまでシステムが「正常な動作」を記録するために設計された、点の記録に過ぎません。これに対してデジタルフォレンジックは、物理的な証拠を収集・分析して事件の真相を明らかにするプロセスのデジタル版です。

IPA(情報処理推進機構)では以下のように定義しています。

システムやソフトウェア等の資源及び環境の不正使用、サービス妨害行為、データの破壊、意図しない情報の開示等、並びにそれらへ至るための行為(事象)等への対応等や法的紛争・訴訟に際し、電磁的記録の証拠保全、調査及び分析を行うとともに、電磁的記録の改ざん及び毀損等についての分析及び情報収集等を行う一連の科学的調査手法及び技術

ログは「何が起きたか」を断片的に示しますが、フォレンジックは「どのように行われたか」「誰の意図だったか」「どのような情報が実際に流出したか」という連続した事実を科学的に証明します。

1.2 証拠の「真正性(Integrity)」という高い壁

法廷や公的な調査において、デジタルデータが証拠として認められるには「真正性」が不可欠です。つまり、「そのデータが改ざんされておらず、元データと1ビットの狂いもなく同一であること」を数学的に証明しなければなりません。

通常のログファイルは、テキスト形式で保存されており、管理者権限があれば容易に書き換えが可能です。一方、デジタルフォレンジックでは「ライトブロッカ(書き込み防止装置)」を用い、証拠媒体のハッシュ値を算出することで、調査過程でのデータ改変を物理的・数学的に遮断します。このプロセスを経て初めて、そのデータは「法的証拠」としての価値を持ちます。

1.3 ログに記録されない「闇」のデータ

さらに、攻撃者は自らログを消去します。しかし、デジタルフォレンジックは「消されたデータ」さえも追跡対象とします。

- メモリ・フォレンジック: ログに残らない実行中のプロセスや、暗号化キー、ネットワーク接続情報を揮発性メモリから抽出。

- ファイルシステムの解析: 攻撃者が削除したファイルや、ブラウザのキャッシュ、レジストリに残された微細な痕跡(アーティファクト)を復元。

- スラック領域の調査: ファイルの末尾に残った、目に見えないデータ断片の解析。

これらは、どんなに高性能なログ管理ツールを使っても、けっして辿り着けない領域です。

2. 情シスが直面する「証拠不十分」の絶望的なリスク

デジタルフォレンジックの必要性を軽視した結果、「証拠がない」と判断された企業は、単なるシステム復旧以上の、経営を揺るがす甚大なリスクに直面します。

2.1 法的責任と改正個人情報保護法

2022年4月に施行された改正個人情報保護法により、漏洩が発生した(または発生したおそれがある)際、個人情報保護委員会への報告と本人への通知が「義務化」されました。ここで重要なのは、報告内容に「漏洩した可能性のある項目や規模」「原因」を含める必要がある点です。

「ログが消されていて、何人が漏洩したかわからない」という回答は、最悪の場合、過怠金だけでなく「公表」という社会的制裁を引き起こします。フォレンジック調査による「正確な被害範囲の特定」がなければ、企業は法的な義務を果たすことすらできないのです。

2.2 第三者調査とステークホルダーからの圧力

インシデントが発生すると、弁護士、警察、損害保険会社、および取引先などの第三者が介入します。彼らは例外なく「客観的な証拠」を要求します。

「うちは大手セキュリティベンダーの製品を入れているから」という説明は、何の証拠にもなりません。

経済産業省が定める「情報セキュリティサービス基準」においても、デジタルフォレンジックは専門的な技術・品質が求められるサービスとして明確に区分されており、その「品質」こそが企業の信頼を証明する唯一の手段となります。

本基準は、情報セキュリティサービスに関する一定の技術要件及び品質管理要件を示し、品質の維持・向上に努めている情報セキュリティサービスを明らかにするための基準を設けることで、情報セキュリティサービス業の普及を促進し、国民が情報セキュリティサービスを安心して活用することができる環境を醸成することを目的としています。

2.3 経営を圧迫する「全システム再構築」のコスト

被害範囲が特定できない場合、経営層は究極の選択を迫られます。

「特定の部分だけ戻して運用を続ける(=攻撃者が残っているリスクを負う)」か、「すべてのシステムを捨ててゼロから作り直す(=莫大なコストを払う)」かです。

デジタルフォレンジックがあれば、攻撃者の侵入経路(Infection Vector)と滞留期間(Dwell Time)をピンポイントで特定し、最小限のダウンタイムとコストで復旧を完了させることが可能です。フォレンジック費用を惜しんだ結果、その数十倍の再構築コストがかかるのは、情シスにとって最大の失態といえるでしょう。

3. 2026年版:デジタルフォレンジックが必要とされる3つの核心的理由

テクノロジーの進化に伴い、フォレンジックの必要性はさらに「待ったなし」の状況になっています。

3.1 巧妙な証拠隠滅(アンチフォレンジック)への対抗

今日の攻撃者は、自らの痕跡を消す「アンチフォレンジック」技術に精通しています。

- ファイルレス攻撃: ファイルをディスクに書き込まず、メモリ上だけで実行される。

- ログ消去コマンド: 侵入後、真っ先にイベントログをクリアするスクリプト。

- タイムストンプ(Timestomp): ファイルの作成・変更日時を書き換えて捜査を撹乱する。

これらの妨害工作に対抗し、メタデータの不整合を見抜き、真実のタイムラインを構成するには、フォレンジックの専門技術が必要不可欠です。

3.2 内部不正と技術情報の保護

フォレンジックは外部攻撃の調査だけではありません。むしろ、近年増加しているのは「退職者による機密情報の持ち出し」や「内部者による不正操作」の立証です。

単に「USBを挿した」というログだけでは、それが「業務目的」か「窃取目的」かを判別するのは困難です。フォレンジック調査では、その直前の検索履歴、特定のフォルダへのアクセス頻度、さらには「削除されたメール」の復元などを通じて、その行動の「意図」までを浮き彫りにします。これは知的財産を守るための法的武器となります。

3.3 サイバー保険の受給とフォレンジック準備

デジタル・フォレンジック研究会の「証拠保全ガイドライン第10版」でも触れられている通り、現代のビジネスリスク管理においてフォレンジックは制度の根幹に関わっています。

多くのサイバー保険において、保険金の支払審査には「認定された業者によるフォレンジック調査」が含まれることが一般的です。自社で不用意にシステムを操り、証拠を破壊してしまった場合、保険金が正しく支払われないという事態さえあり得ます。つまり、フォレンジックはもはや、保険という「財務的な防衛策」を成立させるための前提条件なのです。

4. 「その一歩」が命取りに。情シスが守るべき証拠保全の鉄則

もし、今この瞬間に何らかの異変を感じたら、情シス担当者は何を確認すべきでしょうか。

4.1 初動の致命的なミスを避ける

最も避けるべきは「無計画な電源オフ」や「通常の管理者によるログイン・調査」です。

- 電源OFFのリスク: メモリ上のデータ(=攻撃の動かぬ証拠)が永遠に失われます。

- ログインのリスク: ファイルのタイムスタンプ(最終アクセス日時)が書き換わり、証拠の真正性が損なわれます。

インシデント発生時は「見て、触らず、隔離する」が原則です。ネットワークケーブルを抜く、あるいは仮想環境であればサスペンド(一時停止)してスナップショットを撮るまでに留め、専門家を待つのが正解です。

4.2 「フォレンジック対応手順書」の整備

パニック状態では、誰でも間違えます。

- いつ、誰が、何を見つけ、その時どのランプが点いていたか。

- どの端末をネットワークから切り離したか。

これらを記録する「インシデントログ(対応記録)」のフォーマットを事前に作成しておくだけで、後の調査精度は飛躍的に向上します。

4.3 専門家へバトンを渡すタイミング

内製でどこまでやるか、を決めておくことも情シスの重要な仕事です。

EDR(Endpoint Detection and Response)などのツールを導入していれば、ある程度の初期解析は可能です。しかし、法的争いが予想される場合や、ランサムウェアによる広範囲な暗号化が起きた場合は、迷わず専門業者へ外注すべきです。そのための「緊急連絡先」をデスクに貼っておくこと自体が、最高レベルのフォレンジック対策なのです。

5. デジタルフォレンジックを「味方」にするための企業戦略

デジタルフォレンジックを「起きてから考えるもの」から「平時に組み込むもの」へと意識を変える必要があります。

5.1 フォレンジック・レディネス(Forensic Readiness)の構築

事案が発生してから証拠を集めるのではなく、最初から「証拠を取りやすい設計」にしておく考え方です。

- 時刻同期 (NTP) の徹底: すべてのサーバー・ネットワーク機器の時刻を一致させなければ、解析は不可能です。

- 適切なログ保有期間: 最低でも3ヶ月、できれば1年以上のログを、改ざん不能な外部ストレージに保存する。

- トレーニング: 情シスチームが、正しい証拠保全の手順(イメージバックアップの取得方法など)をデモで経験しておく。

5.2 予算確保の正当化

「もしフォレンジックを行わなかった場合に発生する、最大損失額」をシミュレーションし、経営層に提示してください。

フォレンジックはコストではなく、損害を最小化するための「投資」です。JPCERT/CCなどのレポートを活用し、同規模の企業が受けた被害実態を共有することが、予算獲得の近道となります。

まとめ

「ログさえあれば、真実に辿り着ける」というのは、現代のサイバー戦においては幻想に過ぎません。

デジタルフォレンジックは、攻撃者が闇に葬ろうとした「真実」を白日の下に晒し、企業の法的な潔白を証明し、最短での復旧を可能にする、まさに情シスにとっての「究極の守護神」です。

今すぐ自社のインシデント対応計画を見直してください。「証拠の真正性」を語れる体制はありますか?専門家との協力体制は構築できていますか?「ログがあれば十分」という罠から脱却し、デジタルフォレンジックを戦略的に活用することこそが、2025年以降の情報システム担当者に求められる、真のプロフェッショナリズムなのです。