ひとり情シスの限界…EDRとXDRの違いで見る「運用負荷」の真実

目次[非表示]

ひとり情シスが絶望する「EDR運用の壁」とXDRへの期待

中小企業の「ひとり情シス」にとって、サイバー攻撃への対策は常に時間との戦いです。

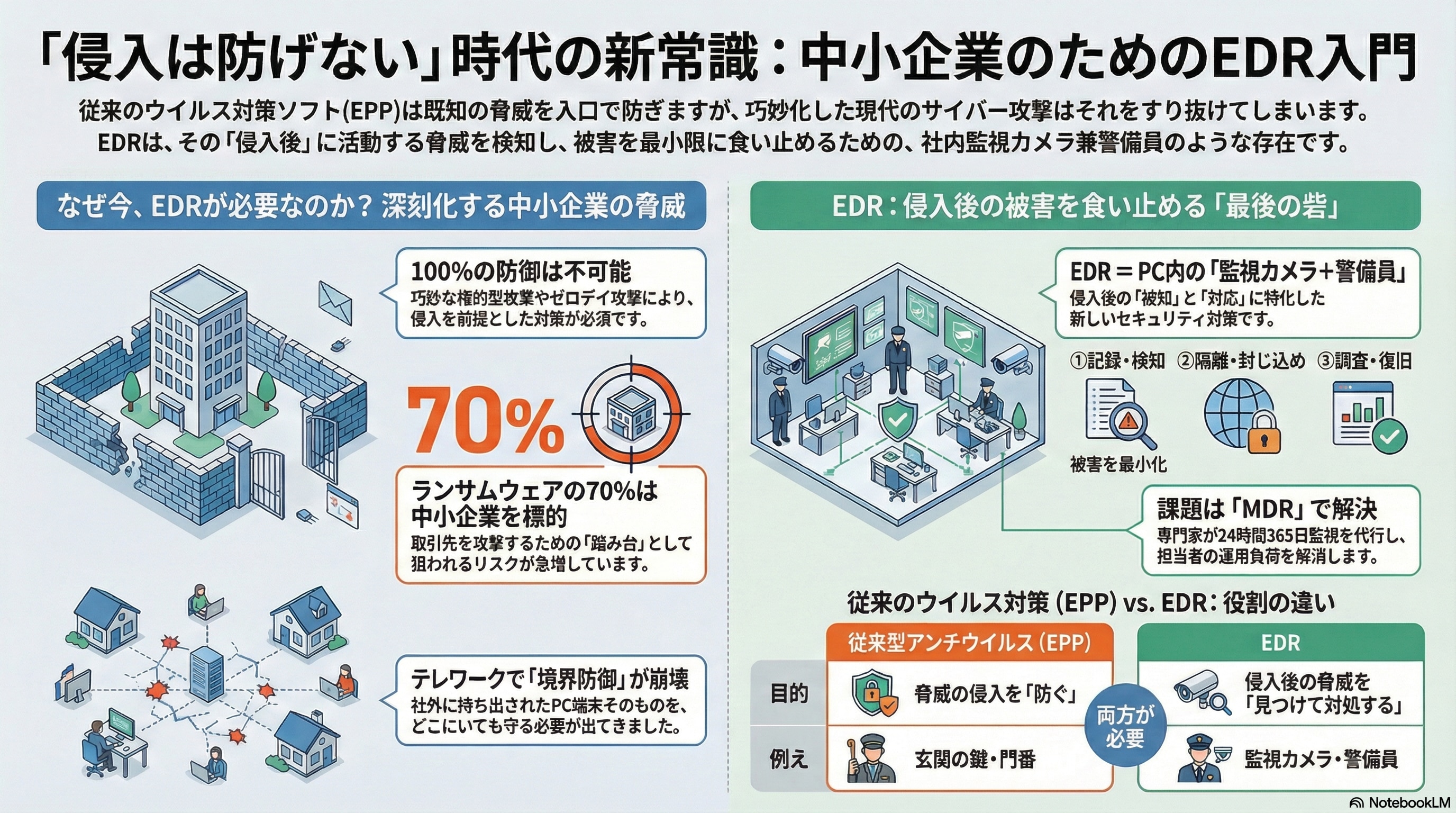

特に近年、従来のウイルス対策ソフト(EPP)をすり抜ける巧妙な攻撃が増え、その対策としてEDR(Endpoint Detection and Response)が注目されてきました。

しかし、いざ導入してみると、そこには想像を絶する「運用の壁」が立ちはだかります。

24時間365日の監視、絶え間なく届くアラートの精査、そして高度な専門知識を要する原因調査。

これらをたった一人で、本来の業務と並行してこなすのは、物理的にも精神的にも限界があります。

この記事では、EDR運用の真実を明らかにするとともに、その限界を打ち破る次世代のソリューション「XDR」との違いを詳しく解説します。

運用負荷を劇的に軽減し、真に「守れる」体制をいかに築くか、その最適解を探っていきましょう。

なぜ「EDRを入れただけ」では守れないのか?

「EDRさえ導入すれば、未知の脅威も検知して自動で対処してくれる」

そう期待して導入したものの、結局アラートメールを眺めるだけで一日が終わってしまう……。

こうした状況に陥る企業は少なくありません。

EDRの本質は「検知」と「事後調査」の支援にあります。

ウイルス対策ソフトのように「侵入を未然に防ぎ、勝手に駆除して終わり」というツールではありません。

侵入を前提として、その挙動を記録し、異常を知らせるのが役割です。

つまり、検知した後の「これは本当に攻撃なのか?」という判断や、「どこから侵入し、どこまで影響が広がっているか」という調査は、人間が行う必要があります。

この「人間による判断」のプロセスを設計せずに導入すると、ツールはただの「アラート発生器」と化してしまいます。

【現状分析】セキュリティ担当者の8割が抱える「運用負荷」の正体

多くのひとり情シス担当者を苦しめている運用負荷の正体は、主に「過検知の多さ」と「調査の複雑さ」の2点に集約されます。

まず、EDRは「疑わしい挙動」をすべて拾い上げます。

中には、業務で使っている正常なアプリケーションの動作を「異常」とみなすケース(過検知)も多々あります。

担当者は、届いたアラート一つひとつに対し、それが無害なものか、あるいは即座に対処すべき脅威なのかを切り分けなければなりません。

次に、本物の脅威だった場合の調査です。

EDRが提供するのは、あくまで「PC内部の動き」という断片的なログです。

「メールの添付ファイルを開いた」「ネットワークを介して他のPCへ通信した」といった点と点を結びつけ、攻撃の全体像を把握するには、OSの深い知識や最新の攻撃手法に関する専門性が不可欠です。

EDRは強力な武器ではありますが、それを使いこなすための「時間」と「スキル」というリソースを激しく消費するツールでもあるのです。

EDRとXDRの決定的な違い:技術vs運用

「EDR(Endpoint Detection and Response)」と「XDR(Extended Detection and Response)」、名前は似ていますが、その設計思想には大きな違いがあります。

一言で言えば、EDRがPC(エンドポイント)の防御を極めるための「深い調査」に特化しているのに対し、XDRはITインフラ全体のデータを統合して「運用を効率化」することに主眼を置いています。

中小企業の担当者が最も注目すべきは、単なる機能の差ではなく「どれだけ自分の作業時間を減らせるか」という運用の視点です。

1. 守備範囲の違い:エンドポイント「点」か、インフラ「面」か

EDRの監視対象は、文字通りPCやサーバーといった「エンドポイント」に限定されます。

そのため、ネットワーク上の不審な通信や、クラウドストレージでの異常な挙動、不適切なIDログインといった情報は、別途別のログを確認しなければ分かりません。

一方、XDRは「Extended(拡張された)」の名の通り、エンドポイントだけでなく、ネットワーク、メール、クラウド、ID認証など、複数のレイヤーを横断的に監視します。

いわば、各所に配置された「点」の監視カメラの映像を、一つのモニター室で「面」として俯瞰できるのがXDRの強みです。

2. 検知の質の違い:単体アラートか、相関分析か

EDRの場合、各PCからバラバラにアラートが上がってきます。

「AさんのPCで不審なファイルが実行された」「BさんのPCで外部への大量通信が発生した」といった具合です。

これらが一つのストーリー(連鎖した攻撃)なのかどうか、判断するのは人間の役目です。

XDRは、これらのバラバラな情報をAIが自動で紐付けます(相関分析)。

「不審なメールが届き、その後にAさんのPCでファイルが実行され、さらにBさんのPCへ横展開された」という一連のタイムラインを自動で生成します。

これにより、人間がログを突き合わせる手間が大幅に削減され、検知の精度も飛躍的に向上します。

3. 調査スピードの違い:手動突き合わせか、自動可視化か

インシデント発生時、最も時間がかかるのは「影響範囲の特定」です。

EDR単体では、社内の全端末のログを一つずつ確認し、手動で被害の有無を調べる必要があります。

XDRでは、システム全体を横断して調査が可能です。

不審なファイルのハッシュ値を検索すれば、どのPCに存在し、どのメールに添付されていたかを一瞬で可視化できます。

この「自動可視化」の機能こそが、一分一秒を争うひとり情シスの救世主となります。

次は、具体的にインシデントが起きた際、これらの違いが実際の業務にどう影響するかをシミュレーションしてみましょう。

シミュレーション:インシデント発生時、あなたの業務はどう変わる?

理屈では分かっていても、実際の業務がどう楽になるのかイメージしにくいかもしれません。

そこで、典型的なインシデント事例を元に、EDR単体運用とXDR導入後の違いをシミュレーションしてみましょう。

ケーススタディ:社員から「PCが重い」と連絡があった時

ある日の午後、営業部門の社員から「昨日から急にPCの動作が重くなった」という連絡が入りました。

どうやら、昨日届いた「請求書」というタイトルのメールを開いてから調子が悪いようです。

あなたは、マルウェア感染を疑い、調査を開始します。

パターンA:EDR単体運用(従来型)の場合

- EDR管理画面を確認: 該当PCのログを表示。確かに不審なプロセスが動いているが、アラートは上がっていない(あるいは過検知に埋もれている)。

- メールログを確認: 別システムのメールサーバーの管理画面へ移動。社員に届いたメールを特定し、添付ファイルの種類を確認。

- 横展開の調査: 他の社員にも同じメールが届いていないか、全社員のメール受信履歴を検索。

- 他端末の確認: メールを開いた可能性のある他の社員のPCに、同様の不審なファイルが存在しないか、一台ずつEDRで検索をかける。

- ネットワークの確認: FW(ファイアウォール)のログを確認し、外部の不審なIPアドレスと通信していないか突き合わせる。

ここまでで、優に3時間以上が経過。その間、他の業務はすべてストップし、被害が拡大していないか不安に苛まれます。

パターンB:XDR導入済みの場合

- XDRコンソールを確認: 該当PCの情報を入れると、既に「メール受信→ファイル実行→外部通信」という一連の攻撃シナリオが画面上に自動生成されている。

- 影響範囲の一括表示: 同じ添付ファイルが含まれるメールを受け取った他の5名の社員が、リストとして即座に表示される。

- 一括隔離: ワンクリックで、感染の疑いがある全端末をネットワークから隔離。

- 報告書作成: システムが生成した攻撃経路図をエクスポートし、そのまま状況報告書として活用。

調査と初動対応にかかる時間は、わずか15分程度です。

あなたは早々に本来のプロジェクト業務に戻ることができ、経営層への状況説明もデータに基づき冷静に行えます。

結論:XDRは「スキルの穴埋め」と「時間の創出」を実現する

このシミュレーションから分かる通り、XDRの真価は単なる防御力の向上ではありません。

高度な調査スキルをシステム側が「自動分析」で補い、膨大なログ確認の手間を「一元管理」で省くことで、担当者の「時間」を創出することにあります。

これは、リソースが極端に限られている「ひとり情シス」にとって、もはや贅沢品ではなく、業務を継続するための必須装備と言えるでしょう。

しかし、一方で「XDRさえあれば何もしなくていい」というわけではありません。

次は、導入前に知っておくべき「現実」についても触れておきます。

【落とし穴】XDRは魔法の杖ではない?ひとり情シスが知るべき現実

XDRのメリットを強調してきましたが、導入すればすべての悩みが解決するわけではありません。

特にひとり情シスの場合、理想と現実のギャップに苦しまないよう、以下の3つのポイントを冷静に評価する必要があります。

「自動化」の限界と、人間に残される判断業務

XDRは攻撃のストーリーを組み立ててくれますが、最終的に「その端末を隔離して業務を止めて良いか」という判断は人間に委ねられます。

特に、重要な基幹システムや役員のPCで異常が検知された場合、システムによる「自動遮断」を設定するのはリスクが高く、結局は担当者が判断を下さなければなりません。

また、AIによる分析も100%ではありません。

非常に高度で静かな攻撃(リビング・オフ・ザ・ランド攻撃など)の場合、XDRの網をかいくぐる可能性もゼロではありません。

「ツールを入れたから安心」という油断は、かえって隙を生むことになります。

コストの壁:ライセンス体系と費用対効果の考え方

XDRは、EDRに加えてネットワークやクラウドの連携ライセンスが必要になるため、初期費用・月額費用ともに高額になりがちです。

経営層に対して「EDRより高いが、それだけの価値がある」と説明するには、具体的なリスク削減効果と、人件費(残業代や本来業務の停滞コスト)の削減分を数値化して示す必要があります。

自社構築(オンプレ/自前運用)vs マネージドサービス(MDR)

XDRを「自前」で運用するのは、ひとり情シスには依然としてハードルが高いのが現実です。

通知が来るたびにコンソールを確認し、分析結果を読み解く作業は残るからです。

多くの企業では、監視と対応をプロに委託する「MDR(Managed Detection and Response)」をセットで検討します。

ツールを導入する「手段」が目的化しないよう、自社のリソースで本当に回る「体制」を考えることが重要です。

次章では、具体的な運用モデルの選び方を整理します。

解決策:ひとり情シスに最適な「運用モデル」の選び方

ひとり情シスがセキュリティを強化する際、現状の予算とリソースに応じて、大きく3つの選択肢があります。

自社の状況と照らし合わせて検討してください。

選択肢1:EDR + メーカー保守(最低限の防御)

予算が限られており、まずはエンドポイントの可視化から始めたい場合です。

メーカーの標準保守があれば、ツールの不具合対応などは受けられます。

ただし、インシデント時の実務はすべて自分で行う必要があるため、ある程度のスキルがある担当者向けです。

選択肢2:XDR + 自社運用(効率化重視)

ITインフラ全体の可視化を優先し、調査のスピードを上げたい場合です。

XDRの自動分析機能により、ログを突き合わせる時間は劇的に減ります。

「監視は自分で行うが、いざという時の調査時間は短縮したい」という効率化重視のモデルです。

選択肢3:MDRサービス(監視のプロへの委託)

これが、ひとり情シスにとって最も推奨される現実的なゴールです。

EDRやXDRの運用を専門のセキュリティベンダー(SOC)に委託します。

24時間365日の監視、アラートの切り分け、一次対応までをプロが代行してくれます。

担当者の役割は、ベンダーからの報告を受けて社内の調整を行うことに特化できます。

【チェックリスト】失敗しないMDRベンダーの選定基準

MDRを検討する際は、以下のポイントをチェックしてください。

- 24/365対応か: 夜間や休日も即座に隔離対応まで行ってくれるか。

- 日本語のサポート品質: 専門用語を平易に解説し、具体的な「次に何をすべきか」のアドバイスをくれるか。

- 既存環境との親和性: 現在利用しているメールやクラウド(Microsoft 365など)との連携実績があるか。

- 対応範囲の明確化: どこまでが自動で、どこからが追加費用(あるいは自社対応)になるのか。

運用体制を整えることは、単なるツール導入以上の価値を会社にもたらします。

2026年を見据えたセキュリティ戦略:VPN・クラウドへの拡張

最後に、少し未来の視点でお話しします。

2026年に向けて、企業のIT環境はさらに「脱VPN」と「クラウドシフト」が進むでしょう。

境界型防御の崩壊と「ゼロトラスト」への第一歩

かつてのように「社内ネットワーク(境界内)は安全」という考え方は通用しなくなっています。

テレワークが普及し、SaaSを多用する現代では、どこにいても、どのデバイスからでも「信頼せず、常に検証する」というゼロトラストの考え方が不可欠です。

XDRは、このゼロトラストを実現するための重要なコンポーネントとなります。

PCだけでなく、クラウドへのログイン状況や、IDの異常利用を統合的に監視することで、境界を越えた攻撃をいち早く検知できるからです。

法規制・ガイドライン対応(改正個人情報保護法など)

また、改正個人情報保護法などにより、万が一の漏洩時には迅速な事実確認と報告が義務付けられています。

「いつ、誰が、どのデータを、どこへ持ち出したか」を即座に特定できる体制がなければ、企業の社会的信用を失うリスクがあります。

XDRやMDRによる「証跡管理」は、コンプライアンスの観点からも無視できない要素となっています。

まとめ:EDR/XDRは「ツール」ではなく「運用体制」で選ぶ

ひとり情シスが「運用の壁」を乗り越え、会社を守り抜くためのポイントを振り返ります。

- EDRは強力だが、運用負荷が非常に高い。

- XDRは複数のログを統合・自動分析し、調査時間を劇的に短縮する。

- ひとり情シスの最適解は、XDR/EDRと「MDR(プロの監視)」の組み合わせ。

- 2026年に向けて、クラウドやID監視を含めた全体最適の視点が不可欠。

セキュリティは「導入して終わり」の製品ではなく、継続して回し続ける「体制」そのものです。

あなたの限られたリソースをどこに集中させるべきか、今一度検討してみてください。