5分で掴むXDRとは?忙しい情シス担当者が最低限知るべき運用の要点

目次[非表示]

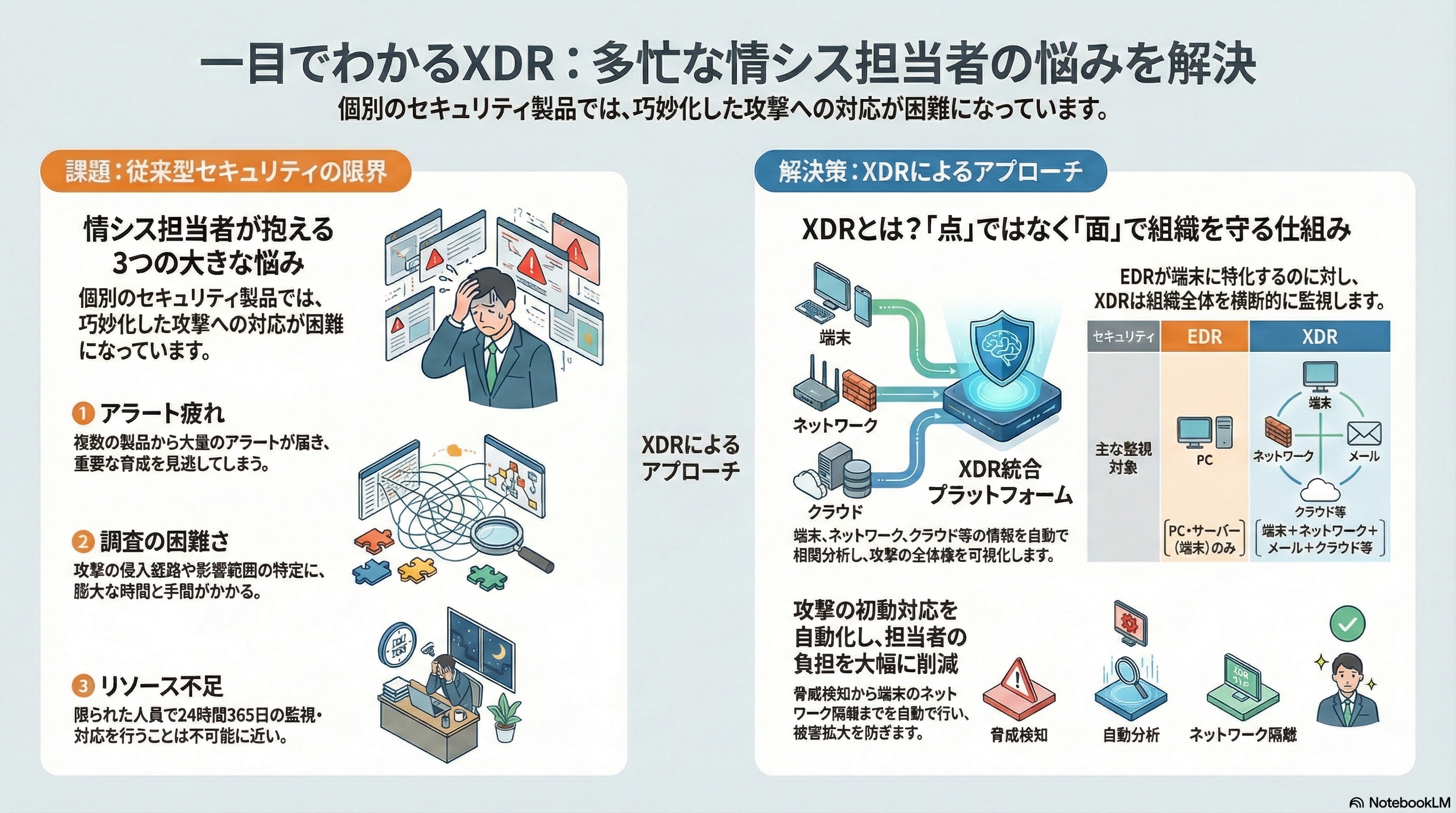

「またアラートか……。でも、どの端末が起点で、どこまで被害が広がっているのかさっぱりわからない」。そんな悩みを抱える中小企業の情シス担当者は少なくありません。巧妙化するサイバー攻撃に対し、従来の対策だけでは限界が見え始めています。

そこで今、大きな注目を集めているのが「XDR」です。一言で言えば、XDRとは「組織全体のセキュリティ情報を統合し、攻撃の全体像をあぶり出す仕組み」のこと。本記事では、多忙な担当者のために、XDRがなぜ必要なのか、EDRと何が違うのか、そして導入・運用の現実的なポイントをわかりやすく解説します。

この記事を読み終える頃には、自社にとってXDRが本当に必要なのか、どう選べば失敗しないのかが明確になっているはずです。

1. XDRとは?「EDRの進化系」と言われる理由をわかりやすく解説

XDRは「Extended Detection and Response」の略称です。日本語では「拡張された検知と対応」と訳されます。従来のセキュリティ対策が「点」での監視だったのに対し、XDRは「面」で組織を守る次世代のソリューションです。

1-1. なぜ今、XDRが注目されているのか?背景にある「境界型防御」の限界

かつてのセキュリティは、オフィスのネットワーク(内側)とインターネット(外側)の境界にファイアウォールを設置する「境界型防御」が主流でした。しかし、テレワークの普及やクラウド利用の拡大により、守るべき「境界」が消滅しました。

さらに、現代の攻撃者はウイルス対策ソフトをすり抜ける巧妙な手法を用います。正規のツールを悪用したり、複数の経路を組み合わせて侵入したりするため、単一の製品だけでは攻撃の予兆を捉えることが困難になっています。

「境界型防御が通用しなくなった現代において、サイバー攻撃を完全に防ぐことは不可能です。そのため、侵入を前提とした『検知(Detection)』と『対応(Response)』の迅速化が不可欠となっています。」

1-2. XDRが解決する「情シスの3大悩み」:アラート疲れ・調査難・リソース不足

多くの中小企業の情シス担当者が抱える悩みは、主に以下の3点に集約されます。

- アラート疲れ: 複数の製品からバラバラに届く大量のアラートを、一つひとつ確認する余裕がない。

- 調査難: 異常を検知しても、それがどこから入り、どのサーバーに影響したのかを特定するのに数日かかる。

- リソース不足: セキュリティ専任者がおらず、実質的に「兼務」で対応せざるを得ない。

XDRは、エンドポイント(PC・サーバー)だけでなく、ネットワーク、メール、クラウド、ID管理といった異なる階層のログを自動的に紐付けます。これにより、バラバラだったアラートが「一つのストーリー(攻撃の一連の流れ)」として可視化され、情シス担当者の判断スピードを劇的に向上させます。

次は、よく混同されがちなEDRやMDRといった用語との違いについて、整理していきましょう。

2. 【比較表】XDR・EDR・MDR・EPPの違いをスッキリ整理

セキュリティ用語は略語が多く、混乱を招きがちです。まずは以下の表で、それぞれの役割を整理しましょう。

用語 | 正称 | 主な役割 | 特徴 |

|---|---|---|---|

EPP | Endpoint Protection Platform | 侵入の阻止 | 従来のアンチウイルス(防御) |

EDR | Endpoint Detection and Response | 侵入後の検知・対応 | PCやサーバー(端末)のみを監視 |

XDR | Extended Detection and Response | 組織横断的な検知・対応 | 端末+ネットワーク+クラウド等を統合 |

MDR | Managed Detection and Response | 運用代行サービス | 専門家が24時間365日監視・対応を代行 |

2-1. EDRとの決定的な違いは「監視範囲」の広さ

EDRは、PCやサーバーといった「エンドポイント」に特化した監視ツールです。対してXDRは、EDRの機能をベースにしつつ、メールサーバーやファイアウォール、クラウドアプリ(SaaS)などのログも取り込みます。

例えば、攻撃者が「偽メールで社員のIDを盗み、VPN経由で社内ネットワークに侵入し、サーバーのデータを持ち出した」というケースを想定してみましょう。EDRだけでは「サーバーでの不審な動き」しか見えないことがありますが、XDRなら「最初のメール受信からデータ流出まで」を一気通貫で把握できるのです。

2-2. MDR(運用代行)やSIEMとの使い分け・関係性

MDRは「製品」ではなく「サービス」を指します。XDRやEDRを自社で運用するのが難しい場合に、外部のセキュリティ企業に監視を任せるのがMDRです。

また、以前からある「SIEM(シーム)」というログ統合ツールとXDRも似ていますが、大きな違いはその「目的」にあります。SIEMはあらゆるログを収集してコンプライアンスや分析に使う「汎用ツール」であるのに対し、XDRは最初から「脅威の検知と迅速な対応」に最適化されています。中小企業の情シスにとっては、よりシンプルで即効性があるのがXDRだと言えます。

では、具体的にXDRを導入することでどのようなメリットが得られるのか、深掘りしていきます。

3. XDR導入で得られる4つの主要メリット

XDRを導入する最大のベネフィットは、高度なセキュリティ環境を「最小限の工数」で実現できる点にあります。

3-1. 攻撃の全体像(ストーリー)を可視化し、初動を早める

XDRは、複数のレイヤーで発生した相関性のないように見えるイベントを、AIが共通の「インシデント」として自動でグループ化します。

担当者は管理画面を開くだけで、「誰が、いつ、どこから侵入し、今何をしているのか」をグラフィカルな図で確認できます。これにより、従来は専門家が数時間かけて行っていたログ解析が、一瞬で完了します。

3-2. AIによる自動分析・相関分析で「誤検知」を削減

従来のセキュリティ製品では、怪しい動きをすべて検知するため、「業務上の正当な操作」までアラートとして上げてしまう「過検知(誤検知)」が多発していました。

XDRは、エンドポイントの挙動とネットワーク通信の状態を照らし合わせるなど、多角的なデータで判断します。その結果、「この動きは単体で見れば怪しいが、認証情報を正しく通っており、通常の通信パターン内である」といった高度な判断が可能になり、無駄なアラートに振り回されることが減ります。

3-3. 封じ込め・復旧の自動化による夜間・休日対応の負担軽減

多くのXDR製品には、あらかじめ設定したルールに基づき、不審な端末をネットワークから自動で切り離す機能が備わっています。

「インシデント発生時の初動対応を自動化することで、被害の拡大を最小限に抑えることが可能です。特に人員の限られる組織においては、24時間の有人監視を補完する有効な手段となります。」

これにより、夜間や休日に万が一攻撃が発生しても、システムが自動で「応急処置」を行ってくれるため、担当者が翌朝まで安心して過ごせる環境を作れます。

3-4. セキュリティツールの一元管理によるコスト・工数削減

これまで個別に管理していたファイアウォール、アンチウイルス、メールフィルタなどのライセンスや管理画面を、XDRに集約できる場合があります。

管理対象が減ることで、設定ミスの防止や運用コストの削減につながります。また、統一されたプラットフォーム上で操作できるため、新しい担当者への引き継ぎもスムーズになります。

しかし、メリットばかりではありません。導入前に知っておくべき「運用の現実」についても触れておきましょう。

4. 中小企業の情シスが知っておくべき「XDR運用の現実と落とし穴」

XDRは魔法の杖ではありません。導入後に「こんなはずじゃなかった」と後悔しないために、以下の3点は必ず押さえておきましょう。

4-1. 導入しただけでは終わらない「チューニング」の重要性

XDRは非常に賢いシステムですが、自社の業務ルールを教え込む「チューニング」が必要です。

例えば、開発部門が特殊なツールを使っている場合、それを「攻撃」とみなしてしまうことがあります。自社の環境に合わせて「これは許可する」「これは遮断する」といったホワイトリストの整備を数ヶ月かけて行うことで、初めて本来の性能を発揮します。

4-2. 専門スキルを持つ「担当者」は依然として必要か?

結論から言えば、「最終的な判断を下す人」は必要です。XDRが攻撃を検知・遮断してくれますが、「なぜ攻撃されたのか」「再発防止策をどうするか」という戦略的な部分は、人間にしかできません。

もし社内にそうした判断ができるリソースが全くない場合は、XDRという「ツール」の導入と同時に、前述のMDR(運用代行)を併用することを強く推奨します。

4-3. 既存のセキュリティ資産(ファイアウォール等)との整合性

XDRは他の製品と連携してこそ価値を発揮します。しかし、既存のファイアウォールやスイッチが古すぎたり、特定のメーカー製だったりすると、XDRと連携できないことがあります。

「XDRを入れたのに、肝心のファイアウォールのログを読み込めない」という事態を避けるため、既存のインフラ環境との相性を事前に確認することが不可欠です。

次の章では、こうした「落とし穴」を回避するための具体的な製品選定基準を解説します。

5. 失敗しないためのXDR製品選定「3つのチェックポイント」

市場には多くのXDR製品が溢れています。中小企業の情シス担当者が重視すべきは、「多機能さ」よりも「自社で使いこなせるか」です。

5-1. 対応しているデータソース(連携範囲)が自社の環境に合っているか

XDRには、大きく分けて「ネイティブXDR」と「オープンXDR」の2種類があります。

- ネイティブXDR: 同じメーカーの製品同士で連携。設定が簡単だが、他社製品とは連携しにくい。

- オープンXDR: 異なるメーカーの製品を統合。既存の資産を活かしやすいが、設定に手間がかかる場合がある。

自社がすでにMicrosoft 365などの特定のプラットフォームに依存しているならネイティブ型、バラバラなメーカーの製品を使っているならオープン型が適しています。

5-2. 管理画面の操作性と日本語サポートの充実度

多忙な情シスにとって、マニュアルを読み込まないと操作できないツールは不要です。「直感的に攻撃の流れがわかるか」「日本語のレポートが出せるか」は非常に重要です。

また、有事の際に日本語で電話相談ができるサポート体制があるかどうかも、選定の決め手になります。海外製ツールの中には、サポートがメールのみ、あるいは英語のみというケースもあるため注意が必要です。

5-3. 既存のアンチウイルス(EPP)やEDRからの移行パス

現在使っているアンチウイルスソフトをそのままXDRへアップグレードできるプランがあるかを確認しましょう。

「セキュリティ製品の導入にあたっては、既存資産との整合性だけでなく、将来的な拡張性や移行コストを考慮することが、長期的な投資対効果(ROI)を高める鍵となります。」

一気にすべてを入れ替えるのではなく、まずは既存製品の延長線上でXDR機能を追加していくのが、中小企業にとって最もリスクの低い進め方です。

6. XDR導入のステップ:最短で効果を出す進め方

導入を決定したら、以下の3ステップで進めるのがスムーズです。

6-1. 現状の資産把握とリスクアセスメント

まずは自社に「何台の端末があり、どのSaaSを使い、どのネットワーク機器があるか」をリストアップします。すべてを完璧に守ろうとするとコストが膨れ上がるため、「これだけは守らなければならない」という重要資産を明確にします。

6-2. スモールスタート(重要な部署・サーバーからの適用)

全社一斉導入は、トラブル時の影響が大きすぎます。まずは「個人情報を扱う部署」や「基幹サーバー」など、限定的な範囲から導入を開始しましょう。数週間のテスト運用を経て、誤検知などの問題を解消してから全体へ広げていくのが定石です。

6-3. 外部専門家(MSS/MDR)との連携検討

自社運用に限界を感じる場合は、最初から「MDR付きのXDRプラン」を選ぶのが賢明です。初期設定や24時間の監視をプロに任せることで、情シス担当者は「自社にしかできない本来の業務(DX推進やIT戦略立案)」に時間を割けるようになります。

7. よくある質問(FAQ):情シスから寄せられる疑問に回答

XDRの検討時によく聞かれる質問にお答えします。

Q. XDRは高価なイメージがありますが、中小企業でも元は取れますか?

A. ライセンス料だけを見れば高価に感じますが、インシデント発生時の調査費用(1回数百万円かかることもあります)や、担当者の残業代、業務停止による損失を考慮すれば、十分に元が取れる投資です。

Q. すでにEDRを導入していますが、追加でXDRを入れるべきですか?

A. 現在のEDRで「クラウドやネットワーク経由の攻撃が見えない」という不安があるなら、XDRへの拡張をおすすめします。多くのEDRメーカーは、上位版としてXDRへのアップグレードパスを用意しています。

Q. 運用にどれくらいの時間が割かれますか?

A. 初期設定後は、週に1〜2回のレポート確認と、アラート発生時の対応のみに絞れます。自動化機能がうまく機能すれば、従来のバラバラなツール管理よりも運用時間は短縮される傾向にあります。

まとめ:XDRで「守り」を自動化し、情シスが本来やるべき業務に集中するために

最後に、本記事の内容を整理します。

- XDRとは: エンドポイント、ネットワーク、クラウドなどを統合監視し、攻撃を面で捉える仕組み。

- 導入のメリット: 攻撃の可視化による対応スピード向上、自動化による担当者の負担軽減。

- 成功の鍵: 自社の環境に合ったデータソースの選択と、必要に応じた外部運用(MDR)の活用。

サイバー攻撃の手法が高度化する中、情シス担当者が一人で「点」の対策を積み上げるのには限界があります。XDRという最新の武器を手に入れることで、「守り」の業務を賢く自動化・効率化しましょう。

「自社に最適な構成がわからない」「まずは現状の診断をしてほしい」という方は、ぜひお気軽に弊社の無料相談をご活用ください。専門のエンジニアが、貴社の環境に最適なセキュリティロードマップを共に作成いたします。