「ログが読めない」を解決。syslogをわかりやすく解読するコツ

目次[非表示]

システム運用において「何かトラブルが起きたとき、真っ先に確認すべきもの」がログです。しかし、Linuxサーバーやネットワーク機器から出力される「syslog(シスログ)」を見て、「英語の羅列で意味がわからない」「どこに何が書いてあるのか判読できない」と頭を抱えてしまう担当者の方は少なくありません。

本記事では、syslogの基本概念から、2026年現在の標準的な仕組み、そして実務で役立つ解読のコツまでを網羅的に解説します。この記事を読み終える頃には、無機質な文字列が「システムの健康状態を伝える重要なメッセージ」に見えてくるはずです。

syslogとは?初心者でも3分でわかる基本概念

syslogは、一言で言えば「システムが出力する日記」のようなものです。UNIX系OS(Linuxなど)やルーター、スイッチといったネットワーク機器が、自身の動作状況や発生したエラーを記録するための標準的な仕組みを指します。

syslog(シスログ)の正体と役割

syslogは、プログラムやOSの核となるカーネルが「今、こんなことが起きた」という情報を特定の形式で出力するメッセージです。これらは通常、/var/log/messages などのファイルに保存されます。

役割は主に3つあります。

- 現状把握: システムが正常に動いているかを確認する。

- 原因究明: 障害が発生した際、「いつ」「何が」原因だったのかを特定する。

- 証拠保持: 不正アクセスなどの異常な操作がなかったか、後から検証できるようにする。

なぜ「syslog」が必要なのか?管理者のメリット

多くの機器が混在する社内ネットワークにおいて、syslogという「共通の言語(プロトコル)」があることは大きなメリットです。

- 一元管理が可能: サーバー、ルーター、ファイアウォールなど、異なるメーカーの機器でも同じ形式でログを吐き出すため、1か所のサーバーに集めて監視できます。

- トラブル対応の迅速化: 異常が起きた瞬間に「Alert(警告)」ログが出るように設定しておけば、ユーザーからのクレーム前に対応を開始できます。

Windowsログ(イベントログ)との決定的な違い

Windowsにも「イベントログ」という記録の仕組みがありますが、syslogとは構造が異なります。

- 形式: syslogは「テキスト形式」が基本で、エディタで直接読めます。対してWindowsログは「バイナリ形式」であり、専用の「イベントビューアー」を使わないと中身が読めません。

- 柔軟性: syslogはネットワーク経由で他のサーバーに転送するのが非常に容易ですが、Windowsログの転送には設定の工夫が必要です。

syslogの全体像を掴んだところで、次は「具体的にどのようなデータが含まれているのか」という内部構造を見ていきましょう。

仕組みを解剖!syslogを構成する「3つの要素」

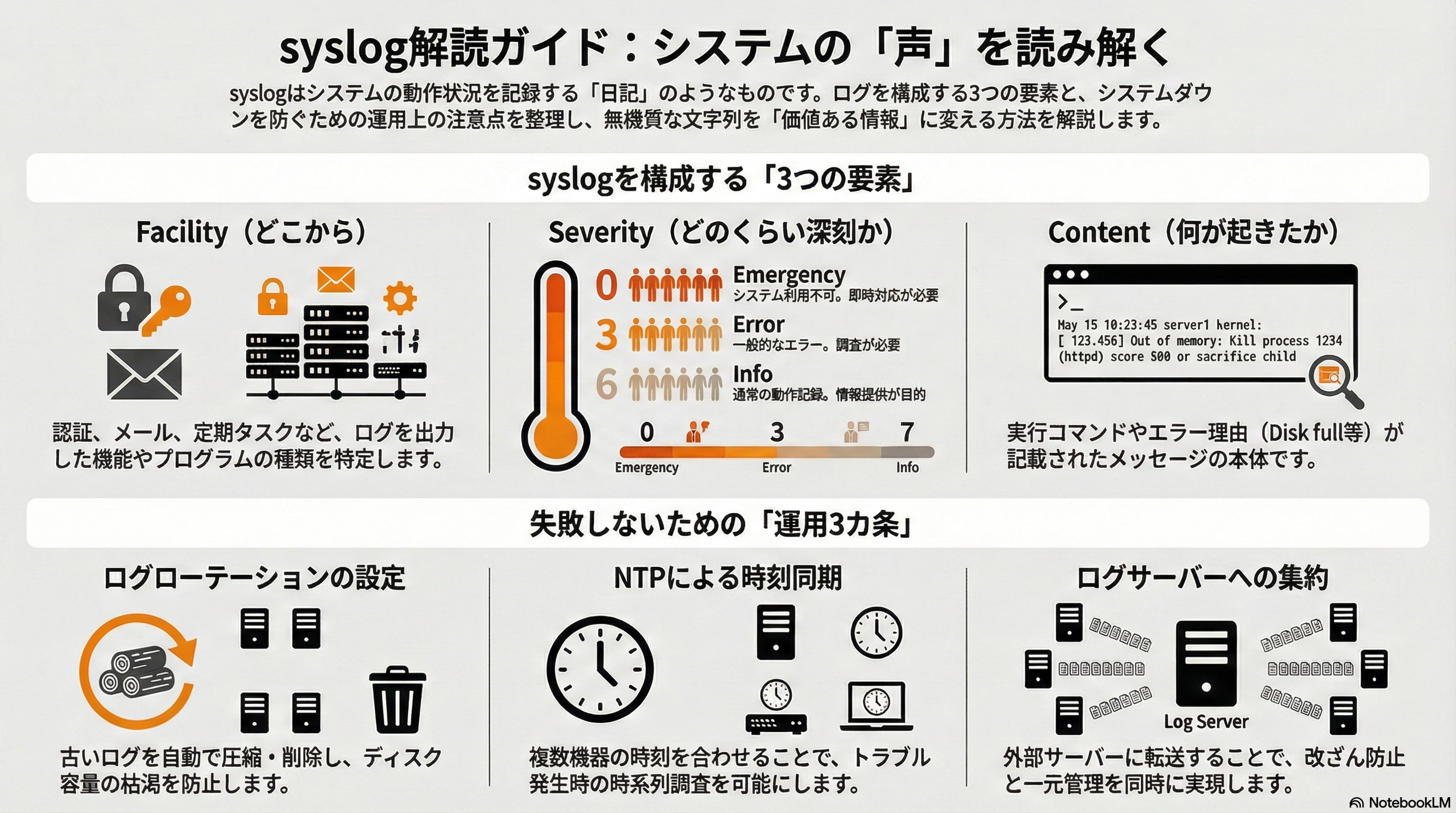

syslogのメッセージは、大きく分けて「Facility(どこで)」「Severity(どのくらい深刻か)」「Content(何が)」の3要素で構成されています。これを理解すると、ログの判読スピードが劇的に上がります。

要素1:Facility(ファシリティ)―「どこから」出たログか

Facilityは、ログを出力した「機能」や「プログラムの種類」を表します。代表的なものには以下があります。

- auth / authpriv: ログインや認証に関するログ。

- cron: 定期実行タスクに関するログ。

- mail: メールの送受信に関するログ。

- local0 ~ local7: ユーザーが自由に使用できる予備。ルーターなどの外部機器のログを受け取る際によく使われます。

要素2:Severity/Priority(重要度)―「どのくらい」深刻か

Severityは、そのログがどれだけ急いで対応すべきものかを示します。0(最高に危険)から7(ただの情報)までの数値で定義されます。

数値 | 名称 | 意味 |

|---|---|---|

0 | Emergency | システムが利用不可。即対応が必要。 |

1 | Alert | 直ちに対処が必要。 |

2 | Critical | 致命的な状態。 |

3 | Error | 一般的なエラー。 |

4 | Warning | 警告。放置するとエラーになる可能性。 |

5 | Notice | 注意が必要な通常の状態。 |

6 | Info | 一般的な情報メッセージ。 |

7 | Debug | デバッグ用の詳細情報。 |

要素3:Content(内容)―「何が」起きたのか

最後に、実際の内容です。ここには「実行されたコマンド」や「具体的なエラー理由(例:Disk full、Connection refusedなど)」が記載されます。

これらの要素が組み合わさることで、管理者は「メール機能(Facility)で、致命的なエラー(Severity 2)が、ディスク不足によって発生した(Content)」といった状況を瞬時に判断できるのです。次に、このメッセージを実際にどう読み解くのか、実践的なテクニックを解説します。

【実践】syslogのメッセージを正しく解読するコツ

実際のログファイルを開くと、1行の中に日付やホスト名がギッシリ詰まっています。これらを効率よく読むための「型」を覚えましょう。

RFC5424(新標準)とRFC3164(旧標準)のフォーマットの違い

syslogには、歴史的な経緯から2つの主要な規格(RFC)があります。

- RFC3164(旧): 非常にシンプルですが、年(Year)の情報が含まれないことが多く、2000年代以前の古い機器によく見られます。

- RFC5424(新): 2009年に策定された現在の標準です。タイムスタンプが精密になり、より詳細な情報を構造化して含めることができます。2026年現在のモダンなLinux環境ではこちらが主流です。

ログに出力される「タイムスタンプ」の読み替え術

ログの先頭にある日時は、実は落とし穴です。

- UTCとJSTの違い: サーバーの設定が世界標準時(UTC)になっていると、日本時間(JST)より9時間遅れて表示されます。

- ミリ秒の有無: 高負荷なシステムの調査では、1秒間に数百行のログが出るため、ミリ秒単位まで記録されているか(RFC5424形式か)が調査の鍵となります。

主要なエラーメッセージのキーワードと対処法

初心者がまず覚えるべきキーワードは以下の3つです。

- failed / failure: 何かが失敗した証拠。ログイン失敗(Authentication failure)などは真っ先に確認します。

- denied / refused: 権限不足やファイアウォールでの拒否。設定ミスや不正アクセスの可能性があります。

- timeout: 相手からの応答がない状態。ネットワークの切断や、相手サーバーのダウンを疑います。

ログの読み方がわかってきたところで、次はシステム内部で実際にログを処理している「裏方」のソフトウェアについて学びましょう。

syslogを支える仕組み:rsyslogとsystemd-journald

Linux環境において、ログを実際に受け取り、ファイルに書き込む役割を担っているのが「rsyslog」や「systemd-journald」です。

現在のデファクトスタンダード「rsyslog」とは

rsyslogは、従来のsyslogを強化した高機能なツールです。

rsyslogは、高性能、優れたセキュリティ機能、モジュール設計を提供します。当初は通常のsyslogデーモンとして始まりましたが、多種多様なソースから入力を受け取り、それらを変換して、さまざまな出力に送ることができる一種の万能なログロギングツールへと進化しました。

出典: rsyslog公式

ネットワーク経由でのログ転送や、データベースへの直接保存など、現代のインフラに欠かせない機能を備えています。

最新Linuxの主流「systemd-journald」との関係性

最近のLinux(CentOS 7以降やUbuntuなど)では、systemd-journaldという仕組みが先にログをキャッチします。

- journald: メモリ上にバイナリ形式で高速にログを蓄積します。再起動すると消えてしまう設定が多いです。

- rsyslogとの連携: journaldが受け取ったログを、rsyslogが「読みやすいテキスト形式」に変換して、ディスク(/var/log/)に保存するという役割分担が一般的です。

「journalctl」コマンドでログを効率的に検索する方法

journaldのログを直接見るには journalctl コマンドを使います。これが非常に便利です。

journalctl -u sshd: SSHサービスだけのログを表示。journalctl --since "1 hour ago": 直近1時間のログだけを表示。

裏方の動きを理解したら、次はいよいよ管理者の腕の見せ所である「設定」の話に移ります。

ログ管理の実務設定:/etc/rsyslog.confの書き方

rsyslogの動作を決めるのは /etc/rsyslog.conf という設定ファイルです。ここを少しいじるだけで、ログの扱いがぐっと楽になります。

セレクタ(Selector)の記述ルール:どのアクションを実行するか

設定の基本は「何(Facility.Severity)」を「どこへ(Action)」送るか、という1行です。

例:mail.err /var/log/mail_error.log

これは「メール機能の、エラー以上のログを、専用ファイルに書き込め」という意味になります。

ログの保存先を分ける「フィルタリング」設定

すべてのログを1つのファイル(/var/log/messages)にまとめると、特定の情報を見つけるのが大変です。重要なアプリケーションや、特定の重要度以上のログだけを別ファイルに分ける設定が、実務では強く推奨されます。

ネットワーク転送設定:ログサーバーへの集約

複数のサーバーを管理している場合、1台ずつログインしてログを見るのは非効率です。

- 送信側設定:

. @192.168.1.100(UDP転送)または. @@192.168.1.100(TCP転送)と書くだけで、ログを中央サーバーへ飛ばせます。

設定をマスターすれば、運用の自動化に一歩近づきます。しかし、ログは「出しておしまい」ではありません。次に、長期間安定して運用するための重要ポイントを確認しましょう。

失敗しないための「ログ運用・保守」4つの重要ポイント

ログ管理で最も怖いのは「ログが原因でシステムが止まる」ことと「必要なときにログがない」ことです。

ログローテーションの適切な設定(logrotate)

ログは放っておくと肥大化し、ディスクを食いつぶします。

Linuxでは logrotate というツールを使い、例えば「1週間ごとに新しいファイルに切り替え、4世代分残して古いものは消す」といった自動処理を設定します。

時刻同期(NTP)の徹底:ログの整合性を守る

複数の機器のログを集約する際、それぞれの時刻がズレていると「Aサーバーでエラーが起きた後の、Bルーターの動き」を正確に追うことができません。必ずNTP(Network Time Protocol)を使って、全機器の時刻を同期させましょう。

ログ集約サーバー(Syslog Server)の構築メリット

万が一、サーバーがハッキングされた場合、攻撃者は自身の足跡を消すためにログファイルを削除します。しかし、発生と同時に「外部のログ専用サーバー」に転送していれば、証拠を残すことができます。

セキュリティ対策:ログの暗号化と改ざん防止

2026年現在のセキュリティ基準では、ログの転送を暗号化(TLS)することが推奨されます。また、ログ自体が改ざんされていないことを保証する仕組み(ハッシュ化など)も、高度な運用では求められます。

運用のコツを掴んだところで、現場でよくある悩みに対する解決策をQ&A形式でまとめました。

【Q&A】syslogに関するよくある疑問・トラブル

Q. /var/log/messages が肥大化して止まったら?

A. まずは cp /dev/null /var/log/messages で中身を空にしてディスク容量を確保してください。その後、logrotate の設定(頻度や圧縮設定)を見直しましょう。

Q. syslogを転送しても届かない原因は?

A. 主な原因は3つです。

- ファイアウォール: 転送用ポート(通常UDP 514)が閉じている。

- SELinux: 強固なセキュリティ設定により、転送プロセスがブロックされている。

- rsyslogの設定漏れ: 受信側で「外部からのメッセージを受け取る」設定($ModLoad imudpなど)が有効になっていない。

Q. クラウド(AWS/Azure)でのsyslogはどう扱う?

A. クラウド標準の監視ツール(Amazon CloudWatch Logsなど)に転送するのが一般的です。専用のエージェントをサーバーに導入することで、syslogの内容をクラウド上のダッシュボードで検索・可視化できるようになります。

最後に、こうした実務をさらに強力にサポートしてくれるツールをご紹介します。

ログ管理を劇的に楽にする便利ツール紹介

黒い画面(CLI)でログを追いかけるのは限界があります。2026年現在は、GUIで直感的に操作できるツールが充実しています。

GUIでログを可視化するツール(Graylog, Splunk, ELK)

- Graylog: 直感的な操作性が魅力のオープンソース。中小企業でも導入しやすいです。

- Splunk: 高機能な業界リーダー。大量のログから「異常なパターン」をAIが自動検知します。

- ELK(Elasticsearch, Logstash, Kibana): 自由度が高く、ログの集計やグラフ化に非常に優れています。

リアルタイム監視とアラート通知の仕組み

ツールを導入すれば、「Error」ログが出た瞬間にSlackやTeamsへ通知を飛ばすことも容易です。これにより、「何か起きてから気づく」運用から「起きていることを即座に把握する」運用へとシフトできます。

まとめ:syslogをマスターして「根拠のある」システム運用を

syslogは、システムの声を聴くためのツールです。本記事のポイントを振り返りましょう。

- syslogはシステムの共通言語: 機器を問わず同じ形式で状況を伝える。

- 3要素(Facility, Severity, Content)を意識: メッセージを分解して読む。

- rsyslogと時刻同期が運用の肝: 集約と整合性を確保する。

- ローテーションを忘れずに: ディスクフルは最大の敵。

ログ管理は一見地味ですが、ここを固めることで「なぜ障害が起きたのか」を客観的な根拠(ログ)に基づいて説明できるようになり、社内の信頼も向上します。

「まずは自社のサーバーの /etc/rsyslog.conf を確認してみる」ことから始めてみませんか?

もし、「具体的なログサーバーの構築手順を知りたい」「自社に最適な監視ツールの選定をサポートしてほしい」といった課題をお持ちでしたら、ぜひ弊社の無料相談をご活用ください。プロのエンジニアが、貴社の環境に合わせた最適なログ運用プランをご提案いたします。