5分で理解!ログ管理とは何をすべきか?初心者でも即実践できる入門書

目次[非表示]

ログ管理とは?初心者でも「防犯カメラ」でイメージすれば簡単

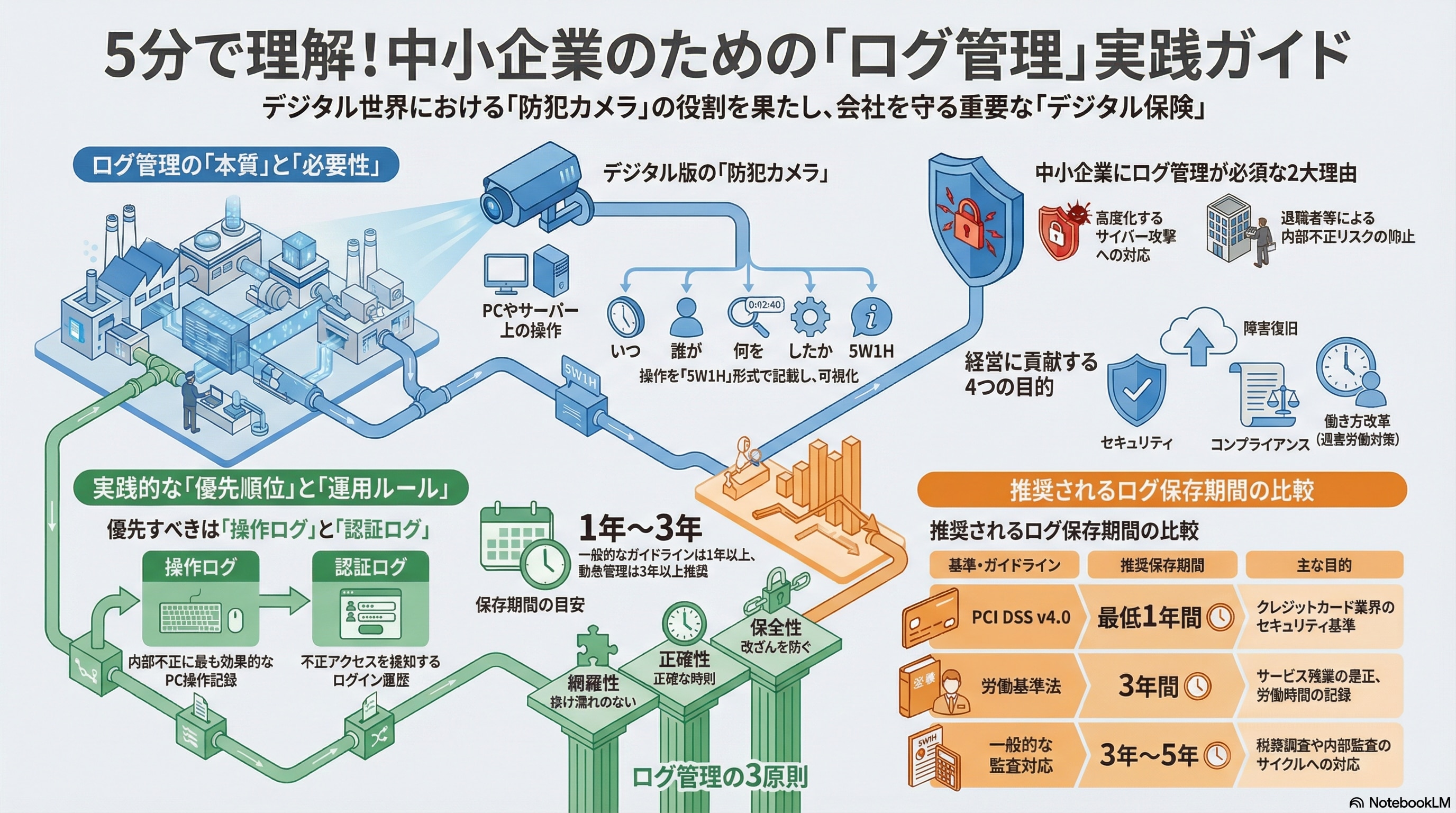

「ログ管理」と聞くと、難解なサーバー用語や膨大なデータの羅列を想像されるかもしれません。しかし、その本質は非常にシンプルです。ログ管理とは、オフィスや店舗に設置する「防犯カメラ」のデジタル版だとイメージしてください。

防犯カメラは、店内で誰が何をしたか、不審な動きはなかったか、万が一事件が起きた際に「いつ・どこで・何が起きたか」を映像として記録します。デジタルの世界でも全く同じです。PCやサーバーという「現場」で、誰が(社員Aさんが)、いつ(深夜2時に)、何をしたか(顧客リストを持ち出した)を記録し、管理すること。これがログ管理の正体です。

中小企業の情報システム担当者にとって、ログ管理は単なる「記録」ではなく、会社と社員を守るための「証拠保全」活動と言えます。

ログ=「いつ・誰が・何をしたか」のデジタルな記録

ログ(Log)とは、コンピュータシステム上で発生したあらゆる出来事の記録データです。航海日誌(Logbook)が語源であり、ITの世界でも「デジタルの履歴書」として扱われます。

どのような種類のログであっても、基本的には以下の「5W1H」の情報が含まれています。

- When(いつ): 操作が行われた日時(例:2026年2月5日 09:22:15)

- Who(誰が): 操作したユーザーID、端末名(例:tanaka / PC-01)

- Where(どこで): 接続元のIPアドレス、アクセス先のファイルパス

- What(何を): 操作対象(例:機密情報フォルダ、販売管理システム)

- How(どのように): 操作内容(例:閲覧、コピー、削除、印刷)

- Result(結果): 成功したか、失敗(エラー)したか

これらの情報が1行のテキストデータとして記録され、蓄積されていきます。バラバラの状態では単なる文字列ですが、適切に収集・整理することで、企業の健康状態を示す重要な指標となります。

なぜ今、中小企業でもログ管理が必須なのか(背景)

かつてログ管理は、大企業や金融機関だけのものと考えられていました。しかし、2026年現在、中小企業においてもログ管理は「必須要件」となりつつあります。その背景には、大きく分けて2つの要因があります。

1. サイバー攻撃の高度化と標的の変化

ランサムウェアなどのサイバー攻撃は、大企業だけでなくサプライチェーンの弱点となりやすい中小企業を無差別に狙っています。IPA(情報処理推進機構)が発表する「情報セキュリティ10大脅威」でも、ランサムウェアや内部不正は常に上位にランクインしています。万が一被害に遭った際、ログがなければ「どこから侵入されたか」「何の情報が漏れたか」を特定できず、被害範囲の確定や取引先への説明が不可能になります。

2. 内部不正リスクの増加

終身雇用が崩れ、人材の流動性が高まったことで、退職者によるデータの持ち出しリスクが増加しています。「悪意」だけでなく、うっかりミスによる情報漏洩も後を絶ちません。ログ管理を行っていること自体が、「常に見られている」という意識を醸成し、不正行為への強力な抑止力となります。

中小企業の情報セキュリティ対策ガイドラインにおいても、ログの取得と保管は基本的な対策として推奨されています。

ログ管理を行う3つの目的+α(経営視点でのメリット)

情シス担当者が経営層にログ管理ツールの導入を提案する際、「セキュリティのため」だけでは予算が通りにくい場合があります。経営視点では、ログ管理には大きく3つの目的と、近年注目されている「働き方改革」へのメリットがあります。

【セキュリティ】不正アクセスの発見と証拠保全

これが最も基本的な目的です。外部からのサイバー攻撃や、内部関係者による不正行為を検知・追跡します。

- 不正アクセスの検知: 深夜や休日など、本来業務を行わない時間帯のログインや、海外IPアドレスからのアクセスを検知します。

- 証拠の保全: 情報漏洩事故が発生した際、「誰がそのファイルを持ち出したか」という客観的な証拠となります。ログがなければ、「やっていない」という水掛け論になりかねません。ログは「デジタルフォレンジック(法的な証拠保全・分析)」の基礎データとして機能します。

【システム障害】トラブル原因の早期特定と復旧

「サーバーがつながらない」「システムが遅い」といった問い合わせがあった際、ログは原因究明の羅針盤になります。

- 原因特定: エラーログを確認することで、ハードウェア故障なのか、ソフトウェアのバグなのか、ネットワークの輻輳なのかを素早く切り分けられます。

- 復旧時間の短縮: 原因が即座に判明すれば、復旧までのダウンタイム(停止時間)を最小限に抑えられ、ビジネス損失を防ぐことができます。

【コンプライアンス】法的責任と監査対応

Pマーク(プライバシーマーク)やISMS(ISO27001)などの認証を取得している企業はもちろん、そうでない企業でも、個人情報保護法や会社法、業界ごとのガイドライン(PCI DSSなど)への対応が求められます。

「当社は適切に情報を管理しています」と口頭で主張しても意味がありません。定期的にログを取得・点検し、不正がないことを証明できる体制(監査証跡)があって初めて、企業の社会的責任(コンプライアンス)を果たしていると認められます。

【働き方改革】業務可視化によるサボり抑止と過重労働対策

近年、ログ活用の新たなトレンドとなっているのが「働き方改革」への応用です。

- サービス残業の是正: PCのログオン/ログオフ時間と、勤怠システムの打刻時間を突合することで、申告されていない「隠れ残業」を発見できます。これは労務リスクの低減に直結します。

- 業務効率化: 「どのアプリをどれくらいの時間使っているか」を分析することで、業務の偏りや、遊興目的のWeb閲覧(サボり)を可視化・抑止できます。

【優先度別】管理すべきログの主な種類とチェック項目

一口に「ログ」と言ってもその種類は膨大です。全てを取得しようとすると、データ容量が爆発し、管理コストも跳ね上がります。中小企業がまず優先すべきログの種類を、重要度順に解説します。

操作ログ(クライアントPCログ)【優先度:高】

従業員が使うPC(クライアント端末)での操作履歴です。内部不正対策として最も効果的です。

- 主な記録内容: ファイルの作成・編集・削除・コピー・名称変更、USBメモリ等の外部デバイス接続履歴。

- チェックポイント:

- 顧客情報リストなどの重要ファイルが、USBメモリにコピーされていないか?

- 大量のファイルが短時間に削除されていないか?(退職前の証拠隠滅など)

認証ログ(ログオン/ログオフ)【優先度:高】

PCや業務システムへの「入り口」と「出口」の記録です。

- 主な記録内容: ログイン成功/失敗の日時、ユーザーID、端末名。

- チェックポイント:

- 深夜・早朝・休日など、勤務時間外のアクセスがないか?

- 短時間に連続してログインに失敗していないか?(パスワード総当たり攻撃の予兆)

アクセスログ(Web/サーバー)【優先度:中】

インターネット利用や社内ファイルサーバーへのアクセス履歴です。

- 主な記録内容: 閲覧したWebサイトのURL、ダウンロードしたファイル名。

- チェックポイント:

- 業務に関係のないサイト(掲示板、アダルトサイト、転職サイトなど)を閲覧していないか?

- クラウドストレージ(Google DriveやDropboxの個人アカウント)へアップロードしていないか?

通信ログ(ネットワーク機器)【優先度:中】

ファイアウォールやルーターなどのネットワーク機器を通過する通信の記録です。

- 主な記録内容: 送信元IP、宛先IP、ポート番号、パケットサイズ。

- チェックポイント:

- 社内から不審な海外サーバーへの通信が発生していないか?(マルウェアによるC&Cサーバー通信など)

印刷ログ・入退室ログ【優先度:低(状況による)】

紙媒体による情報漏洩や、物理的なオフィスへの侵入対策です。

- 印刷ログ: 「誰が・いつ・どのファイルを・何枚印刷したか」。紙での持ち出しを抑止します。

- 入退室ログ: ICカード等によるオフィスのドア開閉記録。PCログオン時間との乖離がないか確認する際に役立ちます。

法令・ガイドラインから見る「ログ保存期間」の基準

「ログは何年保存すればいいですか?」という質問は非常に多いですが、実は「全ての企業に共通する唯一の正解」は法律には書かれていません。 業界や目的によって基準が異なります。

法律に明確な「ログ保存期間」の規定はあるか?

日本の法律(サイバーセキュリティ基本法や個人情報保護法)には、「ログを〇年間保存せよ」という直接的な条文はありません。しかし、関連法規から解釈される「推奨期間」は存在します。

- 会社法: 会計帳簿などは10年間の保存が義務付けられており、これに関連するシステムログも同等の保存が望ましいとされる場合があります。

- 労働基準法(改正後): 労働時間の記録(勤怠ログとしてのPCログなど)は3年間の保存義務があります(当分の間は3年、本来は5年を目指す規定)。

- 刑事訴訟法: 捜査機関からの保全要請に応じるため、一定期間(数ヶ月〜1年程度)の保存が実務上求められます。

主要ガイドラインが推奨する保存期間(1年・3年・半永久)

実務においては、以下のガイドラインや業界基準を参考に保存期間を定めるのが一般的です。

基準・ガイドライン | 推奨保存期間 | 備考 |

|---|---|---|

PCI DSS v4.0 | 最低1年間 | クレジットカード業界基準。直近3ヶ月分は即時分析可能な状態にすること。 |

サイバーセキュリティ経営ガイドライン | リスクに応じて設定 | 重要度に応じた期間設定を推奨。 |

一般的な監査対応 | 3年〜5年 | 税務調査や内部監査のサイクルに合わせる場合。 |

システム障害対応 | 1ヶ月〜3ヶ月 | 短期的なトラブルシューティング目的のみの場合。 |

結論として、中小企業ではまず「最低1年間」を目安にし、勤怠管理に使うなら「3年以上」を目指すのが安全です。

監査ログの履歴を少なくとも12カ月間保持し、少なくとも直近の3カ月間は分析のために直ちに利用できるようにする。

ログの「3原則」と改ざん防止措置

ログをただ保存しているだけでは、証拠としての能力(法的効力)が認められない場合があります。ログ管理には以下の「3原則」が求められます。

- 網羅性(Completeness): 必要なログが抜け漏れなく取得されていること。

- 正確性(Accuracy): NTP(Network Time Protocol)サーバーと同期し、正確な時刻が記録されていること。時間がずれているログは証拠として役に立ちません。

- 保全性(Integrity): ログが改ざんされていないこと。

特に重要なのが「改ざん防止」です。管理者権限を持つ人間が悪さをした場合、都合の悪いログを消す可能性があります。これを防ぐため、以下の措置が必要です。

- ログサーバーへのアクセス権限を最小限にする。

- ログを一度書き込んだら削除・変更できない「WORM(Write Once Read Many)ストレージ」や専用のクラウドに保存する。

- ハッシュ値を定期的に取得し、変更がないか検証する。

ログ管理の正しい運用サイクル(5ステップ)

ツールを入れて終わりではありません。ログ管理は以下の5つのステップを回して初めて機能します。

【Step1】生成・出力設定(Policy)

まず、「どの機器から」「どんなログを」出すかを設定します。初期設定ではログが出力されない機器も多いため、ポリシー(設定)を見直します。例えば、Windowsのイベントログ監査設定を有効にするなどの作業です。

【Step2】収集・保管(Storage)

各端末にログが散らばったままでは管理できません。ログ管理サーバーやクラウドストレージへ一箇所に集めます(統合管理)。この際、データ容量を圧迫しないよう圧縮やフィルタリングを行います。

【Step3】監視・検知(Monitoring)

収集したログをチェックします。しかし、何万行ものログを目視するのは不可能です。「特定のエラーコードが出たら」「深夜にログインがあったら」などのルールを設定し、管理者へメール通知(アラート)が飛ぶ仕組みを作ります。

【Step4】分析・監査(Analysis)

アラートが出た際や、月次の定期点検で内容を分析します。「なぜこのアラートが出たのか?」「誤検知か、本物の攻撃か?」を判断します。また、定期的にレポートを出力し、経営層や監査人へ報告します。

【Step5】保管・破棄(Archive)

分析が終わったログ(ホットデータ)は、安価な長期保存用ストレージ(コールドデータ)へ移動させます。そして、定めた保存期間(例:3年)が過ぎたら、安全に破棄(削除)します。無限に保存し続けるのはコストの無駄であり、逆に漏洩リスクにもなります。

失敗しないログ管理方法の選び方(Excel vs 専用ツール)

中小企業の情報システム担当者が最も悩むのが「どうやって管理するか」です。予算規模や目的に応じて適切な方法を選びましょう。

無料ツール・Windowsイベントログ・Excel管理の限界

「コストをかけたくないから、各PCのWindowsイベントログを時々Excelに貼り付けて管理する」

これは、PCが5台程度までなら可能ですが、それ以上では破綻します。

- 限界: ログのデータ量は膨大で、Excelでは扱いきれません(行数制限や動作の重さ)。また、各PCを回ってログを回収する手間がかかりすぎます。さらに、ユーザー自身がログを消去できる場合があり、証拠保全になりません。

「資産管理ツール」と「統合ログ管理ツール」の違い

市販のツールは大きく2つに分かれます。

資産管理ツール(IT資産管理):

- 特徴: PCのハードウェア情報やソフトウェアライセンス管理が主機能。その「おまけ」機能として操作ログ取得がついていることが多い(例:Lanscope、SKYSEAなど)。

- メリット: USB制御やリモート操作など、PC管理全般ができる。

- 向いている企業: PCの操作ログ(内部不正対策)をメインにしたい企業。

統合ログ管理ツール:

- 特徴: サーバー、NW機器、クラウドなど、あらゆる種類のログを収集・統合・分析することに特化している(例:Logstorage、Splunkなど)。

- メリット: フォーマットの異なるログを一元管理し、高度な検索や相関分析ができる。

- 向いている企業: サーバーやネットワークを含めた全体のセキュリティ監視を強化したい企業。

中小企業の場合、まずは「資産管理ツール」から導入するのが一般的で、扱いやすいでしょう。

クラウド型(SaaS)かオンプレミス型か

現在はクラウド型(SaaS)が主流になりつつあります。

- クラウド型: サーバー構築不要で即導入可能。社外(テレワーク中)のPCログもインターネット経由で収集しやすい。

- オンプレミス型: 社内にログサーバーを構築。機密データを社外に出したくない場合や、大規模環境でコストメリットが出る場合に採用されます。

次世代の管理手法「SIEM」と「UEBA」とは(参考知識)

用語として知っておくとベンダーとの会話がスムーズになります。

- SIEM(シーム / Security Information and Event Management): 複数のログをリアルタイムで相関分析し、攻撃を自動検知する高度な仕組み。

- UEBA(User and Entity Behavior Analytics): AI(機械学習)を使って、「普段と違う行動(振る舞い)」を検知する技術。従来のルールベースでは見つけられない未知の脅威を発見できます。

ひとり情シスでも挫折しない!段階的導入ロードマップ

いきなり「全社の全ログを完璧に管理しよう」とすると必ず挫折します。以下の3フェーズで段階的に進めましょう。

フェーズ1:現状把握とポリシー策定(まずはここから)

ツールを買う前に、まず「何を守りたいか」を決めます。

- 重要データの特定: 顧客リストや設計図はどこにあるか?

- 現状確認: サーバーやUTMのログ設定はONになっているか?時刻はずれていないか?

- ルール作り: 「ログは見ているぞ」と社員に周知するだけで、一定の抑止効果があります。就業規則にログ取得の旨を明記しましょう。

フェーズ2:PC操作ログの自動収集(資産管理ツールの導入)

最もリスクが高いエンドポイント(社員のPC)のログ取得から始めます。

- クラウド型の資産管理ツールを導入し、PC操作ログとWebアクセスログを収集開始。

- USBメモリの使用禁止や、Webフィルタリング設定も同時に行うと効果的です。

- ここでのゴールは「何かあったときに後から検索できる状態」を作ることです。

フェーズ3:重要サーバーのログ統合とアラート運用の洗練

運用が軌道に乗ってきたら、範囲を広げます。

- ファイルサーバーやAD(Active Directory)サーバーのログも同じツールに統合できるか検討する。

- 「休日のログイン」「大量データの持ち出し」など、本当に危険なアクションだけ通知が来るようにアラート設定をチューニングする(通知が多すぎるとオオカミ少年になり、無視されるようになります)。

まとめ:ログ管理は「会社の信頼」を守る最後の砦

ログ管理は、決して「社員を監視して罰するため」のものではありません。

万が一のトラブルや疑いが生じた際、「何も不正はなかった」と社員の潔白を証明するため、そして顧客や取引先からの信頼を守るために不可欠な「デジタル保険」です。

要点のまとめ:

- ログは「いつ・誰が・何をしたか」の記録。防犯カメラと同じ役割。

- 中小企業でも最低1年間、できれば3年間の保存を目指す。

- まずはPC操作ログの収集から始める(資産管理ツールが手軽)。

- 「記録(取る)・保管(守る)・点検(見る)」のサイクルを回す。