内部不正の8割は防げる?データが示すログ管理の決定的な重要性

目次[非表示]

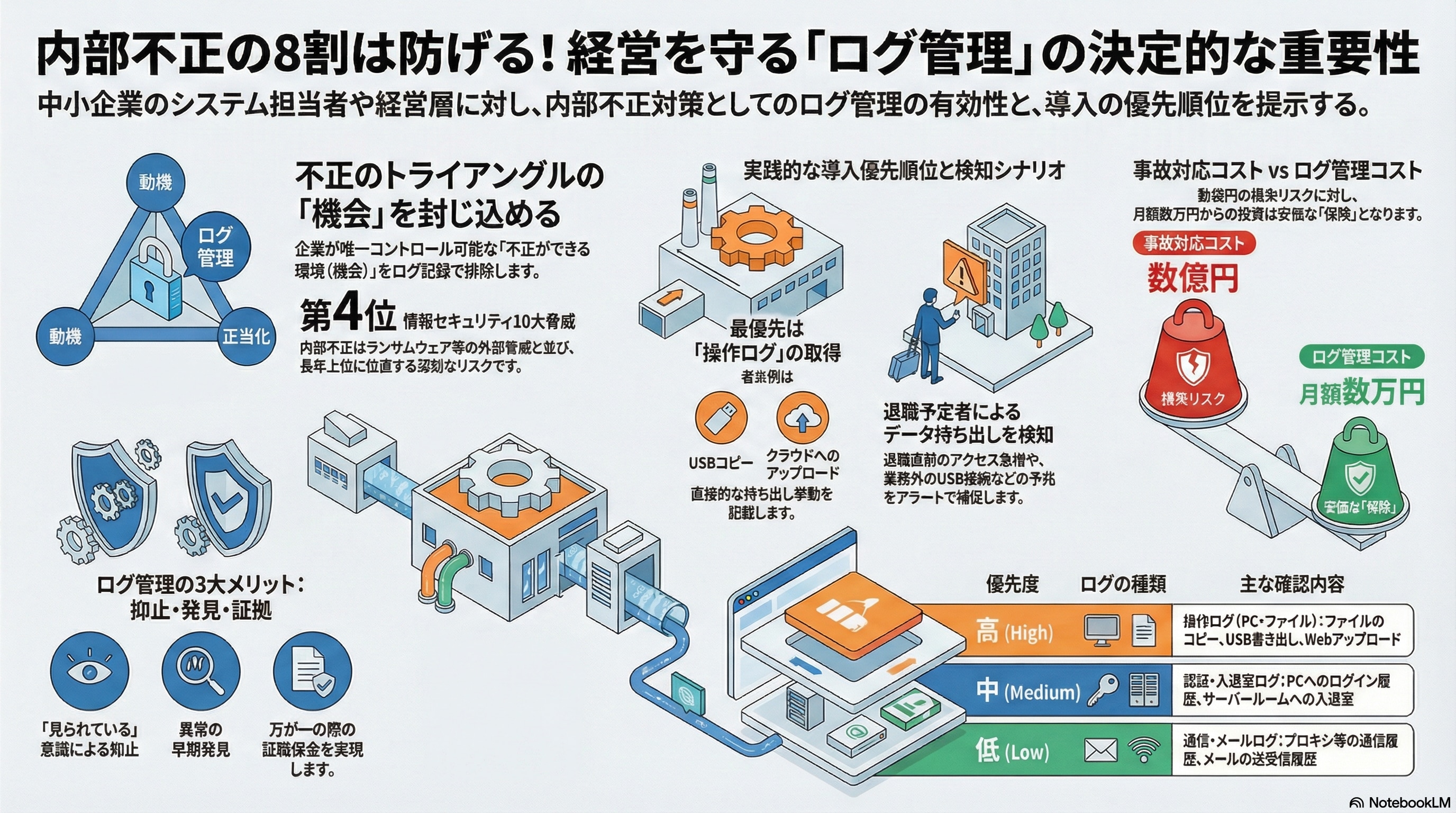

なぜ今、「ログ管理」の重要性が叫ばれているのか?

かつて、企業のセキュリティ対策といえば「外部からの攻撃を防ぐこと」が主眼でした。しかし、働き方の多様化やデジタル化の進展に伴い、その常識は大きく崩れ去っています。

特に、中小企業の情報システム担当者が直面しているのは、「身内」であるはずの従業員や関係者による内部不正のリスクです。ここでは、なぜ今ログ管理が経営課題として急浮上しているのか、その背景を紐解きます。

「性善説」では守れない?変化したセキュリティ常識

従来の日本企業では、「社員を疑うなんてとんでもない」という「性善説」に基づくマネジメントが一般的でした。しかし、終身雇用制度の崩壊や人材流動化の加速により、組織への帰属意識は変化しています。

さらに、リモートワークの普及により、上司や同僚の目がない場所で機密データを扱う機会が激増しました。このような環境下では、「誰も見ていないから大丈夫だろう」という出来心を誘発しやすく、性善説だけに頼った運用は限界を迎えています。

現代のセキュリティにおいて求められるのは、「疑う」ことではなく、「誰もが過ちを犯す可能性がある」という前提に立ち、システム的に不正ができない、あるいは不正をしてもすぐに分かる環境を作る「ゼロトラスト(何も信頼しない)」の考え方です。ログ管理は、この新しい信頼の基盤となる重要なピースなのです。

データで見る「内部不正」の脅威と損害額

客観的なデータも、内部不正の脅威が増していることを示しています。

独立行政法人情報処理推進機構(IPA)が発表した「情報セキュリティ10大脅威 2025(組織)」において、「内部不正による情報漏えい」は第4位にランクインしています。ランサムウェアやサプライチェーン攻撃といった外部脅威と並び、長年にわたり上位に位置し続けている事実は、多くの企業が有効な対策を打てずにいることを物語っています。

2025年の順位(組織)

1位:ランサムウェアによる被害

2位:サプライチェーンの弱点を悪用した攻撃

3位:システムの脆弱性を突いた攻撃

4位:内部不正による情報漏えい

また、日本ネットワークセキュリティ協会(JNSA)の調査によると、情報漏えいインシデント一件あたりの平均想定損害賠償額は数千万円〜数億円にのぼるケースも珍しくありません。内部不正による漏えいは、顧客名簿や技術情報など、企業にとって最も価値のあるデータが狙われる傾向にあり、その被害は甚大になりがちです。

内部不正の8割は防げる?ログ管理が持つ「抑止力」の正体

「ログ管理」と聞くと、何かあった後の犯人探し(フォレンジック)のためのもの、というイメージをお持ちではないでしょうか? 実は、ログ管理の最大の価値は「事後対応」ではなく、「事前予防」にあります。

不正のトライアングルと「機会」の排除

米国の犯罪学者ドナルド・クレッシーが提唱した「不正のトライアングル」理論によれば、不正は以下の3要素が揃った時に発生するとされています。

- 動機(プレッシャー):借金、ノルマ未達、会社への不満など

- 機会:不正を行ってもバレない環境、容易に持ち出せるシステム

- 正当化:「会社が悪い」「一時的に借りるだけ」といった言い訳

このうち、企業側がコントロールできるのは「機会」だけです。動機や正当化は個人の内面の問題であり、完全に排除することは困難です。

ログ管理を導入し、「操作はすべて記録されている」「不正をすれば必ず追跡される」という事実を周知することは、この「機会」を物理的・心理的に排除する最も効果的な手段です。「バレるならやめておこう」と思わせることで、魔が差す瞬間を未然に防ぐことができるのです。セキュリティ業界において「適切な環境整備(機会の排除)で内部不正の多くは防げる」と言われるのは、この理論に基づいています。

事後追跡だけではない、ログ管理の3大メリット

ログ管理には、大きく分けて3つの効果があります。

- 抑止効果(Deterrence)

前述の通り、「見られている」という意識を持たせることで、不正行為を思いとどまらせます。これは監視カメラが設置されている店舗で万引きが減るのと同じ理屈です。 - 早期発見(Discovery)

「深夜に大量のファイルをサーバーからコピーしている」といった異常な挙動をアラートで検知し、被害が拡大する前に食い止めることができます。 - 証拠保全・原因特定(Forensics)

万が一インシデントが発生した際、「誰が・いつ・何を」したのかを客観的な事実として証明できます。ログがなければ、誰の仕業か分からず、全社員を疑わなければならないという最悪の事態に陥ります。

【実践編】中小企業が最低限取得すべきログの種類と優先順位

「ログ」と一口に言っても、その種類は膨大です。リソースの限られた中小企業が、すべてのログを完璧に収集・分析するのは現実的ではありません。ここでは、費用対効果の観点から優先順位をつけて解説します。

優先度高:操作ログ(PC操作・ファイルアクセス)

最も優先度が高いのは、従業員のPC操作そのものを記録する「操作ログ(クライアントログ)」です。

- 何が分かるか:ファイルの作成・編集・削除・コピー、USBメモリへの書き出し、Webサイトへのアップロード、印刷履歴など。

- なぜ重要か:内部不正の多くは、USBメモリへのコピーやクラウドストレージへのアップロードといった「データの持ち出し」という形で行われます。この挙動を直接捉えられるのが操作ログです。

- アクション:資産管理ツール(IT資産管理ソフト)の機能を活用し、ファイル操作と外部デバイス利用のログを最優先で取得しましょう。

優先度中:認証ログ・入退室ログ

次に重要なのが、「誰がそこにいたか」を特定するためのログです。

- 何が分かるか:PCへのログオン/ログオフ成功・失敗、サーバールームへの入退室記録、Active Directoryの認証履歴など。

- なぜ重要か:操作ログと組み合わせることで、「Aさんが」「出社していないはずの休日に」「PCにログインして操作した」といった矛盾や異常を検知できます。また、なりすましや不正アクセスの兆候(短時間に連続したログイン失敗など)をつかむためにも不可欠です。

優先度低(状況による):通信ログ・メールログ

ファイアウォールやプロキシサーバーの通信ログ、メールの送受信ログも重要ですが、中小企業にとっては解析のハードルが高いため、優先度は「状況による」とします。

- 理由:通信ログはデータ量が膨大で、専用の分析ツール(SIEMなど)がないと人間が目で見て理解するのは困難です。

- 対策:まずは「操作ログ」でWebアップロードやメール添付の記録を押さえ、通信ログはルーターやUTM(統合脅威管理)の機能で自動ブロックした履歴を定期確認する程度から始めるのが現実的です。

ログで予兆をつかむ!具体的な不正検知シナリオ

漫然とログを溜め込むだけでは意味がありません。「どのような動きが怪しいか」を知っておくことで、ログは強力な武器になります。代表的な3つのシナリオを紹介します。

ケース1:退職予定者によるデータの持ち出し

退職が決まった社員が、転職先での利用や私利私欲のために顧客リストや技術資料を持ち出すケースです。これは内部不正の中で最も典型的かつ件数が多いパターンです。

- 検知のポイント:

- 退職日の1ヶ月前〜直前にかけて、ファイルサーバーへのアクセス数が急増していないか?

- 普段使用しないUSBメモリの接続履歴がないか?

- 個人用のクラウドストレージ(Googleドライブ、Dropboxなど)へのアップロード履歴がないか?

- 対策:退職予定者のPC操作ログに対して、特定のアラート設定(「機密」フォルダへのアクセス等)を行うことが有効です。

ケース2:深夜・休日の不審なアクセス

業務時間外のアクセスは、人目を避けて不正を行いたい心理の表れであることが多いです。

- 検知のポイント:

- 深夜帯や休日に、VPN接続やPCへのログインが行われていないか?

- その時間に、業務とは無関係な大量のデータコピーが行われていないか?

- 対策:就業管理システム(勤怠データ)とログを突き合わせることで、「残業申請が出ていないのにPCが稼働している」といった乖離を自動検知できるツールもあります。

ケース3:ランサムウェア感染の初期挙動

ログは内部不正だけでなく、ランサムウェアのような外部脅威の早期発見にも役立ちます。近年のランサムウェアは、侵入してからデータを暗号化するまでに一定の潜伏期間があります。

- 検知のポイント:

- 短時間に大量のファイル名が変更された(拡張子が

.lockなどに変わる)。 - 「監査ログの消去」や「セキュリティソフトの無効化」といったコマンドが実行された。

- 対策:ファイルサーバー上の書き込み・名称変更の頻度が異常なスパイク(急増)を見せた場合、即座にネットワークを遮断する仕組みがあれば、被害を最小限に抑えられます。

経営層を説得するための「法的義務」と「コスト」のロジック

情報システム担当者がログ管理システムの導入を提案しても、経営層から「利益を生まないコスト」と見なされ、却下されることがあります。説得には「法的リスク」と「損害コスト」の観点が不可欠です。

個人情報保護法・マイナンバー法におけるログ管理の義務

現在、個人情報保護法やマイナンバー法(番号法)では、取り扱うデータの重要性に応じて「安全管理措置」を講じることが義務付けられています。

具体的には、個人情報保護委員会のガイドラインにおいて、「個人データの取扱状況を確認する手段の整備」として、ログの取得と定期的な確認が求められています。

個人データを取り扱う情報システムを使用する従業者が、正当なアクセス権を有する者であることを、識別した結果に基づき認証すること。

(中略)個人データの取扱状況を確認する手段の整備として、個人データを取り扱う情報システムのログの取得等が考えられる。

つまり、ログ管理をしていない状態で情報漏えいを起こした場合、「法的義務を果たしていなかった(重過失)」と見なされ、社会的制裁や損害賠償額が重くなるリスクがあるのです。

「何もしていない」ことの代償(サンクコストとの比較)

ログ管理ツールの導入コストは、月額数万円〜数十万円程度です。一方で、一度でも情報漏えい事故が起きれば、その対応コストは桁違いです。

- 事故対応コストの内訳:原因調査費用(専門業者への依頼は数百万円〜)、弁護士費用、被害者へのお詫び金(500円〜1,000円×人数)、コールセンター設置費用、そして何より「社会的信用の失墜」。

- 比較:年間数百万円のセキュリティ投資は、数億円の損失リスクを回避するための「保険」として極めて安価です。

経営層には、「ログ管理はコストではなく、会社存続のための必要経費である」と伝えることが重要です。

中小企業がログ管理で失敗しないための選定・運用ポイント

最後に、実際にログ管理を導入・運用する際の失敗しないポイントを解説します。

「取りっぱなし」を防ぐ運用のコツ

最も多い失敗は、ログを取るだけ取って、誰も見ていない「取りっぱなし」の状態です。これでは抑止効果も早期発見も期待できません。

- レポート機能の活用:毎日生のログを見る必要はありません。「昨日の違反アラート一覧」など、ツールが生成する要約レポートを毎朝メールで受け取り、異常がある時だけ詳細を確認するフローを作りましょう。

- 定期的な棚卸し:月に1回、ランダムに数名のログを詳しくチェックする運用も、「見られている」という緊張感を維持するのに効果的です。

クラウド型 vs オンプレミス型、どっちを選ぶ?

中小企業には、初期費用が安く、サーバー構築が不要な「クラウド型」のIT資産管理・ログ管理ツールをおすすめします。

- クラウド型のメリット:

- インターネットに繋がっていれば、社外(テレワーク中)のPCログも収集できる。

- サーバーメンテナンスの手間がない。

- スモールスタートが可能。

- オンプレミス型のメリット:

- データを社外に出さない安心感がある(ただし、運用管理の工数は重い)。

ツール選定のチェックリスト

ツールを選ぶ際は、カタログスペックだけでなく、以下の実務的な観点で比較してください。

- 操作ログの検索性:「ファイル名」や「社員名」で、数秒以内に過去のログを検索・抽出できるか?(いざという時、検索が遅いと使い物になりません)

- レポートの見やすさ:専門知識がない経営層や部門長に見せても分かるグラフィカルなレポートが出るか?

- アラート検知機能:特定の操作(USB接続、大量削除など)をした瞬間に管理者へ通知が飛ぶか?

- ログの保存期間:監査や訴訟に備え、少なくとも1年〜3年分を圧縮保存できるか?

まとめ:ログ管理は「監視」ではなく「信頼」の証

ログ管理システムの導入を検討する際、「社員を監視するようで気が引ける」と感じる方もいるかもしれません。しかし、その認識は改めるべきです。

ログ管理は、社員を疑うためのものではありません。むしろ、万が一の事故や疑いがかかった際に、「この社員は不正をしていない」「ルール通りに業務を行っていた」という潔白を証明するための唯一の客観的証拠となります。

真面目に働く社員を守り、会社全体の信頼性を担保するために、ログ管理は不可欠なインフラです。

- まずは「操作ログ」の取得から始める

- 「ログを取っている」ことを社内に周知し、抑止力を働かせる

- 定期的なレポート確認で、異常の予兆を見逃さない

まずは自社の現状における「死角」がどこにあるのか、無料のネットワーク診断やツールのトライアルを活用して確認することから始めてみてはいかがでしょうか。情報システム担当者としてのあなたの小さな一歩が、組織の未来を大きく守ることにつながります。