「ウチは平気」が命取り。取引停止を防ぐネットワーク脆弱性診断

目次[非表示]

「うちは狙われるような機密情報はないから大丈夫」

多くの中小企業の担当者様から伺う言葉ですが、残念ながら今のサイバー攻撃者はその「油断」をこそ狙っています。

現代のサイバーセキュリティにおいて、中小企業はもはや「攻撃の対象外」ではありません。

むしろ、強固な防御を誇る大企業を直接叩くよりも、その取引先である中小企業を「踏み台」にする方が効率的だと考えられているのです。

本セクションでは、最新の統計データをもとに、なぜ今ネットワーク脆弱性診断が経営課題として急浮上しているのかを解説します。

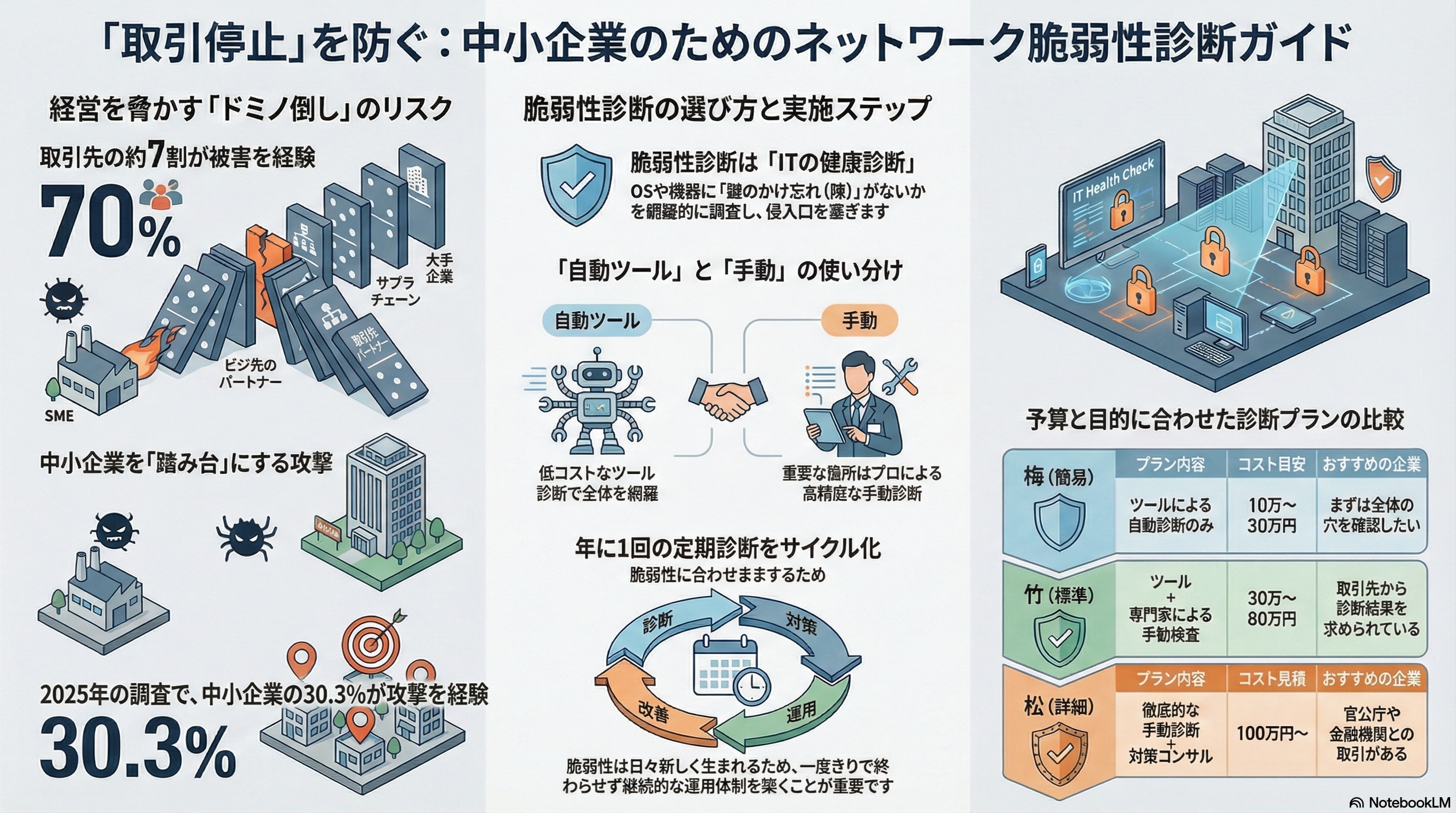

データで見る現実:サイバー被害の「ドミノ倒し」現象

近年、最も警戒されているのが「サプライチェーン攻撃」です。

これは、セキュリティの甘い中小企業に侵入し、そこを足がかりに本命の取引先(大企業)へ攻撃を仕掛ける手法です。

一度あなたの会社が踏み台にされれば、取引先のシステムまで停止させ、甚大な損害を与えてしまいます。

IPA(独立行政法人情報処理推進機構)の調査によれば、その影響は深刻です。

サイバーインシデントにより取引先に影響があった企業は約7割。

不正アクセスされた企業の約5割が脆弱性を突かれ、他社経由での侵入も約2割にのぼる。

この「ドミノ倒し」のような被害は、もはや一社の問題では済まされません。

なぜ中小企業が狙われるのか? 攻撃者の視点

攻撃者が中小企業を狙う理由は、主に3つあります。

- 防御の薄さ: 専任のセキュリティ担当者がおらず、古い機器が放置されている。

- 踏み台としての価値: 大企業との接続環境や、信頼関係を悪用できる。

- ランサムウェアの効率: 対策が不十分なため、データを暗号化して「身代金」を要求すれば支払いに応じやすいと見られている。

帝国データバンクの2025年の調査では、中小企業の約30.3%がサイバー攻撃を経験しており、そのリスクは急速に高まっています。

診断未実施のリスク=「経営責任」の時代へ

かつてセキュリティ対策は「IT部門の仕事」でしたが、現在は「経営者の責任」へと定義が変わっています。

経済産業省とIPAが策定した「サイバーセキュリティ経営ガイドライン Ver 3.0」では、経営者がリーダーシップを発揮し、自社のみならずサプライチェーン全体の対策を行うべきであると明記されました。

もし脆弱性を放置して重大な事故を起こせば、「安全配慮義務を怠った」として損害賠償請求を受けたり、社会的信用を失って「取引停止」に追い込まれたりするリスクがあります。

脆弱性診断は、こうした経営リスクを未然に防ぐための「最低限の投資」と言えるでしょう。

自社の弱点を知ることは、守りの第一歩です。では、具体的に「ネットワーク脆弱性診断」とは何を指すのでしょうか。

基礎知識:ネットワーク脆弱性診断とは何か?

「ネットワーク脆弱性診断」という言葉は聞いたことがあっても、具体的に何をするのか、他のテストとどう違うのかを混同されている方は少なくありません。

一言で言えば、ネットワーク脆弱性診断とは「OSやネットワーク機器(ルーター、FWなど)に、外部から侵入できるような弱点(隙)がないかを網羅的に調べること」です。

「健康診断」と「防災訓練」の違い:脆弱性診断 vs ペネトレーションテスト

よく似た言葉に「ペネトレーションテスト(侵入テスト)」がありますが、目的が大きく異なります。

- 脆弱性診断(健康診断):

システムの網羅的なチェックです。「鍵のかけ忘れはないか?」「窓にひびはないか?」と、既知の脆弱性をしらみつぶしに探し出します。 - ペネトレーションテスト(防災訓練):

特定の目的(例:機密情報の奪取)を達成できるか、実際にハッカーと同じ手法で侵入を試みるテストです。

中小企業が最初に取り組むべきは、網羅的に穴を塞ぐ「脆弱性診断」です。

診断対象による分類:プラットフォーム診断とWebアプリ診断

診断は、大きく2つのレイヤーに分けられます。

- プラットフォーム診断(ネットワーク診断):

OS、ミドルウェア、ネットワーク機器の脆弱性を調査します。今回の主眼はこちらです。 - Webアプリ診断:

Webサイトの「プログラム自体」にある脆弱性(SQLインジェクションなど)を調査します。

個人情報を扱うECサイトや会員サイトを運用している場合は、両方の実施が推奨されます。

診断手法による分類:リモート診断とオンサイト診断

実施方法にも2つのパターンがあります。

- リモート診断:

インターネット経由で、外部から見える脆弱性を調査します。テレワーク用のVPN装置などの穴を見つけるのに適しています。 - オンサイト診断:

診断員がオフィスを訪問し、社内LAN内部から調査します。内部犯行や、無線LANのセキュリティ強度を確認する際に有効です。

まずは「リモート診断」で、外部からの侵入口を塞ぐのが一般的です。次に、自社が今どのような危険な状態にあるかを見極めるチェックポイントを見ていきましょう。

あなたの会社は大丈夫? 診断前に確認したい「危険シグナル」

本格的な診断を受ける前に、情シス担当者として「ここだけは確認しておくべき」という危険な兆候があります。以下の項目に一つでも心当たりがあれば、脆弱性が放置されている可能性が極めて高いです。

危険度高:サポート切れOS・機器の放置

最も危険なのは、メーカーのサポートが終了(EOL)したOSやソフトウェア、ハードウェアを使い続けることです。

例えば、Windows 8.1や古いWindows Server、あるいは数年以上前のルーターなどは、新しい脆弱性が発見されても修正パッチが提供されません。攻撃者にとっては「鍵が開いている家」と同じです。

危険度中:外部公開ポートの管理不全

「ポート」とは、ネットワーク通信の窓口のようなものです。

保守のために外部から接続できるよう設定したまま、閉じ忘れているポートはありませんか?

特にリモートデスクトップ(RDP)用のポートが外部に公開されている場合、そこから強制的にログインを試みる「ブルートフォース攻撃」の標的になり、ランサムウェア被害に直結するケースが多発しています。

危険度中:シャドーITと管理外サーバー

情シスが把握していない「勝手に導入されたWi-Fiルーター」や「テスト用に構築して忘れられたサーバー」はありませんか?

これらは「シャドーIT」と呼ばれ、管理の目が行き届かないため、攻撃者の格好の侵入口となります。

危険度低(だが重要):パッチ適用の遅れ

「業務が止まるのが怖いから」という理由で、Windows Updateや機器のファームウェア更新を先延ばしにしていませんか?

近年の攻撃は、脆弱性が公開されてから攻撃が始まるまでの期間が非常に短くなっています。

2025年においても、ランサムウェアやクラウド設定ミスなどで中小企業も被害を受けました。

日常的な初動対応、クラウド設定確認を徹底し、新たな脅威にも備えることが被害最小化の鍵です。

これらのシグナルを放置せず、客観的に評価するために診断を検討しましょう。次は、どのように診断を行うべきか、その手法と費用についてです。

「ツール」か「手動」か? 予算と目的に合わせた選び方と費用相場

脆弱性診断には、大きく分けて「自動ツール」による診断と、プロの「手動」による診断の2つがあります。それぞれの特徴を理解し、自社の予算と目的に合ったものを選びましょう。

手法比較:自動ツール診断 vs 専門家による手動診断

- 自動ツール診断:

専用のソフトウェアを使って機械的にスキャンします。低コストで短時間に実施でき、定期的なチェックに適しています。ただし、論理的な欠陥や「誤検知」を見抜く力は弱いです。 - 専門家による手動診断:

熟練の診断員が、ツールでは検知できない複雑な攻撃手法を試します。精度が非常に高く、具体的な対策アドバイスも得られます。その分、コストと時間はかかります。

費用相場の目安(松・竹・梅)

2026年現在の一般的なネットワーク脆弱性診断の費用感は以下の通りです。

ランク | プラン内容 | 費用目安(IPごと等) | こんな企業におすすめ |

|---|---|---|---|

梅(簡易) | ツールによる自動診断のみ | 10万〜30万円 | まずは全体の穴を確認したい |

竹(標準) | ツール + 専門家による一部手動精査 | 30万〜80万円 | 取引先から診断結果を求められている |

松(詳細) | 徹底的な手動診断 + 対策コンサル | 100万円〜 | 官公庁や金融機関との取引がある |

※費用は対象となるIPアドレスの数やドメイン数によって変動します。

無料ツールの活用とその限界

世の中には無料で使える脆弱性スキャナも存在しますが、中小企業の情シスがこれだけで済ませるのはおすすめしません。

なぜなら、無料ツールは「結果の解釈」を自分で行う必要があり、何が本当の脅威で、どう直せばいいのかの判断に高度な専門知識を要するからです。

まずは安価な商用ツール診断から始め、重要なシステムにはプロの手動診断を組み合わせるのが、コストパフォーマンスの高い選択です。続いて、信頼できる診断業者の見極め方をお伝えします。

失敗しない! ネットワーク脆弱性診断ベンダーの選定基準5選

業者選びで失敗すると、「分厚い報告書をもらったが、何をすればいいか分からない」「高額な追加費用を請求された」といったトラブルになりかねません。以下の5つの基準で選定してください。

1. 診断員のスキルと資格(有資格者の在籍)

診断を担当するスタッフが、信頼できる資格を保有しているか確認しましょう。

- CEH(認定ホワイトハッカー)

- 情報処理安全確保支援士(国家資格)

- GIAC(国際的な認定資格)

これらは、最新の攻撃手法を熟知している証となります。

2. 報告書の品質と分かりやすさ

「リスクが高い順」に整理され、かつ「具体的な修正方法(コードや設定値)」が日本語で丁寧に書かれているかを確認してください。サンプルレポートを請求し、自社のITスキルで理解できるかチェックしましょう。

3. 再診断(リテスト)の有無と費用

脆弱性を見つけた後、修正した箇所が本当に直っているかを確認する「再診断」は必須です。これが見積もりに含まれているか、あるいは別途いくらかかるのかを必ず確認してください。

4. 誤検知(False Positive)の精査体制

自動ツールは、実際には問題ないものを「危険」と判定する「誤検知」が必ず発生します。これをプロが手動で除外してくれる体制があるかどうかが、無駄な修正作業を減らす鍵です。

5. 緊急時の対応スピードとアフターフォロー

万が一、深刻な脆弱性が見つかった際、報告書を待たずに「速報」をくれるか。また、修正作業中に出た疑問にメールや電話で応じてくれるか。アフターフォローの手厚さは、情シス担当者の負担を大きく左右します。

良いベンダーを選べたら、次は実際の実施フローをシミュレーションしてみましょう。

依頼から対策まで:ネットワーク脆弱性診断の実施フロー完全ガイド

診断は、ただ業者に任せるだけでは成功しません。スムーズに進めるための5つのステップを紹介します。

STEP1:事前準備(棚卸しとスコープ定義)

まずは、自社のIT資産をリストアップします。

- サーバー(Web、メール、ファイルサーバーなど)

- ネットワーク機器(ルーター、VPN、Wi-Fi)

- クラウドサービス

どの範囲(スコープ)を診断するかを明確にしないと、正確な見積もりが出せません。

STEP2:見積もり・契約・日程調整

ベンダーから提案を受け、スコープと費用を確定します。実施時期は、万が一のシステムトラブルに備え、業務のピーク時を避けるのが賢明です。

STEP3:診断実施

リモート診断の場合、貴社側での作業はほとんどありません。ただし、セキュリティ機器(WAFやIDS/IPS)が診断の通信をブロックしないよう、一時的に設定変更(ホワイトリスト登録)が必要になる場合があります。

STEP4:報告会とリスク評価

診断終了後、報告書をもとに説明を受けます。「すぐに対応が必要なもの」と「予算を確保して対応するもの」を、ベンダーのアドバイスを受けながら仕分けます。

STEP5:修正対応と再診断

指摘された箇所を修正します。自社で対応が難しい場合は、保守ベンダーに依頼します。最後に再診断を受け、すべての穴が塞がったことを確認して完了です。

診断が終われば一安心ですが、実はここからが本当のセキュリティ運用の始まりです。

診断は「やって終わり」ではない! 継続的なセキュリティ運用の仕組み

脆弱性診断は「その瞬間」の安全性を示すものでしかありません。一度きりで終わらせず、仕組み化することが重要です。

脆弱性は日々新しく生まれる(診断サイクルの推奨)

サイバー攻撃の世界では、今日まで安全だったシステムに、明日新しい弱点(ゼロデイ脆弱性)が見つかることも珍しくありません。

従来のサプライチェーン経由のリスクに加え、ゼロデイや公開直後の脆弱性を狙った攻撃の脅威が高まっている傾向。

少なくとも年に1回、あるいはOSや機器のメジャーアップデートに合わせて定期診断を実施するサイクルを、社内規程に盛り込みましょう。

システム構成変更時のルール化

新しいクラウドサービスの導入や、ネットワーク構成の変更を行った際も要注意です。設定ミスが最大の脆弱性になることがあります。構成変更時には必ず簡易的なスキャンを行うといった「社内ルール」の徹底が、長期的な安心を支えます。

まとめ:ネットワーク脆弱性診断で「攻めの安心」を手に入れる

ネットワーク脆弱性診断は、もはや「もしもの備え」ではなく、企業が社会で活動を続けるための「免許証」のようなものです。今回のポイントを振り返ります。

- 経営リスクの遮断: 中小企業を狙う攻撃は急増しており、脆弱性診断はコストではなく、取引継続と信頼維持のための「投資」である。

- 現状把握が第一歩: 「ウチは平気」という思い込みを捨て、まずはIT資産の棚卸しと、自社に合った診断手法(ツールか手動か)を検討する。

- 継続こそ力なり: 一過性のイベントで終わらせず、定期的な診断と社内ルールの整備によって、常に最新の脅威に対抗できる体制を築く。

「何から手をつければいいか分からない」という担当者様もご安心ください。まずは一歩、自社の現状を整理することから始めましょう。