IPA調査が示すログ管理の実態|syslogサーバの「保存期間」と「法的要件」の正解

目次[非表示]

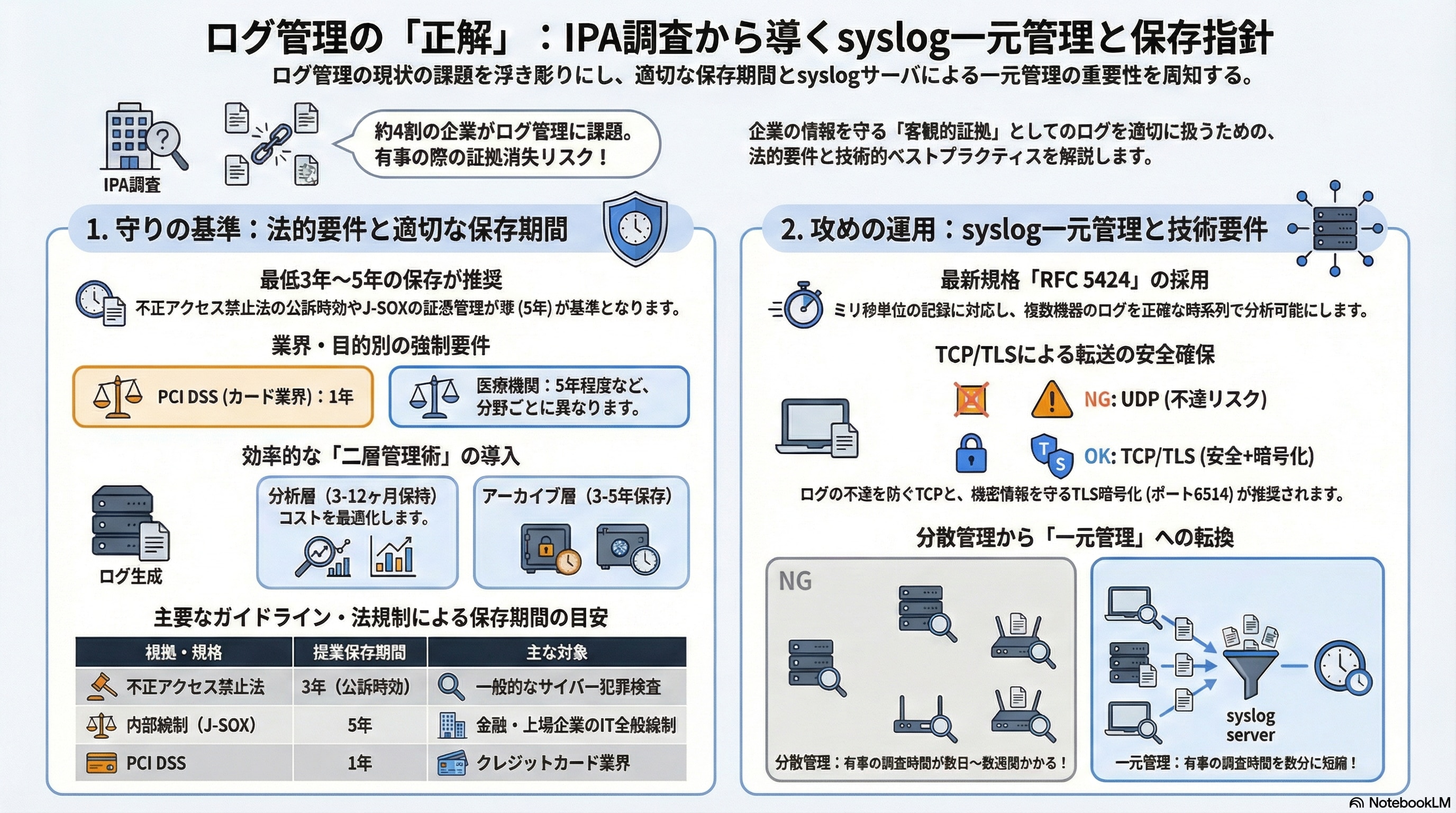

「何かあった時のために、ログは一応残してあります」

多くの情報システム担当者(情シス)から聞かれる言葉ですが、その「一応」がセキュリティインシデント発生時に通用せず、現場が混乱に陥るケースが後を絶ちません。サイバー攻撃が巧妙化し、内部不正対策やコンプライアンス遵守が厳格に求められる現代、ログは企業の信頼を支える「唯一の客観的証拠」です。しかし、IPAの調査によれば、ログを適切に管理・活用できている企業は多くありません。

本記事では、IPAの調査データを基にログ管理の現状を浮き彫りにし、その解決策の中核となる「syslogサーバ」の役割を解説します。さらに、多くの担当者が頭を悩ませる「ログの適切な保存期間」や「法的要件」についても、ガイドラインに基づいた「正解」を提示し、実務に即役立つ指針を公開します。

1. なぜ今、syslogサーバが必要なのか?IPA調査から見えるログ管理の現状

ネットワーク機器やサーバが増えるほどログ管理は複雑化します。まず、日本企業が直面しているログ管理の「壁」を、客観的なデータから確認してみましょう。

1-1. 多くの情シスを悩ませる「ログの断片化」と「消失リスク」

分散型のログ管理には、以下の2つの致命的なリスクが潜んでいます。

- インシデント追跡の致命的な遅延:

各機器にログが散在していると、有事の際にタイムスタンプの整合性を取るだけで数日を要することがあります。断片化したログを繋ぎ合わせる作業の間に、攻撃者は自身の足跡を消去し、さらなる侵入を許してしまいます。 - ストレージ容量不足による「沈黙の消失」:

ネットワーク機器の多くは、自身のメモリやストレージに保存できるログ容量が極めて限定的です。高負荷時に古いログが数分で上書きされる「ログの溢れ」は、有事の証拠を消失させる大きなリスクです。

1-2. 統計で見る「ログを確認する頻度」の実態

IPAの「企業における情報システムのログ管理に関する実態調査」では、約4割の企業が、ログ管理体制が不十分、あるいは収集したログを有効活用できていないという実態が浮き彫りになりました。

特に一元管理ツールを導入していない企業では、「保存期間が不透明」「出力状況を把握できていない」といった課題が顕著です。ログ管理を「コスト」から「攻めの防衛投資」へ変えるための第一歩としてsyslogサーバを導入することは、企業のBCP(事業継続計画)における必須要件です。

2. syslogサーバの仕組みと最新規格「RFC 5424」の重要性

技術的基盤となる「syslog」プロトコルの基本と、現在の主流規格を正しく理解しましょう。

2-1. syslogプロトコルの基本:属性による分類

syslogメッセージは、大きく「ファシリティ(発生源)」と「シビアリティ(重要度)」で分類されます。

- ファシリティ(Facility):

auth(認証)、mail(メール)、local0〜7(カスタム定義)など。どのソースからメッセージが出たかを識別します。 - シビアリティ(Severity):

0(Emergency)から7(Debug)までの8段階。- 0-3 (Error以上): システム停止や致命的エラー。即時通知が必要です。

- 4-5 (Warning, Notice): 異常の兆候。

- 6-7 (Info, Debug): 正常な動作記録。

従来のRFC 3164は書式が曖昧(方言が多い)でしたが、最新規格「RFC 5424」では、タイムスタンプに「ミリ秒」や「タイムゾーン」が含まれるよう規定されました。これにより、複数機器のログを正確な時系列で並べ替えることが可能になり、分析精度が劇的に向上しました。

2-2. 転送経路の安全性:UDPからTCP/TLSへ

歴史的にUDP(ポート514)が使われてきましたが、不達の可能性があるため、現代の監査基準では以下の方式が推奨されます。

- TCP: 3ウェイハンドシェイクにより、サーバへの到着を物理的に保証します。

- TLS(暗号化): ログに含まれるユーザ名や構成情報を守るため、syslog-ngやrsyslogでは暗号化通信(ポート6514)が標準化されています。

3. 【法的要件】ログの保存期間は「3年」か「5年」か?

情シス担当者の多くが悩むログの保存期間。ガイドラインに基づいた「正解」を整理します。

3-1. 不正アクセス禁止法・内部統制(J-SOX)の基準

一般的な民間企業における推奨基準は、「重要な行動ログ(特権操作、外部アクセス等)は最低3年〜5年程度」の保存です。

- 不正アクセス禁止法の公訴時効(3年): サイバー犯罪の捜査において遡及できる「証拠」として、最低3年分の維持が求められます。

- 内部統制(J-SOX)の証憑管理(5年): IT全般統制の一環として、多くの金融・上場企業が5年という期間をポリシーに定めています。

IPAの「コンピュータセキュリティログ管理ガイド」では、各機器の特性に応じた保存のあり方が示されています。ネットワークインフラのログはあらゆる調査の「起点」となるため、長期保存の優先度が高いとされています。

3-2. 業界別の強制要件

- PCI DSS(クレジットカード業界): すべてのログを最低1年間保存し、うち直近3ヶ月分は即座に閲覧可能にすることが義務。

- 医療機関: 診療録に関連する監査ログについて、厚生労働省のガイドラインにより5年程度の保存(あるいは永久保存に近い運用)が推奨されるケースがあります。

3-3. 効率的な「二層管理術」:コストと利便性の両立

- アーカイブ層(生ログ): 改ざん防止措置(デジタル署名等)を講じ、安価なストレージへ3〜5年保存。

- 分析層(検索用): インデックス化したログ。直近3〜12ヶ月分に絞って保持し、検索速度を維持しつつストレージ費用を抑制します。

4. syslogサーバ導入が情シスにもたらす3つの確実な恩恵

4-1. 障害復旧の劇的な高速化

一元管理されていれば、「特定のIPに関連する全インフラ機器のログを、同時刻帯で一斉検索」できます。原因が「スイッチの物理エラー」か「FWの過検知」かを特定するまでの時間は、数時間からわずか数分へと短縮されます。

4-2. セキュリティの高度化:リアルタイム監視

「ログは後で調査に使うもの」という受動的な運用を脱し、被害が発生した瞬間に気付く仕組みを作れます。深夜の管理者ログインや、システム設定変更の発生時にアラート(メール・チャット)を飛ばすことで、致命的な事態を未然に防ぎます。

4-3. 資産の最適化:アーカイブプロセスの自動化

個々のルータの容量を気にせず、大容量ストレージへ全ログを集約・圧縮できます。古いログの自動アーカイブにより、容量不足による「ログ消失」の運用ミスをシステム的に根絶できます。

5. 実務で役立つsyslogサーバの選定・設計ポイント

5-1. OSSか商用製品か:3年後の運用を見据える

- OSS (rsyslog / syslog-ng):

- 利点: ライセンス無料。高度なカスタマイズが可能。

- 懸念: Linuxスキルが必要で、担当者交代時の「属人化」リスクがある。公式サポートがないため、トラブル時の原因究明を自力で行う必要がある。

- 商用製品 (Kiwi Syslog Server / WinSyslog等):

- 利点: Windows上でGUIベースの管理が可能。日本語サポートがあり、導入・引き継ぎが容易。レポート出力機能が充実しており、そのまま監査資料として提出できる。

TCO(人件費やトラブル対応コストを含む総コスト)で比較すると、一般企業の多くは商用製品の方が最終的なメリットが高くなる傾向にあります。

5-2. 失敗しない設計のコツ

- バースト耐性: 障害発生時の突発的な大量ログ流入に備え、CPUリソースとバッファを十分に確保します。

- 可用性: syslogサーバの二重化や、転送プロトコルのTCP化を検討し、単一障害点(SPOF)となるのを防ぎます。

まとめ:ログ管理は「攻めの防衛投資」

IPAの調査が示す通り、ログ管理を「形骸化」させている企業は、有事の際にその価値を享受できません。法的要件に基づきsyslogサーバで一元化した仕組みを整えることで、ログは組織を助ける最強の資産となります。管理の見直しは、何も起きていない「今日」から始めるべき一歩なのです。