SIEMとSOARの違いを徹底解説|セキュリティ運用の自動化を実現する全知識

目次[非表示]

- ・はじめに:セキュリティ運用の「限界」を突破するSIEMとSOAR

- ・1. SIEM(Security Information and Event Management)とは:運用の「目」

- ・2. SOAR(Security Orchestration, Automation and Response)とは:運用の「手」

- ・3. 【徹底比較】SIEMとSOARの決定的な「違い」

- ・4. NIST CSF 2.0におけるSIEMとSOARの位置付け

- ・5. SIEM×SOAR連携がもたらす「セキュリティ運用改革」の詳細

- ・6. 実例:SIEM×SOARによる具体的なプレイブックシナリオ

- ・7. 導入・運用を成功させるための実務ガイド

- ・まとめ:次世代セキュリティ運用には「目」と「手」の両輪を

- ・出典・参考文献

はじめに:セキュリティ運用の「限界」を突破するSIEMとSOAR

現代の企業経営において、サイバーセキュリティはもはや避けて通れない最重要課題の一つです。ランサムウェア攻撃の高度化、サプライチェーンを標的とした巧妙な侵入策、およびクラウド環境の拡大に伴う攻撃対象領域(アタックサーフェス)の激増により、情報システム部門が管理すべき領域はかつてないほど膨れ上がっています。

多くの組織では、ファイアウォール、IDS/IPS、EDR(Endpoint Detection and Response)、メールセキュリティなど、多層防御の考え方に基づき様々なセキュリティツールを導入しています。しかし、ここで新たな課題が浮上しています。それは「アラートの激増」と「対応の遅れ」です。各ツールが個別に発する膨大なセキュリティログやアラートに対し、限られた人数の情シス担当者が手動で調査・分析・対処を行うには、すでに限界が来ています。重要なアラートがノイズの中に埋もれてしまう、あるいは調査に時間を要している間に被害が拡大してしまうというリスクは、どの企業にとっても現実の脅威です。

この「運用の限界」を突破し、セキュリティの強度と効率を劇的に向上させるための鍵となるのが、SIEM(Security Information and Event Management)とSOAR(Security Orchestration, Automation and Response)です。

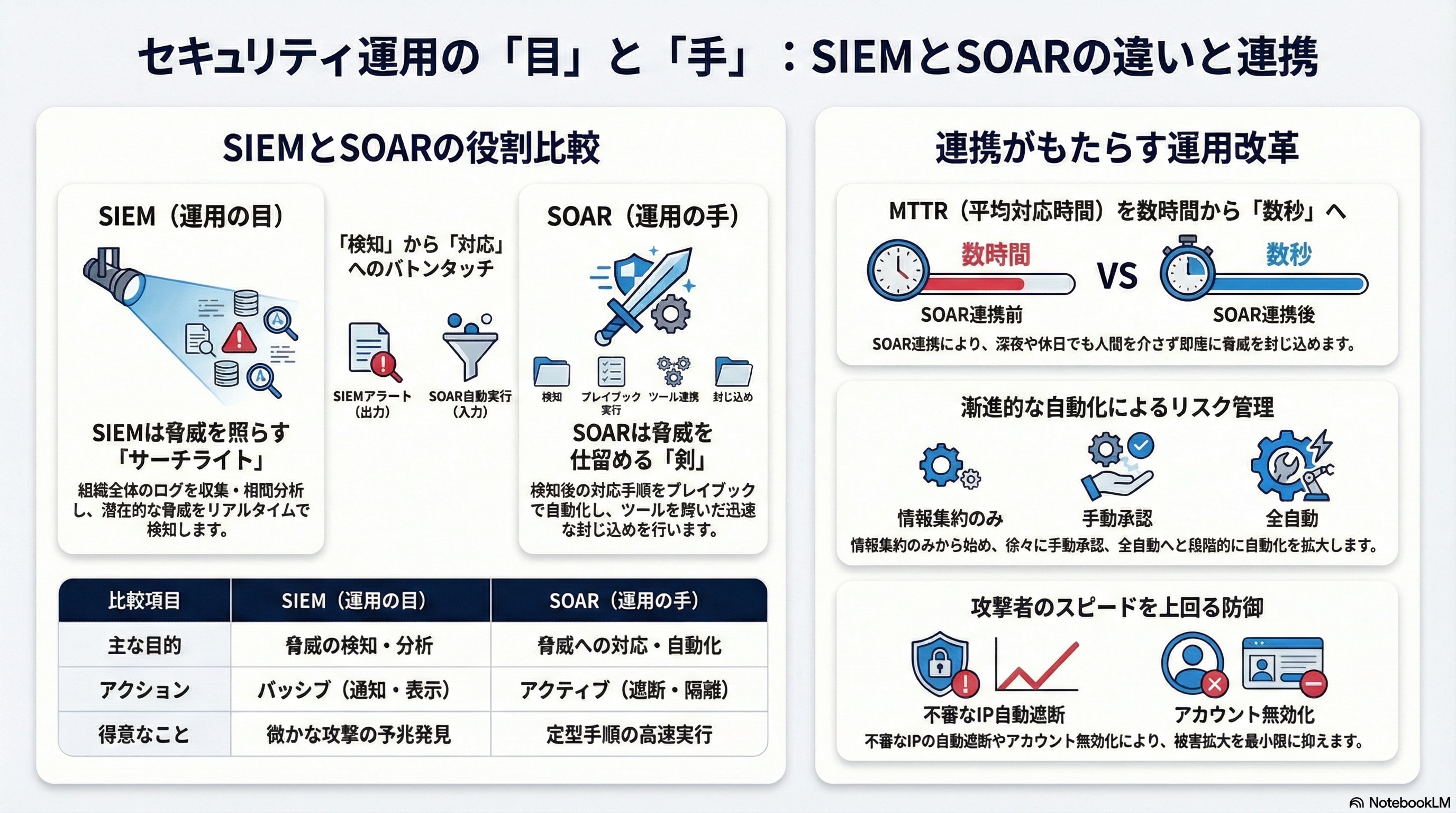

一見すると似たような領域を扱うこれら2つのソリューションですが、その役割は決定的に異なります。SIEMは「セキュリティの目」として高度な検知を担い、SOARは「セキュリティの手」として迅速な対応の実行を担います。本記事では、これら2つの違いを、NIST(米国国立標準技術研究所)やGartnerといった権威ある機関の定義に基づきながら、実務者の視点、そして最新のフレームワークである「NIST CSF 2.0」への対応も含めて、徹底的に解説します。セキュリティ運用の次なるステップである「自動化」への全知識をここで習得してください。

1. SIEM(Security Information and Event Management)とは:運用の「目」

SIEM(シーム)は、組織全体のセキュリティ状況を一元的に可視化し、潜在的な脅威をリアルタイムで検知するためのプラットフォームです。元々は「SIM(Security Information Management)」と「SEM(Security Event Management)」という2つの概念が統合されて誕生しました。

1-1. SIEMの主要機能と仕組み:相関分析の重要性

SIEMの基本的な仕組みは、「収集」「正規化」「保管」「相関分析」「通知」の5つのステップで構成されます。

- 収集 (Collection):

ネットワーク機器(Firewall, VPN, WebProxy)、サーバー(Windows Event Log, Linux Syslog)、データベース、アプリケーション、エンドポイント(EDR/AV)、アイデンティティ(AD, IDaaS, Okta/Azure AD)など、組織内のあらゆるIT資産からログデータを吸い上げます。最近ではクラウドネイティブなSIEM(Azure Sentinel, Google Chronicle等)も普及しており、クラウド上のAPI経由でのログ収集も一般的になっています。 - 正規化 (Normalization):

各ソースによってバラバラなログ形式を、SIEMが分析しやすい共通のデータモデル(Common Information Model)に整えます。例えば、「source_ip」と「src_address」といった表記の揺れを統一することで、ベンダーが異なる複数の機器を横断した検索が可能になります。 - 保管 (Retention):

コンプライアンス要件やフォレンジック(事後調査)のためにデータを安全に保存します。法規制によっては数年間のログ保管が求められることもあり、圧縮技術やコールドストレージを活用したコスト最適化もSIEMの重要な技術要素です。 - 相関分析 (Correlation):

SIEMの「脳」にあたる部分です。単一のログでは「正常」に見える事象でも、複数のソースからのデータを組み合わせることで「攻撃の予兆」を導き出します。- 例: 「深夜3時に開発サーバーへのログイン失敗が10回発生(ADログ)」+「直後に同ユーザーが外部の不審なIPへ大量のデータ送信を開始(プロキシログ)」。これらを一つの「重大なインシデントの疑い」として検知します。

- 通知 (Alerting):

分析の結果、脅威判定された場合に管理者へアラートを発報します。

1-2. 発展するSIEM:UEBAと機械学習の役割

従来のSIEMは「事前に定義されたルール」に基づく検知が主流でしたが、現代のSIEMはUEBA(User and Entity Behavior Analytics)という機能を内包し始めています。これは、機械学習を用いてユーザーやデバイス(Entity)の「平常時の振る舞い」を学習し、そこから逸脱したアノマリ(異常)を検知する技術です。例えば、「通常は営業時間に国内からアクセスする社員が、突然深夜に海外から大量のデータベースアクセスを開始した」といった、ルール化しにくい侵害の兆候を捉えることができます。

NISTによる信頼性の担保

NIST SP 800-92 (Guide to Computer Security Log Management) において、SIEMはログ管理を単なる保管から、リアルタイムの脅威検知と分析へ昇華させるための不可欠なインフラとして定義されています。

2. SOAR(Security Orchestration, Automation and Response)とは:運用の「手」

SOAR(ソア)は、SIEMなどの検知ツールによって特定されたセキュリティイベントを起点に、その後の「インシデント対応プロセス」を自動化・効率化するためのソリューションです。

2-1. SOARを構成する3つの要素

Gartnerは、SOARを以下の3つの要素が統合されたものと定義しています。

- Orchestration(オーケストレーション):

セキュリティベンダーが異なる複数のツールをAPIなどを通じて連携・制御することです。例えば、「不審なメール添付ファイルを発見」→「サンドボックスで解析」→「悪性と判定」→「全PCのEDRで同ファイルを検索」といった、ツールを跨いだ一連の動きを実現します。 - Automation(自動化):

これまで人間が手作業で行っていた手順(SOP)をプレイブック(Playbook)に落とし込み、プログラムが自動実行することです。 - Response(レスポンス):

インシデント対応のケース管理(チケット管理、ステータス追跡)、アナリスト間のコラボレーション、トリアージ、レポーティングを一元化します。

2-2. SOARが解決する「アラート疲れ」の真因:情報の濃縮(Enrichment)

SIEMが発するアラートの中には、誤検知(False Positive)も含まれます。担当者は通常、アラートの中身を確認した後、「このIPアドレスは本当に悪性か?」「このユーザーは所属部署の人間か?」といった調査を複数の管理画面を行き来しながら行います。

SOARは、この「情報の集約・精査」を人間が介在する前に自動で終わらせます。外部の脅威インテリジェンス(TIP:Threat Intelligence Platform)と連携し、URLやファイルの危険度スコアをアラートに自動で付与する機能は「情報の濃縮(Enrichment)」と呼ばれ、担当者の判断時間を劇的に改善します。

NISTインシデント対応ガイドラインとの親和性

NIST SP 800-61 Rev. 2 では、迅速な封じ込め(Containment)が被害の最小化に直結すると強調されています。SOARはこのフェーズにおける「人手によるタイムラグ」をゼロに近づけます。

3. 【徹底比較】SIEMとSOARの決定的な「違い」

実務においてこれらをどう使い分けるべきか、10の観点から比較します。

比較項目 | SIEM | SOAR |

|---|---|---|

主な目的 | 脅威の「検知」と「分析」 | 脅威への「対応」と「自動化」 |

比喩 | 監視モニター、防火アラーム | 消火システム、スプリンクラー |

入力データ | 未構造の膨大なログデータ | 構造化されたアラート、API経由の情報 |

主要機能 | 相関分析、ログ保管、可視化 | プレイブック実行、ツール連携、ケース管理 |

アクション | パッシブ(通知、表示) | アクティブ(遮断、隔離、変更) |

得意なこと | 「針の穴」のような微かな兆候を見つける | 「決まった手順」を電光石火で実行する |

不足点 | 対応のための具体的なアクションができない | ログそのものを分析・保管する能力は低い |

利用フェーズ | 潜伏期の監視、攻撃の検知 | 検知後の調査、封じ込め、事後処理 |

主な担当者 | セキュリティ・アナリスト、SOC第1層 | インシデント・レスポンダー、SOC第2層 |

導入の前提 | ログを出すソースが存在すること | 制御可能な他ツールのAPIが存在すること |

3-1. データの流れにおける決定的な違い

SIEMは「下から上へ」の流れ(Raw LogからAlertへ)を制御します。対してSOARは「横から横へ」の流れ(他ツールのAPIへ)を制御します。SIEMの出力(アウトプット)がSOARの入力(インプット)になるという関係性が、これら両輪の重要性を物語っています。

4. NIST CSF 2.0におけるSIEMとSOARの位置付け

2024年に公開された「NISTサイバーセキュリティフレームワーク(CSF)2.0」では、新たに「ガバナンス(Govern)」コアが追加され、組織全体の戦略が重視されるようになりました。この中でSIEMとSOARは以下のように棲み分けられます。

- 検知(Detect)機能群:

SIEMの主戦場です。組織内の継続的な監視(Continuous Monitoring)と異常の検出を担い、フレームワークにおける「DE」カテゴリを支えます。 - 対応(Respond)機能群:

SOARの独壇場です。インシデントの分析、通信の遮断、証拠の保全を自動化し、「RS」カテゴリの実効性を高めます。 - 回復(Recover)機能群:

SOARによるバックアップからの復元自動化や、影響を受けた資産の特定が、迅速なサービス回復(RC)に貢献します。

5. SIEM×SOAR連携がもたらす「セキュリティ運用改革」の詳細

これらを連携させることで、単なるツール導入を超えた「運用のパラダイムシフト」が起きます。

5-1. MTTR(平均対応時間)の破壊的な短縮

セキュリティ運用の品質指標にMTTR(Mean Time To Respond)があります。多くの組織でMTTRは「数時間〜数日」ですが、SOAR連携によって「数分〜数秒」へと短縮可能です。

例えば、深夜にEDRが悪性ファイルを検知した際:

- (SIEM) アラートを集約し重大度を判定。

- (SOAR) 自動プレイブックをトリガー。

- (SOAR) 該当PCをネットワークから論理隔離。

- (SOAR) 全拠点のエンドポイントに対し同ファイルのハッシュ値をブラックリスト登録。

- (SOAR) 担当者のTeamsへ事後報告。

これら全てが、担当者が眠っている間に完了します。

5-2. 戦略的SOCの構築:TDIRへの移行

近年、ガートナー等の調査機関はSIEM、SOAR、およびEDRを統合した概念としてTDIR(Threat Detection and Incident Response)を提唱しています。

従来のSOCは「アラートをさばく」ことが目的化しがちでしたが、SIEM×SOARによるTDIRモデルでは、高度なAI分析と自動レスポンスを組み合わせ、攻撃者のスピード(Mean Time To Breakout)を上回る速さで守備を固める戦略的SOCの構築が可能になります。

6. 実例:SIEM×SOARによる具体的なプレイブックシナリオ

具体的などんな自動化ができるのか、3つのユースケースを紹介します。

シナリオ①:ビジネスメール詐欺(BEC)への自動トリアージ

- 検知: SIEMが役員のログイン試行における不審なIP(普段とは異なる国)を検知。

- SOAR実行: ログイン時刻の前後でメール転送設定が変更されていないかをAPIで確認。変更されていた場合、即座に当該アカウントを無効化し、転送設定をリセット。管理者に承認依頼を送付。

シナリオ②:ブルートフォース攻撃の即時遮断

- 検知: SIEMが外部からの特定のIPによる大量の認証失敗を相関分析。

- SOAR実行: 攻撃元IPをファイアウォール(Palo Alto/Fortinet等)の動的なブロックリストへ自動追加。同時にAWS/Azureのセキュリティグループを変更し、重要なリソースへのアクセスを完全に遮断。

シナリオ③:インサイダーリスク(内部不正)の監視

- 検知: UEBAが退職予定者のUSBメモリへの大量ファイル書き出しを検知。

- SOAR実行: DLP(データ漏洩防止)ツールと連携し、以降の操作を読み取り専用に制限。IT人事部門へ自動でケースを起票し、過去30日間の当該ユーザーのWeb閲覧履歴(プロキシログ)をレポートとして抽出し管理者に送付。

7. 導入・運用を成功させるための実務ガイド

ツールを「買っただけ」で終わらせないための、現実的なステップです。

7-1. SIEM導入の落とし穴:ログの過多とコストの問題

SIEMの多くは処理量、またはデータ量に応じた課金体系をとっています。すべてのログを取り込むことはコストを爆発させる原因となります。

対策として、「セキュリティに寄与しないログ(冗長なシステムデバッグログ等)」を除外する「フィルタリング設計」が最重要です。ログをSIEMに入れる前に「間引く」レイヤー(データパイプライン)の構築を検討してください。

7-2. SOAR導入の秘訣:プレイブックの「漸進的な自動化」

いきなり「100%自動」を目指すべきではありません。

- レベル1(情報の集約のみ): アラートに調査資料を自動添付する。

- レベル2(半自動・ボタン式): 担当者が管理画面上の「隔離ボタン」を押したときのみ、SOARが実際の通信遮断処理を代行する。

- レベル3(条件付き全自動): 週末・夜間のみ、あるいは信頼度の極めて高いアラートのみ完全に自動レスポンスを行う。

このステップを踏むことで、「誤遮断による業務停止」のリスクを回避しつつ、信頼を勝ち取ることができます。

まとめ:次世代セキュリティ運用には「目」と「手」の両輪を

SIEMとSOAR。これらは決して二者択一の存在ではありません。

- SIEMは、闇に潜む敵を照らし出す「サーチライト」です。

- SOARは、見つけた敵に対して的確に振り下ろされる「剣」です。

サイバー攻撃がAIによって高度化・高速化し、攻撃者の「滞留時間」が短縮し続けている今、人間の判断スピードだけで対応するには限界があります。本記事で解説したSIEMの「高度な検知」とSOARの「電光石火の対応」を組み合わせることで、情報システム担当者の皆様は、絶え間ないアラート対応という「戦術」の泥沼から、組織を守り抜く「戦略」の次元へとシフトすることができます。

まずは、自社の現在の運用が、どちらのフェーズで詰まっているかを分析することから始めてみてください。SIEM×SOARの連携こそが、御社のセキュリティ運用の未来を切り拓く最大のエッセンスとなるはずです。