SOARとは?仕組みから導入効果まで、非エンジニアにもわかりやすく解説

目次[非表示]

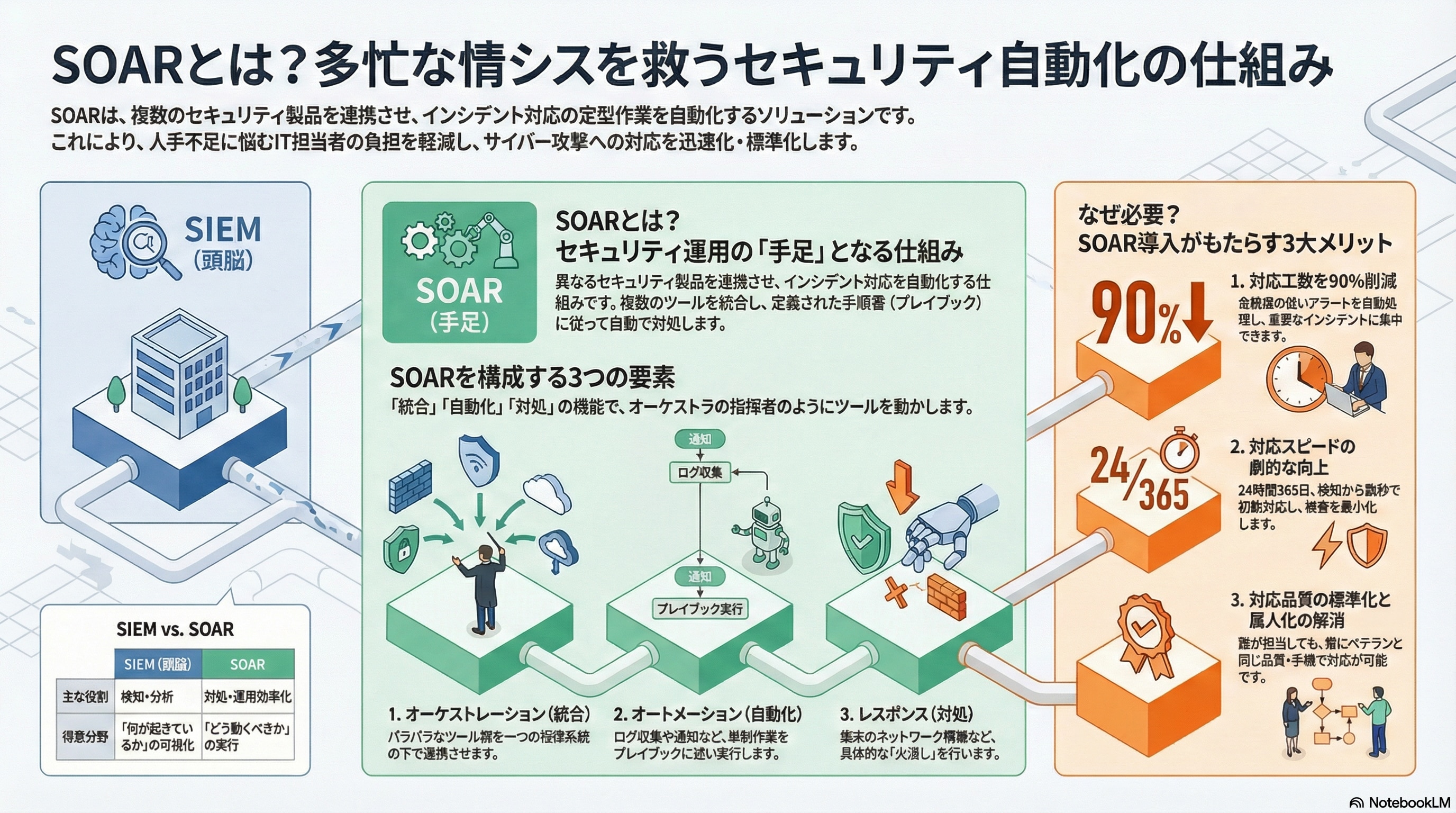

SOAR(ソアー)とは? 3つの構成要素をわかりやすく解説

「金曜日の夜に限って、セキュリティアラートが鳴り響く」「大量のログ調査に追われて、本来やるべきIT戦略の立案に手が回らない」。これらは、多くの中小企業の情報システム担当者(情シス)が抱える共通の悩みではないでしょうか。

SOAR(Security Orchestration, Automation, and Response)は、こうした現場の疲弊を救うためのソリューションです。読み方は「ソアー」。日本語では「セキュリティ オーケストレーション、自動化、およびレスポンス」と訳されます。

一言で言えば、「異なるセキュリティ製品を連携させ、インシデント対応のフローを自動化する仕組み」のことです。

米国の調査会社Gartner(ガートナー)が提唱したこの概念は、セキュリティ人材不足が深刻化する2026年現在、大企業だけでなく中小企業にとっても必須のツールとなりつつあります。ここでは、SOARを構成する3つの要素を分解して解説します。

SOARの読み方と意味

SOARは以下の3つの単語の頭文字をとったものです。それぞれの役割を「オーケストラ」や「工場」に例えると理解しやすくなります。

1. Orchestration(オーケストレーション):ツールの統合

オーケストレーションとは、本来「管弦楽法」や「編成」を意味します。セキュリティにおけるオーケストレーションは、バラバラに導入されているセキュリティ製品(ファイアウォール、ウイルス対策ソフト、ログ管理ツールなど)を一つのプラットフォーム上で統合・連携させる役割を指します。

例えば、通常なら「管理画面Aでログを見て、管理画面BでIPアドレスをブロックする」という作業が必要ですが、SOARはこの間の橋渡しを行い、一つの指揮系統(指揮者)の下でツール群(演奏者)を調和させて動かします。

2. Automation(オートメーション):定型作業の自動化

オートメーションは文字通り「自動化」です。セキュリティ対応には、以下のような「判断を伴わない単純作業」が多く存在します。

- アラート検知時のログ収集

- 不審なIPアドレスの評判情報(レピュテーション)の確認

- 関係部署へのメール通知

SOARは、あらかじめ定義された手順書(プレイブックと呼びます)に従って、これらの作業を機械的に、かつ高速に実行します。工場のロボットアームが正確に部品を組み立てるように、ミスなく処理を行うのが特徴です。

3. Response(レスポンス):インシデントへの対処

レスポンスは、インシデント(事故や攻撃の予兆)に対する「具体的な対処」です。

- 感染した端末をネットワークから遮断する

- 侵害されたユーザーアカウントをロックする

- チケット管理システムにインシデント記録を作成する

これらを自動、または担当者の「ワンクリック承認」だけで実行できるようにします。オーケストレーションで連携し、オートメーションで準備した情報を元に、最終的な「火消し」を行う機能と言えます。

SOARとSIEM(シーム)の違い|「頭脳」と「手足」の関係

「ログを集めて分析する」と聞くと、SIEM(Security Information and Event Management:シーム)を思い浮かべる方も多いでしょう。実際、SIEMとSOARは混同されがちですが、その役割は明確に異なります。

役割の違い:検知のSIEM、対処のSOAR

両者の違いを一言で表すと、「SIEMは検知(頭脳)」、「SOARは対処(手足)」です。

項目 | SIEM(シーム) | SOAR(ソアー) |

|---|---|---|

主な役割 | 検知・分析 | 対処・運用効率化 |

機能 | 膨大なログを相関分析し、脅威を見つける | 検知された脅威に対し、手順通りに対処する |

得意分野 | 「何が起きているか」の可視化 | 「どう動くべきか」の実行 |

人間への例え | 異常を知らせる監視カメラやセンサー | 現場に急行して消化活動を行う警備員 |

SIEMは膨大なログの中から「怪しい挙動」を見つけ出すことに長けていますが、見つけた後の「じゃあ、どうする?」というアクションまでは自動化できないケースがほとんどでした。そこを補うのがSOARです。

連携イメージ:SIEMが投げてSOARが打つ

現代のセキュリティ運用(SecOps)では、この2つを組み合わせるのが一般的です。

- SIEMが投げる:ファイアウォールやサーバーのログをSIEMが分析し、「マルウェア感染の疑いあり」というアラート(ボール)をSOARに投げます。

- SOARが打つ:パスを受けたSOARは、即座にプレイブックを起動。IPアドレスの調査や端末隔離といった対処(バッティング)を行います。

情シスを救うSOARの導入メリット3選

なぜ今、多くの中小企業がSOARに注目しているのでしょうか。導入によって得られる具体的なメリットを3つ挙げます。

1. アラート対応工数の大幅削減(運用負荷の軽減)

最大のメリットは、圧倒的な工数削減です。

日々発生するアラートのうち、実は7〜8割が「誤検知(過検知)」や「単純な確認で済むもの」だと言われています。これらを人間がいちいち手作業で確認していては、時間がいくらあっても足りません。

SOARを導入すれば、「レベルの低いアラートは自動でクローズし、本当に危険なものだけを人間に通知する」という運用が可能になります。

- Before: 1日100件のアラート全てを目視確認。残業が常態化。

- After: 自動処理で90件を処理。担当者は残り10件の重要インシデントだけに集中。

2. 対応スピードの向上と被害極小化

サイバー攻撃への対応は「時間との勝負」です。ランサムウェアなどは感染から数分で暗号化を開始することもあります。

人間がアラートに気づき、PCを開いてログインし、ログを確認している間に、被害は拡大してしまいます。

SOARは24時間365日、アラート検知から数秒〜数分で初動対応(端末隔離など)を完了させます。このMTTR(平均復旧時間)の劇的な短縮こそが、企業の資産を守る鍵となります。

3. 対応品質の標準化(属人化の解消)

中小企業の現場では、「ベテランのAさんなら対応できるが、新人のBさんでは判断できない」という属人化が起きがちです。Aさんが不在の時にインシデントが起きれば、対応が遅れて大事故につながりかねません。

SOARでは、対応手順を「プレイブック」として定義するため、誰が担当しても(あるいは誰もいなくても)、常にベテランと同じ品質・手順で対応が行われます。これは組織としてのセキュリティレベルを底上げすることに繋がります。

具体的に何ができる? SOARの活用事例(プレイブック例)

「自動化」といっても、具体的にどんな動きをするのかイメージしづらいかもしれません。ここでは、よくある3つの脅威に対するプレイブック(自動化シナリオ)の例を紹介します。

事例1:フィッシングメールの自動解析・削除

従業員から「怪しいメールが届いた」と報告があったケースです。

- トリガー: 従業員からの報告、またはメールゲートウェイでの検知。

- 自動調査: メールの添付ファイルやURLをサンドボックス(隔離環境)で解析。

- 判定: 脅威インテリジェンス(外部のブラックリスト情報など)と照合し、悪性か判定。

- 自動対処:

- 黒(悪性)の場合: 社内の全メールボックスから該当メールを削除。URLへのアクセスをブロック。報告者へ「削除しました」と自動返信。

- 白(安全)の場合: 報告者へ「問題ありませんでした」と自動返信。

これまで担当者が手動で行っていた「URLチェッカーにかける」「他の人の受信箱も探す」といった作業が全自動になります。

事例2:マルウェア感染端末の自動隔離

EDR(エンドポイントでの検知対応ツール)がマルウェアを検知したケースです。

- トリガー: EDRからのアラート受信。

- 自動対処(初動): 感染が疑われるPCをネットワークから自動的に隔離(インターネットや社内サーバーに繋がらない状態にする)。

- 情報収集: 稼働中のプロセス一覧や通信ログを自動で取得し、チケットに保存。

- 通知: チャットツール(SlackやTeams)で管理者に「端末Xを隔離しました。確認してください」と通知。

管理者が夜中に叩き起こされてPCを操作しなくても、SOARがまずは「止血」を行ってくれます。

事例3:不審なログインのアカウントロック

深夜に海外IPアドレスからクラウドサービスへのログイン試行が連続したケースです。

- トリガー: ID管理システム(IdP)からの異常検知アラート。

- 自動確認: ユーザーの位置情報や過去の行動パターンと照合。

- 自動対処: アカウントを一時的にロックし、パスワードリセットを強制。

- 本人確認: ユーザーの登録スマホに「身に覚えがありますか?」という確認メッセージを自動送信。

導入前に知っておくべき課題とデメリット

メリットの多いSOARですが、「魔法の杖」ではありません。導入に失敗しないために、あらかじめ知っておくべき課題があります。

1. プレイブック作成・運用の難易度

SOARを動かすには、事前のシナリオ(プレイブック)設計が必要です。「どのような条件の時に」「どのツールを」「どう動かすか」を詳細に決める必要があります。

これには、自社の業務フローへの深い理解と、セキュリティの知識が求められます。導入初期は、この設計に手間取ることが多くあります。

2. 既存ツールとの連携コスト(API連携)

SOARは他ツールと連携して初めて価値を発揮します。しかし、自社で使っている古いファイアウォールや独自の業務システムが、導入予定のSOAR製品とスムーズに連携(API連携)できるとは限りません。

連携用のコネクタ(アダプタのようなもの)が用意されていない場合、開発コスト(スクリプト作成など)が発生する可能性があります。

3. 「全自動化」の落とし穴

「全て任せよう」として、いきなり全ての判断を自動化するのは危険です。

万が一、誤検知(実は正常な通信だった)で、社長のPCを隔離してしまったり、重要な取引先からのメールを削除してしまったりすれば、業務停止に直結します。

最初は「情報収集までを自動化し、最後の実行ボタンは人間が押す」という半自動化から始めるのがセオリーです。

中小企業が失敗しないSOAR製品の選び方

大企業向けの豪華な機能を備えた高額なSOAR製品は、中小企業にはオーバースペックになりがちです。以下の3点を基準に選定しましょう。

クラウド型 vs オンプレミス型

中小企業にはクラウド型(SaaS型)を強く推奨します。

サーバー構築が不要ですぐに始められ、スモールスタートが可能です。また、クラウド型は新しい脅威への対応や機能アップデートが早いというメリットもあります。

日本語対応とテンプレートの豊富さ

海外製品が多いSOAR市場ですが、管理画面やマニュアルが日本語に対応しているかは重要です。

また、「プレイブックのテンプレート」が豊富かどうかも確認しましょう。「フィッシング対策」「ランサムウェア対策」など、あらかじめ用意されたテンプレートがあれば、ゼロから作る手間を省き、すぐに運用を開始できます。

SIEM統合型か、単体型か

現在、SIEMを導入していない、あるいはログ管理が不十分な場合は、「SIEM機能が統合されたSOAR製品」(またはその逆)を選ぶと、導入コストと管理の手間を抑えられます。

既にSIEMやXDR(Extended Detection and Response)を導入済みの場合は、それらと親和性の高い(同じベンダーなど)単体SOARを選ぶのがスムーズです。

まとめ:SOARは「人手不足」時代の必須ツール

SOARについて解説してきました。要点は以下の通りです。

- SOARの3要素: オーケストレーション(統合)、オートメーション(自動化)、レスポンス(対処)。

- SIEMとの違い: SIEMは「検知する頭脳」、SOARは「実行する手足」。

- メリット: 対応工数の削減、スピード向上、属人化の解消。

- 注意点: プレイブックの設計が必要。まずは「半自動化」から始めるのが安全。

2026年、サイバー攻撃はAIによって高度化・自動化されています。攻撃側が機械を使って攻めてくる以上、防御側も機械(SOAR)を使って対抗しなければ勝ち目はありません。

まずは、自社のセキュリティ業務の中で「毎日繰り返している単純作業」がないか洗い出してみてください。そこがSOAR導入の第一歩となります。