2026年最新|SOCとCSIRT 違いと中小企業が選ぶべき「最適解」

目次[非表示]

「SOCとCSIRT、どちらから導入すべきか?」

「そもそも、この2つは何が違うのか?」

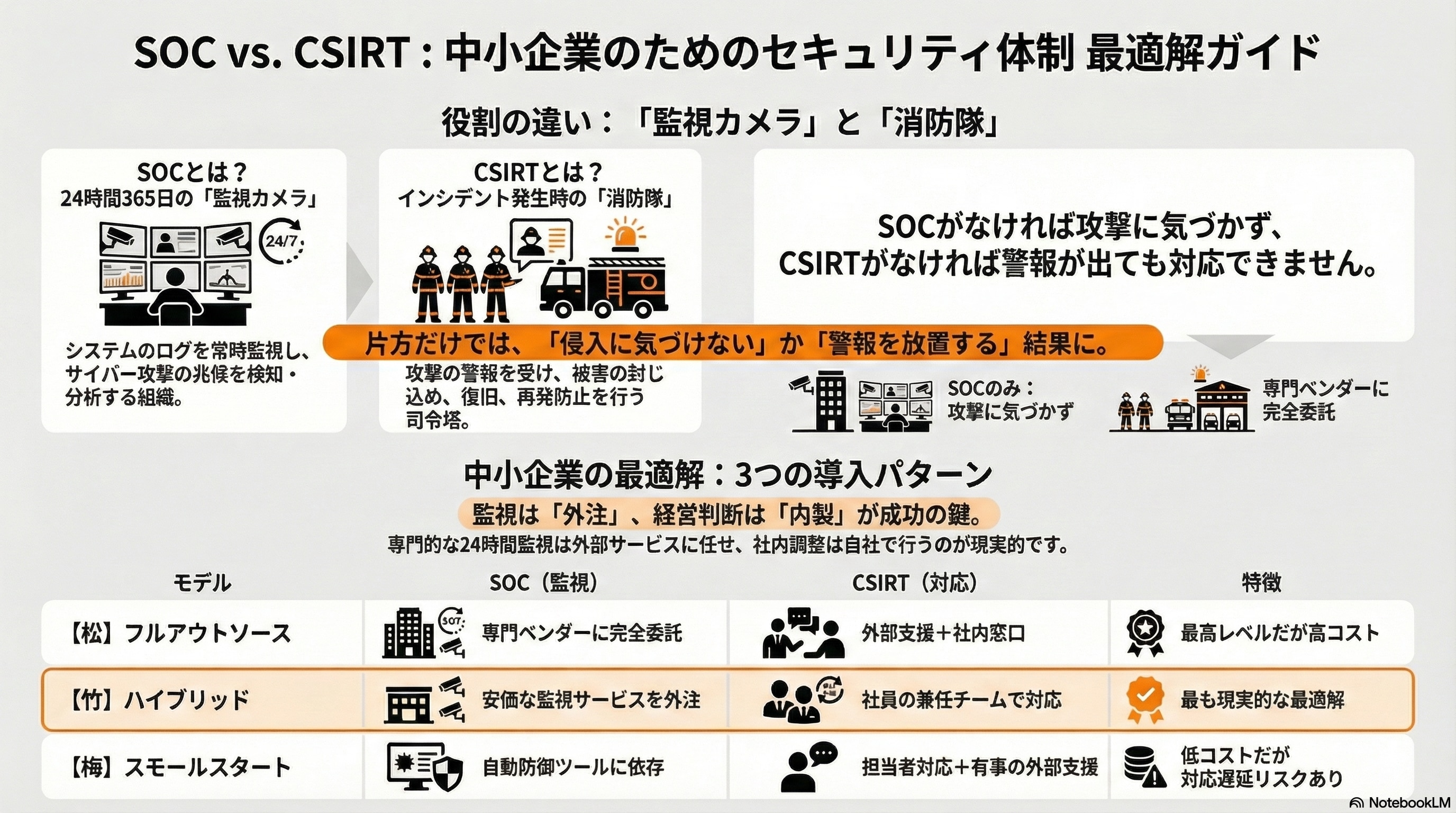

2026年現在、AIを悪用したサイバー攻撃の激化に伴い、多くの中小企業の情報システム担当者様からこのような相談をいただきます。結論から申し上げますと、SOCとCSIRTは「監視カメラ(検知)」と「消防隊(対応)」の関係にあり、片方だけでは機能しません。

しかし、人材と予算に限りのある中小企業において、両方の組織をフルスペックで内製化するのは非現実的です。無理に立ち上げようとして形骸化し、重大なインシデントを見逃してしまうケースも後を絶ちません。

本記事では、プロのセキュリティコンサルタントの視点から、SOCとCSIRTの決定的な違いを解説し、2026年の中小企業にとって現実的な「身の丈に合った」最適解(外部委託と内製のバランス)を提示します。

SOCとCSIRTの違いとは?一目でわかる比較と役割分担

セキュリティ運用において混同されがちなSOCとCSIRTですが、その役割は明確に分かれています。両者の関係性を一言で表すと、「SOCが見つけ、CSIRTが火を消す」という連携プレーです。

SOC(監視)とCSIRT(対応)の決定的な違い

まずは以下の図解イメージで全体像を掴んでください。

項目 | SOC (Security Operation Center) | CSIRT (Computer Security Incident Response Team) |

|---|---|---|

主な役割 | 監視・検知・分析 | 対応・判断・復旧 |

例えるなら | 警備員室、監視カメラセンター | 消防隊、救急隊、司令塔 |

時間軸 | 24時間365日(常時監視) | インシデント発生時(有事対応) |

成果物 | アラート通知、分析レポート | 被害極小化、復旧、再発防止策 |

必要なスキル | ログ分析、ネットワーク解析、シグネチャ作成 | インシデントハンドリング、組織内調整、広報対応 |

SOC(Security Operation Center)の具体的役割

SOC(ソック)は、組織内のデバイス、ネットワーク、サーバー、クラウドなどのログを24時間365日体制で監視・分析する拠点です。

膨大なログの中から「サイバー攻撃の兆候」を見つけ出し、それが誤検知(過剰反応)なのか、本当に危険な攻撃なのかを分析します。危険と判断した場合、即座にCSIRTへ「警報」を通知します。

- FW/IDS/IPS/UTM等のセキュリティ機器ログの監視

- サイバー攻撃の検知とトリアージ(優先度付け)

- 攻撃の影響範囲の一次分析

CSIRT(Computer Security Incident Response Team)の具体的役割

CSIRT(シーサート)は、SOCから通知を受けたり、従業員から怪しいメールの報告を受けたりした際に動き出す「インシデント対応チーム」です。

技術的な対応(端末の隔離やログ保全)だけでなく、経営層への報告、法的対応の検討、場合によってはプレスリリースの発表や警察への届け出など、組織全体を動かす司令塔の役割を果たします。

- インシデント発生時の初動対応(封じ込め)

- 原因究明と証拠保全(フォレンジック)

- 復旧作業と再発防止策の策定

- 社内外への広報・連絡調整

インシデントを検知する、あるいはその報告を受けることによりその発生を認知し、影響の拡大を防ぐとともに、情報を収集して分析を加え、インシデントの全体像や原因について把握し、復旧措置や再発防止のための措置を取るまでの一連の活動を指します。

出典: JPCERT/CC「CSIRT ガイド」

なぜ「SOCだけ」「CSIRTだけ」では機能しないのか

「予算がないから、まずは監視ツール(SOC機能)だけ入れよう」あるいは「とりあえず緊急連絡網(CSIRT機能)だけ作ろう」という判断は、セキュリティ対策として非常に危険です。

「SOC不在」のリスク:警報が鳴らない家

SOC(監視機能)がない、あるいは機能していない場合、攻撃者は侵入し放題になります。

近年のランサムウェアや標的型攻撃は、侵入してから数週間〜数ヶ月間潜伏し、機密情報を盗み出してから暗号化を行うケースが一般的です。

SOCによるログ監視がなければ、「身代金を要求される画面が出るまで、侵入されたことにすら気づかない」という最悪の事態を招きます。これでは、どんなに優秀なCSIRTがあっても、出動するのは「家が全焼した後」になってしまいます。

「CSIRT不在」のリスク:ボヤが大火事になる

逆に、SOCのアラートだけを受け取る状態で、その後の対応をするCSIRT(人・組織)が決まっていない場合も致命的です。

よくある失敗例として、情シス担当者のメールボックスにSOC(またはセキュリティ製品)からの「【重要】マルウェア検知」というメールが届いていたのに、「担当者が忙しくて見ていなかった」「専門用語で意味がわからず放置した」というケースがあります。

結果、初期段階なら端末1台の隔離で済んだはずのボヤが、組織全体のシステム停止や情報漏洩という大火事に発展してしまいます。

2026年最新トレンド:AIと自動化(SOAR)による境界の融合

2026年現在、AI技術の進化により、SOCとCSIRTの境界線は少しずつ融合しています。

SOAR(Security Orchestration, Automation and Response)と呼ばれる技術や、AIを搭載したXDR(Extended Detection and Response)製品の普及により、以下のような対応が自動化されつつあります。

- SOC(AI)が異常を検知

- SOC(AI)が自動で該当端末をネットワークから遮断

- 担当者にレポートを送信

これにより、単純なインシデントであれば、人間のCSIRTが動く前に機械が対処を完了できるようになってきました。しかし、「業務を止めてでもシステムを全停止すべきか?」といった高度な経営判断は、依然として人間(CSIRT)の役割です。

2026年には、AI、自動化、相互接続されたシステム、大規模な運用が革新を進める一方で、新たな脅威の方向性も左右するようになります。

出典: トレンドマイクロ「AI化されるサイバー脅威:トレンドマイクロが予測する2026年のセキュリティ動向」

中小企業が選ぶべき3つの「SOC/CSIRT」構築パターン

中小企業が自前で24時間365日の有人監視を行うことは、コスト・人材面から不可能です。自社の予算とリスク許容度に合わせて、以下の3つのパターンから選択することをおすすめします。

【松】フルアウトソーシング型(MSS/MDRの活用)

予算に余裕がある場合、あるいは個人情報や機密情報を大量に扱っており事故が許されない企業向けのパターンです。

- SOC機能: MSS(Managed Security Service)やMDR(Managed Detection and Response)ベンダーに完全委託。24時間体制でプロが監視。

- CSIRT機能: 外部ベンダーのインシデント対応支援サービス(有事の駆けつけなど)を契約しつつ、社内窓口(CISO等)のみ設置。

メリット: 最高レベルのセキュリティを確保できる。社内負荷が最小。

デメリット: 年間数百万円〜数千万円規模のコストがかかる。

【竹】ハイブリッド型(SOCは外注・CSIRTは内製)

多くの中堅・中小企業にとって最も現実的な「最適解」です。

- SOC機能: クラウド型のエンドポイント監視(EDR/MDR)などの「安価な監視サービス」を利用し、検知と一次切り分けを外注する。

- CSIRT機能: 社内の情シス担当者と各部署の責任者で「兼任CSIRT」を組織する。ベンダーからの通知を受けて、端末回収や社員への指示出しを行う。

メリット: コストを抑えつつ、専門家の目を入れることができる。

デメリット: 社内CSIRTメンバーにある程度の知識と、有事に対応する工数確保が必要。

【梅】スモールスタート型(EDR運用+兼任CSIRT)

予算が極めて限られる場合のミニマム構成です。

- SOC機能: 人による監視サービスは契約せず、EDRやUTMなどの「自動防御・自動通知機能」に頼る。

- CSIRT機能: 情シス担当者がアラートメールを確認し対応。有事は「サイバーセキュリティお助け隊サービス(IPA推奨)」などの安価な保険付き駆けつけサービスを活用する。

メリット: 低コストで導入可能。

デメリット: 深夜・休日の対応が遅れるリスクがある。誤検知の判断を自社でする必要がある。

2026年版|失敗しないCSIRT立ち上げ5ステップ

中小企業が現実的な「兼任CSIRT(上記【竹】または【梅】パターン)」を立ち上げるための手順を解説します。

STEP1:経営層のコミットメントを取り付ける

CSIRT活動は利益を生みませんが、事故が起きれば会社が傾きます。

「何かあったら通常業務を止めて対応する」という権限をCSIRTに与えるためには、経営者の承認が不可欠です。

経営者は、CISO 等に指示を行い、サイバーセキュリティリスクの管理に関する各関係者の役割と責任を明確にした上で、リスク管理体制を構築させる。

出典: 経済産業省・IPA「サイバーセキュリティ経営ガイドライン Ver 3.0」

STEP2:コアメンバー(PoC)の選定と役割定義

まずは情シス部門長をリーダー(CSIRTコマンダー)とし、主要なメンバー2〜3名でスモールスタートします。

この段階で「誰が技術的な調査をするか」「誰が広報や法務を担当するか」をざっくりと決めます。総務や広報部門との連携ルートも確認しておきましょう。

STEP3:緊急連絡網とエスカレーションルールの策定

「休日夜間に事故が起きたら誰に電話するか」を決めます。

また、「どのレベルのインシデントなら経営者に報告するか(エスカレーション基準)」を定義します。例えば、「PC1台のウイルス感染なら事後報告でOKだが、顧客情報漏洩の可能性があれば深夜でも社長を起こす」といった具体的な基準が必要です。

STEP4:外部専門家(SOC/MDRベンダー)との契約確認

自社で対応できない範囲を埋めるため、外部ベンダーとの契約内容を確認します。

「24時間連絡がつくのか?」「ログの解析までやってくれるのか?」「現場への駆けつけはあるのか?」といったサービスレベル(SLA)を明確にしておきます。

STEP5:机上訓練によるシミュレーション

体制ができたら、必ず「机上訓練」を行います。

「金曜日の19時にランサムウェア感染画面が表示された」というシナリオで、実際に連絡網を回し、手順書通りに動けるかテストします。多くの場合、ここで「連絡先が古い」「判断基準が曖昧」などの課題が見つかります。

SOC/CSIRT導入時のよくある失敗と対策

最後に、中小企業が陥りがちな失敗パターンを紹介します。

失敗例1:「ツール入れたからOK」の勘違い

高価なEDRやSIEM(ログ分析ツール)を導入しただけで満足してしまうケースです。

ツールはあくまで「異常を知らせる機械」です。それを監視し、判断する「人(SOC/CSIRT)」がいなければ、宝の持ち腐れです。

対策: ツール導入時は、必ず「運用」をセットで検討する(MDRサービスの利用など)。

失敗例2:SOCからの通知メール放置(オオカミ少年化)

過剰な検知設定により、毎日大量のアラートメールが届き、担当者が中身を見なくなる現象です。

対策: 導入初期にチューニング(設定調整)を行い、本当に危険な通知だけが届くように外部ベンダーと調整する。

失敗例3:権限不足でシステムを止められない

怪しい通信を見つけたが、「ECサイトを止めると売上が落ちるから」と現場が抵抗し、対応が遅れて被害が拡大するケースです。

対策: 経営層の合意のもと、「特定の条件下ではCSIRTリーダーの権限でネットワークを遮断できる」というルールを明文化しておく。

まとめ:SOCとCSIRTは「自社の身の丈」に合わせて実装せよ

2026年、サイバー攻撃はAIにより高度化・自動化されています。もはや「気合と根性」でのセキュリティ運用は不可能です。

- SOC(監視): 24時間365日の監視は、AI活用やMDRサービスで「外部リソース」を賢く使う。

- CSIRT(対応): 経営判断や社内調整は、権限を持った「社内メンバー」が担う。

中小企業にとっては、この「外注」と「内製」のハイブリッド構成が、コストと安全性のバランスが取れた最適解と言えるでしょう。