3分で理解!SOCとは?専門用語なしで仕組みをわかりやすく解説

目次[非表示]

【3分で理解】SOC(ソック)とは?専門用語なしで役割を解説

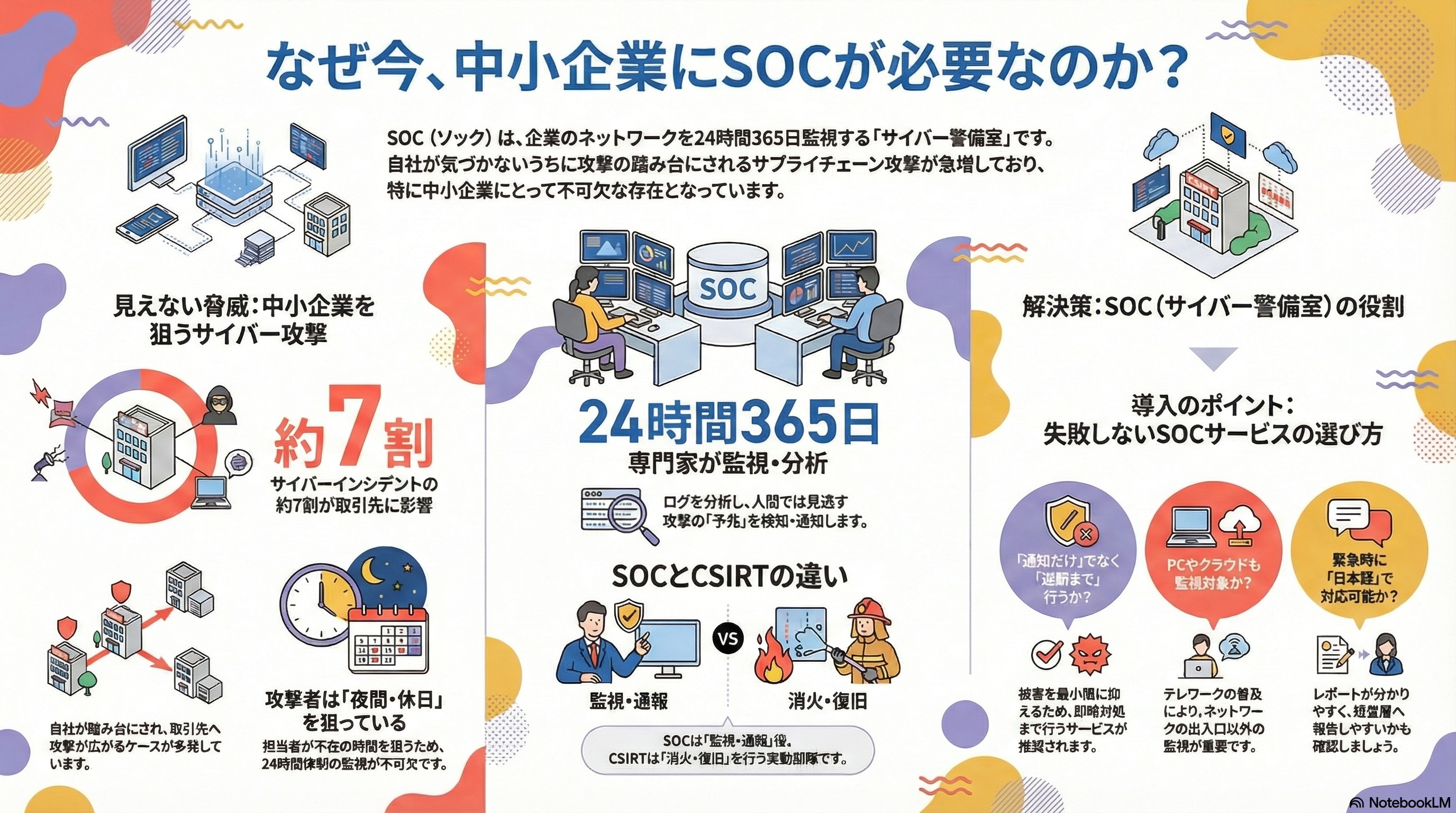

サイバー攻撃の手口が巧妙化する中、セキュリティ対策の要として「SOC(Security Operation Center)」という言葉を耳にする機会が増えました。しかし、「具体的な役割がイメージできない」「自社に必要なのか判断できない」という担当者の方も多いのではないでしょうか。

本記事では、SOCの仕組みや役割、導入メリットについて、専門用語を極力使わずに解説します。2025年以降の最新トレンドや、中小企業が導入する際の現実的な選択肢も紹介しますので、ぜひ参考にしてください。

一言でいうと「24時間体制のサイバー警備室」

SOC(ソック)を一言で表すと、企業のネットワークやデバイスを24時間365日体制で見守る「サイバー空間の警備室」です。

オフィスビルに例えてみましょう。

- ファイアウォールやウイルス対策ソフトは、オートロックや防犯カメラといった「防犯設備」です。

- SOCは、その防犯カメラの映像をモニターールームで常に監視し、「不審者が映っていないか」「カギがこじ開けられそうになっていないか」を分析する「警備員」のチームです。

いくら高性能な防犯カメラ(セキュリティ製品)を入れても、その映像を見て判断し、動く人がいなければ侵入は防げません。この「監視・分析・検知」を行う専門組織がSOCです。

SOCが具体的にやっている3つのこと

SOCの主な業務は、大きく分けて以下の3つです。

- ログの収集と監視

社内のPC、サーバー、ネットワーク機器などから送られてくる膨大な動作記録(ログ)をリアルタイムで収集し、監視します。 - 脅威の分析と検知

集めたログの中に、不正アクセスの兆候やウイルス感染の疑いがないかを分析します。「深夜に大量のデータ送信がある」「普段アクセスしない海外サーバーと通信している」といった異常を見つけ出します。 - 管理者への通知と初動対応

危険度が高いと判断した場合、即座に担当者へ通知します。サービスによっては、その場で端末をネットワークから遮断するなどの応急処置まで行います。

なぜ今、中小企業にもSOCが必要なのか?

かつてSOCは大企業だけのものでしたが、現在は中小企業にこそ必要とされています。その理由は、サイバー攻撃の実態が変化しているためです。

独立行政法人情報処理推進機構(IPA)が2025年2月に発表した調査では、以下のような衝撃的なデータが示されています。

サイバーインシデントにより取引先に影響があった企業は約7割

自社が踏み台にされ、取引先の大企業へ攻撃が広がる「サプライチェーン攻撃」が常態化しています。「うちは盗まれる情報なんてない」という油断は、取引停止や損害賠償リスクに直結します。しかし、自社だけで24時間の監視体制を敷くのは現実的ではありません。だからこそ、外部のSOCサービスを利用する企業が急増しているのです。

混同しやすい「CSIRT」「MDR」「NOC」との違い

セキュリティ用語には似たような略語が多く、混乱の元になります。それぞれの役割を「街の安全」に例えて整理しましょう。

SOC vs CSIRT(シーサート):監視役と消防隊

- SOC(警備員・監視室):

主な役割は「監視と検知」です。火事で言えば、「火災報知器が鳴ったことに気づき、本当に火事かを確認して通報する」役割です。 - CSIRT(消防隊・救急隊):

主な役割は「事後対応と復旧」です。SOCからの通報を受けて現場に駆けつけ、消火活動(被害の封じ込め)や怪我人の救護(復旧)、原因調査を行う実動部隊です。

SOCが見つけて、CSIRTが対処する。この連携が基本です。

SOC vs MDR:組織かサービスか

- SOC:

組織や機能の総称です。監視対象はファイアウォール、サーバー、クラウドなど多岐にわたります。 - MDR(Managed Detection and Response):

主にPCやサーバー(エンドポイント)を守る「EDR」という製品の運用を代行するサービスです。「SOC機能の一部(エンドポイント監視)をパッケージ化したサービス」と考えると分かりやすいでしょう。近年はMDRがSOCの役割を兼ねるケースも増えています。

SOC vs NOC(ノック):セキュリティか性能か

- SOC(Security Operation Center):

「安全」を守るのが仕事です。サイバー攻撃やウイルス監視が専門です。 - NOC(Network Operation Center):

「性能・安定稼働」を守るのが仕事です。「回線が遅くなっていないか」「サーバーがダウンしていないか」といった障害対応を行います。道路交通情報センターのような役割です。

SOCを導入する3つのメリット【担当者の負担はどう変わる?】

SOCを導入することで、情シス担当者の業務や企業のセキュリティ体制はどう変わるのでしょうか。

メリット1:サイバー攻撃の「予兆」に気づける

ウイルス対策ソフトは「既知のウイルス」は防げますが、「正規のIDを使ったなりすまし」や「未知の攻撃」には無力な場合があります。

SOCでは、複数の機器のログを相関的に分析(SIEM等の技術活用)するため、「IDパスワードを何度も間違えた直後に、別の端末からログイン成功している」といった、一見正常に見える操作の中に潜む攻撃の予兆を検知できます。

メリット2:24時間365日の監視から解放される

「休日にサーバーダウンのアラートが鳴って対応に追われた」という経験はないでしょうか。

攻撃者は、企業のシステム担当者が不在になる夜間や休日を狙って攻撃を仕掛けてきます。SOCに監視を委託すれば、夜間休日の監視業務から解放され、担当者は本来の業務(DX推進やシステム企画など)に集中できるようになります。

メリット3:専門家による高度な分析と対策支援

セキュリティのアラートは専門用語の塊であり、その緊急度を判断するには高度な知識が必要です。

SOCのアナリストは、「これは誤検知なので放置でOK」「これは危険なので今すぐLANケーブルを抜いてください」といった具体的な判断を下してくれます。専門家の判断を「サービス」として利用できるのは、人材不足の中小企業にとって最大のメリットです。

自社構築か外部委託か?SOCの主な3つの形態

SOCには大きく分けて3つの運用形態があります。自社の規模と予算に合わせて選ぶことが重要です。

1. プライベートSOC(自社構築型)

社内に専門チームを作り、設備も自前で用意する形態です。

- メリット: 自社の事情に合わせた柔軟な運用が可能。機密情報を社外に出さなくて済む。

- デメリット: 構築に数千万円〜数億円、さらに高度人材の維持費がかかるため、大企業や官公庁以外には現実的ではありません。

2. MSS / 商用SOC(外部委託型)

セキュリティベンダーが提供するセンターに監視を委託する形態です。最も一般的です。

- メリット: 機器を用意するだけで、高度な監視体制が手に入る。採用コストがかからない。

- デメリット: サービス範囲が決まっており、自社独自の細かい要望には応えにくい場合がある。

3. マネージドSOC / クラウドSOC

クラウド型の監視基盤(SIEMやXDRなど)を活用し、ログ分析を中心に安価・迅速に開始できる新しい形態です。

- メリット: 初期費用が安く、スモールスタートが可能。テレワーク環境(クラウド利用)との相性が良い。

- デメリット: ログの転送設定など、初期設定にある程度の知識が必要な場合がある。

失敗しない「SOCサービス」の選び方・比較ポイント

「どこも同じに見える」という方のために、比較すべき決定的なポイントを3つ挙げます。

対応範囲(ログ収集の対象)はどこまでか

「ファイアウォールだけ監視します」というサービスもあれば、「PC(EDR)、クラウド(Microsoft 365など)、サーバーまで全部見ます」というサービスもあります。

テレワークやクラウド利用が進んでいる現在は、ネットワークの出入り口だけでなく、エンドポイント(PC)やクラウドのログも監視できるサービスを選ぶのが鉄則です。

「通知」だけか「遮断」までやってくれるか

ここが最も重要です。

- 通報型: 「ウイルスを見つけました。対応はお客様でお願いします」と連絡が来るだけ。

- 対処型: 「ウイルスを見つけたので、そのPCを隔離しました」と事後報告してくれる。

夜中に「大変です!」と電話で起こされても、すぐに対応できないのが現実です。中小企業であれば、「遮断・隔離」まで代行してくれる対処型を強くおすすめします。

日本語対応とレポートのわかりやすさ

海外製の安価なSOCサービスも増えていますが、緊急時の連絡が英語だったり、レポートが専門用語だらけで読めなかったりしては意味がありません。

- 緊急電話は日本語で対応してくれるか?

- 月次レポートには「経営層への報告に使えるサマリー」がついているか?

これらを契約前にサンプルで確認しましょう。

SOC導入から運用開始までの標準ステップ

STEP1:現状把握と守るべき資産の定義

まずは「何を守りたいか」を決めます。顧客情報データベースなのか、図面データなのか、社員のPC全体なのか。これによって監視すべき対象機器が決まります。

STEP2:サービスの選定とSLA(品質保証)確認

候補となるベンダーを選びます。この際、SLA(Service Level Agreement)を確認しましょう。「重大なアラートは通知から〇分以内に連絡する」といった約束事が明記されているかが信頼の証です。

STEP3:ログ連携の設定とチューニング

契約後、自社の機器からSOCへログを送る設定を行います。

運用開始直後は「誤検知(過検知)」が多く発生します。正常な通信までアラートが出ないよう、1〜2ヶ月かけて調整(チューニング)を行います。

STEP4:運用開始と定期的な振り返り

本格運用が始まったら、毎月のレポートを確認します。「どのような攻撃を受けているか」を知ることで、社員教育の強化や、設定の見直しといった「攻めの対策」につなげることができます。

【事例で学ぶ】SOC導入で防げた事故・失敗したケース

成功事例:ランサムウェア感染を未然に隔離

従業員150名の製造業(A社)

ある休日の深夜、SOCが「経理部のPCで不審な暗号化コマンドが実行された」ことを検知。即座にSOC側からの遠隔操作で該当PCをネットワークから隔離しました。

月曜日の朝、A社の担当者が出社すると「ランサムウェアの感染を防ぎました」というレポートが届いていました。もしSOCがなければ、月曜の朝には全社のデータが暗号化され、業務停止に追い込まれていたでしょう。

失敗事例:アラート通知が多すぎて「狼少年」に

従業員300名のサービス業(B社)

安さだけで選んだSOCサービスを導入。「検知のみ」のプランでしたが、毎日大量の「注意」メールが届くように。その99%が誤検知や無視していい内容だったため、担当者は通知を見なくなってしまいました。

結果、本当に危険なアラートが埋もれてしまい、ウイルス感染を見逃す事態に。「何が重要か」を選別してくれる精度の高いサービスを選ぶべきでした。

SOCの最新トレンド:AI活用と自動化(SOAR)

2026年に向けて、SOCの現場ではAIと自動化技術が急速に普及しています。

AIがもたらす分析スピードの劇的向上

従来、熟練のアナリストが数時間かけて行っていたログ分析を、AIが数分〜数秒で処理できるようになりました。膨大な過去の攻撃パターンを学習したAIは、人間が見落としがちな微細な異常も検知します。これにより、対応スピードが格段に上がっています。

SOAR(ソアー)による対応の自動化

SOAR(Security Orchestration, Automation and Response)とは、セキュリティ運用の自動化技術です。

「ウイルス検知」→「PC隔離」→「管理者へチケット起票」といった一連の流れをプログラム化し、自動実行します。

インシデント対処までの時間を大幅に短縮し、被害を最小限に抑えることが可能

これにより、人が介在する時間が減り、夜間でも瞬時に対応が完了するようになっています。

よくある質問(FAQ)

Q. 社員数50名程度でもSOCは必要ですか?

A. はい、必要性は高まっています。

社員数が少なくても、取引先情報や顧客情報を持っていれば攻撃対象になります。小規模企業向けに、PC1台あたり月額数百円〜数千円で導入できる「MDRサービス(簡易SOC)」も増えているので、検討をおすすめします。

Q. 費用(コスト)はどれくらいかかりますか?

A. サービス内容によりピンキリです。

- MDR(エンドポイント監視中心): PC1台あたり月額500円〜2,000円程度。

- 本格的な外部SOC(ネットワーク全体監視): 月額30万円〜100万円程度が相場でしたが、最近はクラウド型の普及で月額5万〜10万円から始められるサービスも登場しています。

Q. 導入すればセキュリティ担当者は不要になりますか?

A. いいえ、不要にはなりません。

SOCはあくまで「監視と通報、初動対応」を行う部隊です。「SOCからの報告を受けて、最終的にどう判断するか(警察に届けるか、プレスリリースを出すかなど)」や「社内のセキュリティ教育」は、引き続き社内の担当者が行う必要があります。ただし、日々の監視業務という重荷からは解放されます。

まとめ:SOCは「安心を買う」だけでなく「攻めの経営」の土台

SOCの役割と導入メリットについて解説しました。要点をまとめます。

- SOCは「サイバー警備室」:24時間365日、ログを監視・分析して攻撃を検知する。

- CSIRTとの違い:SOCは「監視・通報」、CSIRTは「消火・救助」。

- 中小企業にこそ必要:サプライチェーン攻撃のリスク増大と、人材不足の解消のため。

- 選び方の肝:「遮断までやってくれるか」と「日本語サポートの品質」。

「うちはまだ早い」と思っている間に、サイバー攻撃者はあなたの会社の「空いている窓」を探しています。

まずは、自社の環境に合ったSOCサービスの資料を取り寄せ、「自社のPC1台あたりいくらで守れるのか」という相場感を知ることから始めてみてはいかがでしょうか。無料のセキュリティ診断を実施しているベンダーも多いため、相談してみるのも良い第一歩です。