syslogサーバの全知識|仕組みから「できること」、導入メリットまで徹底解説

目次[非表示]

多くの情報システム担当者(情シス)にとって、サーバやネットワーク機器が日々吐き出す「ログ」は、インフラの健康状態を映す鏡であると同時に、膨大な管理負担となる存在です。障害発生時に各機器へ個別にログインして原因を探る「後手に回る運用」を続けていては、複雑化する現代のIT環境は守りきれません。

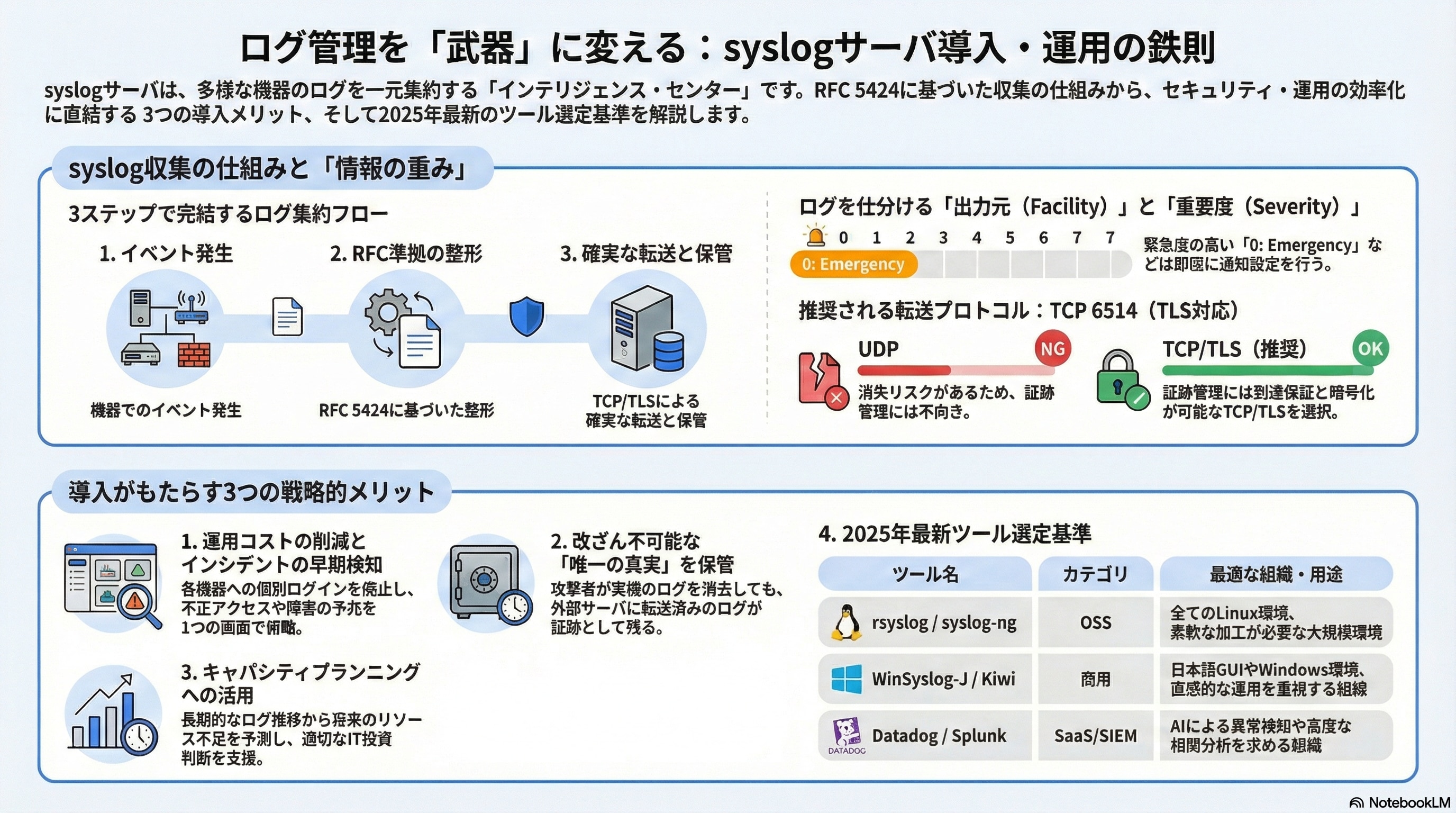

本記事では、ログ管理の基本でありながらセキュリティ運用の要(かなめ)となる「syslogサーバ」について、その仕組みから実務で「できること」、導入メリット、2025年最新のツール比較、そして運用の落とし穴までを徹底解説します。IPA(情報処理推進機構)やNISC(内閣サイバーセキュリティセンター)のガイドライン、最新のRFC 5424に基づいた専門知見を網羅しました。

この記事を読み終える頃には、syslogサーバが単なる記録保管所ではなく、インフラを可視化し、組織をサイバー脅威から死守するための「最強のインテリジェンス・センター」であることを確信いただけるはずです。

1. syslogとは?情報システム管理の「基本中の基本」を再確認

ITインフラの健全性を維持し、ガバナンス(統治)を効かせるためには、「いつ、誰が、何をしたか」を改ざん不可能な形で記録し続けることが不可欠です。そのための共通言語が「syslog」です。

1-1. syslogプロトコルの定義と目的

syslog(シスログ)とは、IPネットワーク上でログメッセージを転送するための標準的なプロトコルです。1980年代にSendmailプロジェクトで誕生して以来、現在はインターネット標準規格として、OSやベンダーの種類を問わず世界中で利用されています。

IETF RFC 5424(The Syslog Protocol) では、syslogの階層構造、トランスポート層プロトコル(UDP/TCP等)からの独立性、そして構造化されたデータフォーマットが詳細に定義されています。

syslogの主目的は、ネットワーク上の多様なデバイス(サーバ、ルータ、FW、アプリ等)が発生させたイベント情報を、ネットワーク経由で「syslogサーバ」と呼ばれる中央集約型のコンピュータに送信し、一元的に保管・管理することにあります。

1-2. ログ分類の要:FacilityとSeverityの詳細解説

syslogを使いこなす鍵は、メッセージに付与される「Facility(出力元)」と「Severity(重要度)」の2つのラベルにあります。

Facility(出力元):ログの発生源を特定する

0: kernel: OS中核のカーネルからの通知。ハードウェア障害やドライバエラーなど。2: mail: メールサーバの挙動。配送遅延やキュー詰まりの特定に。3: daemon: ApacheやDNSなど、バックグラウンドで動作するサービスの記録。4: auth / 10: authpriv: ユーザ認証、ログイン試行、特権昇格(sudo)など。セキュリティ運用で最も重視すべきログです。9: cron: 定期実行タスクの記録。バッチ処理の成否確認に利用。

Severity(重要度):対応の優先順位(0〜7の8段階)

0: Emergency: システムが完全にダウンするなど、極めて深刻な状態。1: Alert / 2: Critical: 直ちに対処が必要な警告や、致命的な実行エラー。3: Error: 一般的なエラー。特定機能に支障が出ている状態。4: Warning / 5: Notice: 注意を要する変化や、異常ではないが重要な通知。6: Informational: 通常の正常な動作記録。7: Debug: 障害解析用の詳細な技術情報。

情シスの実務活用例:

「Facility:auth かつ Severity:3(Error)以下が発生した瞬間に、管理者へSlack通知を飛ばす」といったフィルタリングをsyslogサーバ側で設定することで、不正アクセスの初期兆候をリアルタイムで見逃さず捉えることが可能になります。

2. syslogサーバの仕組み|ログが収集・記録されるプロセス

2-1. 【送信側】ログの発生と転送技術の進化

- イベント発生: クライアント機器(送信元)で事象が発生。

- メッセージ整形:

rsyslog等のデーモンが、RFC 5424準拠の形式(Facility/Severity/ホスト名/メッセージ等)でパケットを組み立てます。 - 転送プロトコルの選択:

- UDP 514ポート: 低負荷で高速ですが、ネットワーク混雑時にパケットが「音もなく消える」リスクがあります。証跡管理には不向きです。

- TCP 6514ポート(推奨): 3ウェイ・ハンドシェイクにより到達を保証。さらに TLS(Transport Layer Security) を組み合わせることで、通信経路の暗号化と証明書による「なりすまし防止」が実現します。

2-2. 【受信側】syslogサーバによる収受と自動整理

受信側(syslogサーバ)は、パケットを受け取ると瞬時に「パース(構文解析)」を行います。「どのホストが、いつ、どこから」出した情報かを仕分け、設定に基づき /var/log/remote/HOSTNAME/auth.log のように機器・種類ごとに整理してディスクに書き込みます。この「整備された保管」が、有事の際の調査スピードを決定づけます。

3. syslogサーバで「できること」と導入の4大メリット

3-1. ログの一元管理による運用コストの劇的削減

管理対象が数十台に及ぶ場合、個別にログインしてログを見るのは非効率の極みです。syslogサーバがあれば、1つの画面で全インフラの状況を俯瞰できます。トラブル調査時間が数時間から数分へ短縮されるため、情シスは「IT戦略の立案」など、より本質的な業務に時間を割けるようになります。

3-2. セキュリティインシデントの「予兆検知」と「徹底調査」

NISC サイバーセキュリティハンドブック では、外部攻撃の早期検知に監査ログ監視を不可欠としています。

- 予兆検知: 特定IDへの短時間での不自然なログイン試行(総当たり攻撃)を検知し、即座にアカウントを保護。

- フォレンジック(事後調査): 侵入を許した場合でも、攻撃者の経路や被害範囲を分単位で追跡し、被害を最小限に食い止めます。

3-3. 改ざん防止と「証跡としての証拠能力」の担保

攻撃者は侵入後、足跡を消すために実機のログを削除します。しかし、リアルタイムに外部のsyslogサーバへ転送・保管していれば、実機でログが消されても証拠が残ります。これはJ-SOX(内部統制)やISMS(ISO 27001)の監査において、「改ざんされていない唯一の真実」を示す強力な証拠能力を持ちます。

3-4. 長期保管と将来予測(キャパシティプランニング)

機器側のメモリ制限を超えた長期保管(1年〜5年等)が可能です。また、過去のログから「ディスク使用率の緩やかな増加」や「周期的なCPU負荷」を可視化することで、将来のリソース不足を予測し、適切なIT投資タイミングを判断する客観的データとして活用できます。

4. syslogサーバの種類と代表的なツール【2025年最新比較】

ツール名 | カテゴリ | 特徴 | 向いている組織 |

|---|---|---|---|

rsyslog | OSS | Linux標準。高速・高信頼。実績No.1。 | 全てのLinux環境 |

syslog-ng | OSS | 柔軟な加工・ルーティングが強み。 | 大規模・複雑な環境 |

Graylog | OSS/商用 | 分析・可視化に特化した強力なWeb GUI。 | 視覚的な分析を重視 |

WinSyslog-J | 商用 | Windows対応・日本語GUI・国産サポート。 | Linuxが不得手な組織 |

Kiwi Syslog | 商用 | リアルタイム監視に優れた世界標準ツール。 | 直感的な運用を希望 |

Datadog / Splunk | SaaS/SIEM | AIによる異常検知、複数ログの相関分析。 | 高度な防衛を求める組織 |

5. 失敗しないsyslogサーバ導入・運用の3原則

- ネットワーク設計: ログ増大による帯域圧迫に注意。重要な証跡は必ず「TCP/TLS」による暗号化・到達保証を行うこと。

- ディスク容量の「死活管理」:

logrotate等で圧縮・退避を自動化し、ディスク閾値(例: 85%)での通知設定を徹底。「ログ収集のせいでサーバが止まる」事態を回避する。 - セキュリティの徹底: ログは機密情報の塊です。サーバへのアクセス権限を「情シス特権者のみ」に厳格に絞り、保存データ自体も暗号化することが2025年の鉄則です。

まとめ:ログ管理を「守り」から「攻め」の武器へ

これまで解説した通り、syslogサーバは単なる「日記帳」ではなく、インフラを監視し脅威を暴く「インテリジェンス・センター」です。一元集約と分析、このシンプルな一歩が、貴社のIT基盤をより強固で、回復力の高いものに変えます。

IPA コンピュータセキュリティログ管理ガイド によれば、ログ管理は単体での完結ではなく、SIEM等の高度な分析基盤へと繋がるべきです。「ログを制する者は、運用を制す」。本記事が貴社の運用改善への第一歩となれば幸いです。