「ログは取っているだけ」では不十分?情シスが知っておくべきSyslogサーバの真の重要性

目次[非表示]

はじめに:そのログ、「有事」に本当に役に立ちますか?

情報システム部門(以下、情シス)の現場において、ネットワークの安定稼働とセキュリティの死守は最優先事項です。サーバー、ルーター、スイッチ、ファイアウォールといった無数の機器が、日々絶え間なく自らの状態を「ログ」として吐き出し続けています。

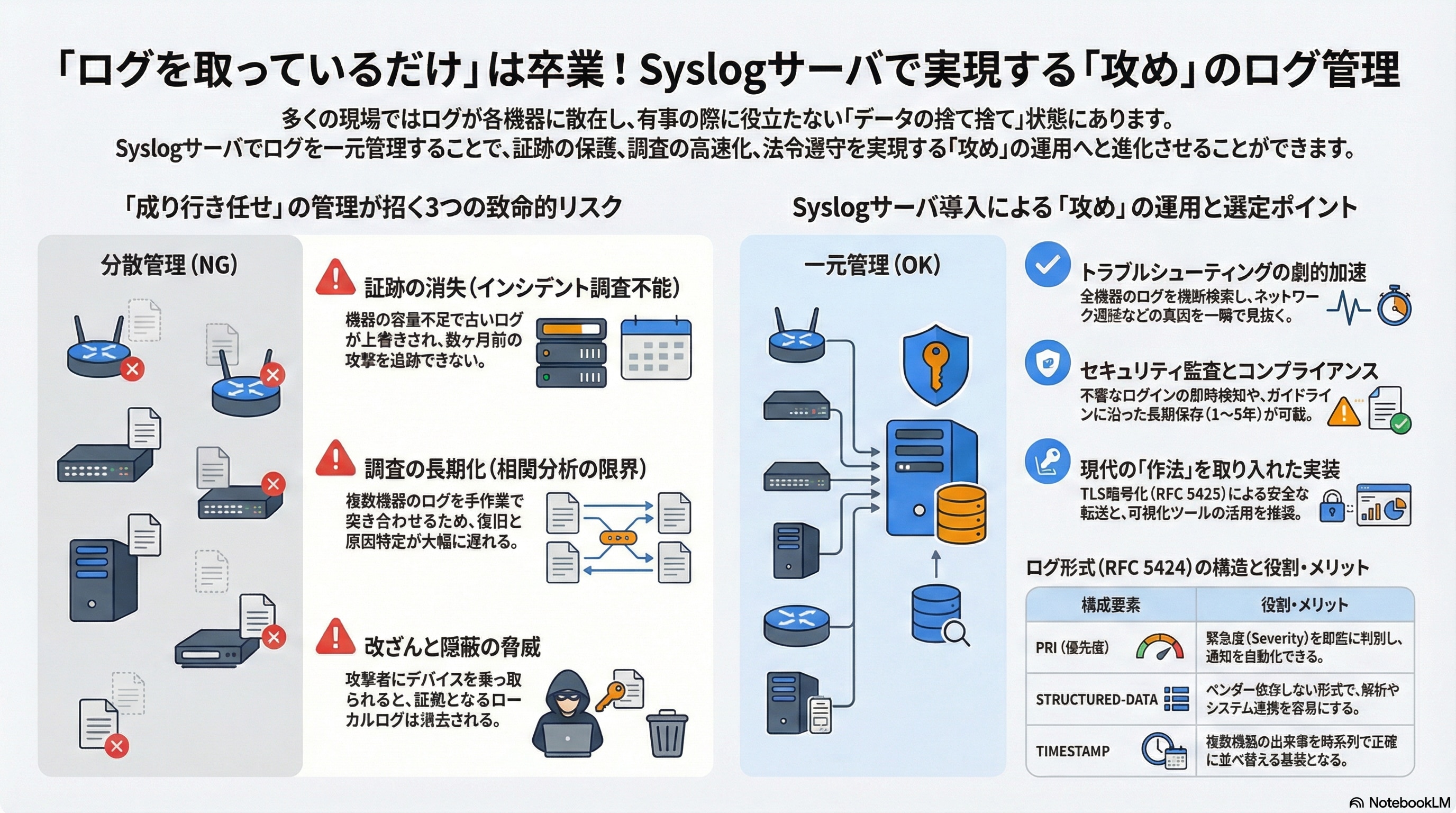

しかし、多くの現場で目にするのは、「ログは各機器に任せている」「容量がいっぱいになったら消える設定にしている」といった、いわば成り行き任せの管理です。あるいは、「SIEMや高価な監視ツールを入れる予算はないから、とりあえず標準機能で取っているだけ」という声も聞こえてきます。

断言します。その状態は、「ログを取っている」のではなく、単に「データを捨て続けている」のに等しいリスクを孕んでいます。

サイバー攻撃が巧妙化し、内部不正の防止やコンプライアンス遵守が厳格に求められる現代において、ログは単なる記録ではなく、企業の身を守る「証跡(Evidence)」であり、事業継続を支える「資産」です。本記事では、情シス担当者が今こそ見直すべき「Syslogサーバ」の真の重要性と、それを支える仕組み、そして「攻め」の運用へと転換するためのポイントを徹底解説します。

1. Syslogサーバとは何か? 管理の基盤となる仕組み

Syslogサーバとは、ネットワーク上の多様なデバイスから送られてくるログを一元的に収集・保存するための専用サーバです。この役割を支えるのが、世界標準のプロトコルである「Syslog」です。

1-1. 世界標準 of プロトコル「Syslog」の正体

Syslogは、1980年代から存在する歴史あるプロトコルであり、現在はIETFによって規格化されています。特に現代のシステムにおいて参照すべきは、旧来の形式(RFC 3164)を大幅に改良し、データ構造を厳密化したRFC 5424です。

RFC 5424では、以下のような厳格なメッセージ構造が定義されています。

<PRI>VERSION TIMESTAMP HOSTNAME APP-NAME PROCID MSGID STRUCTURED-DATA MSG

出典:RFC 5424 - The Syslog Protocol

この形式の最大の特徴は、以下の要素が含まれている点です。

- PRI(優先度): Facility(発生源)とSeverity(重要度)を組み合わせた数値です。

- STRUCTURED-DATA(構造化データ): ベンダーに依存しない形式でメタデータ(例:IPアドレスやセッションID)を埋め込むことができ、システム間の連携や解析を劇的に容易にします。

- Severity(重要度): 緊急(Emergency)からデバッグ(Debug)までの8段階。

これらがヘッダに含まれることで、受信側のSyslogサーバはメッセージの内容を読む前に「どの程度の緊急事態か」を即座に判別し、保存先の振り分けやアラート通知を自動で行えるようになります。

1-2. コレクターとしての役割:ログを「一か所」に集める意味

分散管理に対し、Syslogサーバによる「一元管理(セントラライズ)」には、物理的・運用的に決定的なメリットがあります。

- 機器負荷の軽減: ログの書き込み処理は相応のI/Oを消費します。外部のSyslogサーバへ転送することで、デバイス側のリソースを本来の業務(通信処理やアプリ実行)に集中させることができます。

- 検索性の向上: 障害調査の際、10台のルーターに個別にログインするのと、1台のSyslogサーバで特定の時間帯を横断検索するのとでは、復旧までのスピードが桁違いです。

- 長期保存の実現: ネットワーク機器のメモリ容量には限界があります。Syslogサーバであれば、テラバイト級のストレージや安価なクラウドストレージを組み合わせ、数年単位のログ保存を現実的なコストで実現できます。

2. 「ログは取っているだけ」が招く、情シスが直面する3つのリスク

「とりあえずログは出ているから大丈夫」という楽観がいかに危険か。Syslogサーバによる一元管理を怠ることで生じる具体的なリスクを深掘りします。

2-1. 揮発する証跡:インシデント発生時に「過去がない」絶望

ネットワーク機器のログ保存領域は極めて小さく、大規模なエラー時には「秒単位」でログが上書きされます。情報処理推進機構(IPA)の「セキュリティログ運用の手引き」では、以下の警鐘を鳴らしています。

「ログの保存容量が不足し、古いログから順次削除されてしまう設定(リングバッファ形式など)では、事後調査に必要な期間のログを確保できないリスクがある」

出典:中小企業の情報セキュリティ対策ガイドライン

サイバー攻撃の発覚は侵入から数週間〜数ヶ月後になることが多く、その時「攻撃の起点となった最初のログインログ」が消えていれば、被害範囲の特定も再発防止も不可能になります。

2-2. 調査の長期化:複数機器を跨ぐ相関分析の壁

現代の攻撃は複数のデバイスを経由します(サイバー・キルチェーン)。個別にログを管理している場合、管理者が各機器の時計の狂いを考慮しながら、手作業でログを突き合わせる必要があります。この「相関分析」の遅れは、そのままダウンタイムの長期化と事業損失に直結します。

2-3. 改ざんの脅威:デバイスそのものが乗っ取られたらログは消える

侵入者は証拠隠滅のためにローカルログを消去します。しかし、Syslogサーバへ「リアルタイム転送」を行っていれば、メッセージが生成された瞬間に外部へコピーされるため、たとえ元のデバイスが完全に掌握・破壊されたとしても、攻撃者の足跡を不変の証拠として残すことができます。

3. Syslogサーバの導入で変わる、情シスの「攻め」の運用

導入により、運用は「受動的」から「能動的」へと進化します。

3-1. セキュリティ監査の高度化(IPAガイドライン準拠)

IPAはログの「定期的なレビューと分析」を推奨しています。集約されたログがあれば、以下のような高度な監視が低コストで可能です。

- 不審なログインの即時察知: 海外IPからの連続失敗などをリアルタイムで捉える。

- 特権権限の行使監視:

suやsudoの行使履歴を監視し、内部不正の強力な抑止力とする。

3-2. トラブルシューティングの劇的スピードアップ

「ネットワークが遅い」というクレームに対し、各機器のログを1つの画面で横断的に表示させれば、特定のポートでのフラッピングやCPU高負荷といった「真因」を一瞬で見抜くことができます。客観的事実に基づく論理的な切り分けこそが、情シスのプロフェッショナリズムの源泉です。

3-3. コンプライアンス・法令への適合

企業のガバナンスにおいて、ログ管理は今や法的義務に近いものです。総務省のガイドライン等では、重要なログについては少なくとも1年以上(3〜5年推奨)の保存が望ましいとされています(出典:総務省)。個々の機器でこの要件を満たすのは不可能であり、Syslogサーバによる中央集権的なライフサイクル管理が、企業としての説明責任を果たす唯一の回答となります。

4. 後悔しないSyslogサーバ選びと運用のポイント

実装にあたって、情シス担当者が押さえておくべき技術的なコツです。

4-1. 商用ソリューション vs オープンソース

- オープンソース (Linux/rsyslog, syslog-ng): コストを抑えたい場合に有効ですが、構築とチューニングに高度な知識を必要とします。

- 商用製品 (Kiwi Syslog, ManageEngine等): GUIによる直感的な管理や、レポート生成機能、日本語サポートが充実しており、運用の工数を削減したい情シスに最適です。

4-2. ログローテーションとストレージ管理の勘所

- ローテーション: 日次/週次での切り出しと、世代管理による自動削除・二次ストレージ(S3等)への退避設定が不可欠です。

- フィルタリング: 大量の「情報(Info)」ログの中から、本当に必要なものだけを保存し、ストレージ効率を高める工夫が求められます。

4-3. 視認性を左右する「ログ可視化・検索ツール」との連携

生のテキストを grep し続けるのは限界があります。近年は Elasticsearch や Grafana Loki 等に流し込み、ダッシュボード化するのが一般的です。エラー発生件数の推移をグラフ化しておくだけで、異常事態を直感的に察知できます。

4-4. 転送時のセキュリティ:TLS暗号化の必要性

標準のSyslog(UDP/514)は平文であり、盗聴リスクがあります。拠点間通信やクラウド環境を経由する場合は、必ず Syslog over TLS(RFC 5425) を採用し、通信を暗号化するのが現代の「作法」です。

まとめ:ログは「記録」ではなく「企業の資産」である

かつてSyslogサーバは補助的な存在でしたが、今はセキュリティ戦略の「心臓部」です。「ログは取っているから大丈夫」という方は、今一度「3ヶ月前のログが数分以内に提示できるか」を自問してください。もしNOなら、刷新の時です。ログを未来を守る「能動的な武器」へと変える。それが、現代の情シス担当者に課せられた使命です。