御社のネットワークは大丈夫?ゼロトラスト化を急ぐべき「予兆」とは

目次[非表示]

1. なぜ今「境界型ネットワーク」では守れないのか?ゼロトラストが必要な背景

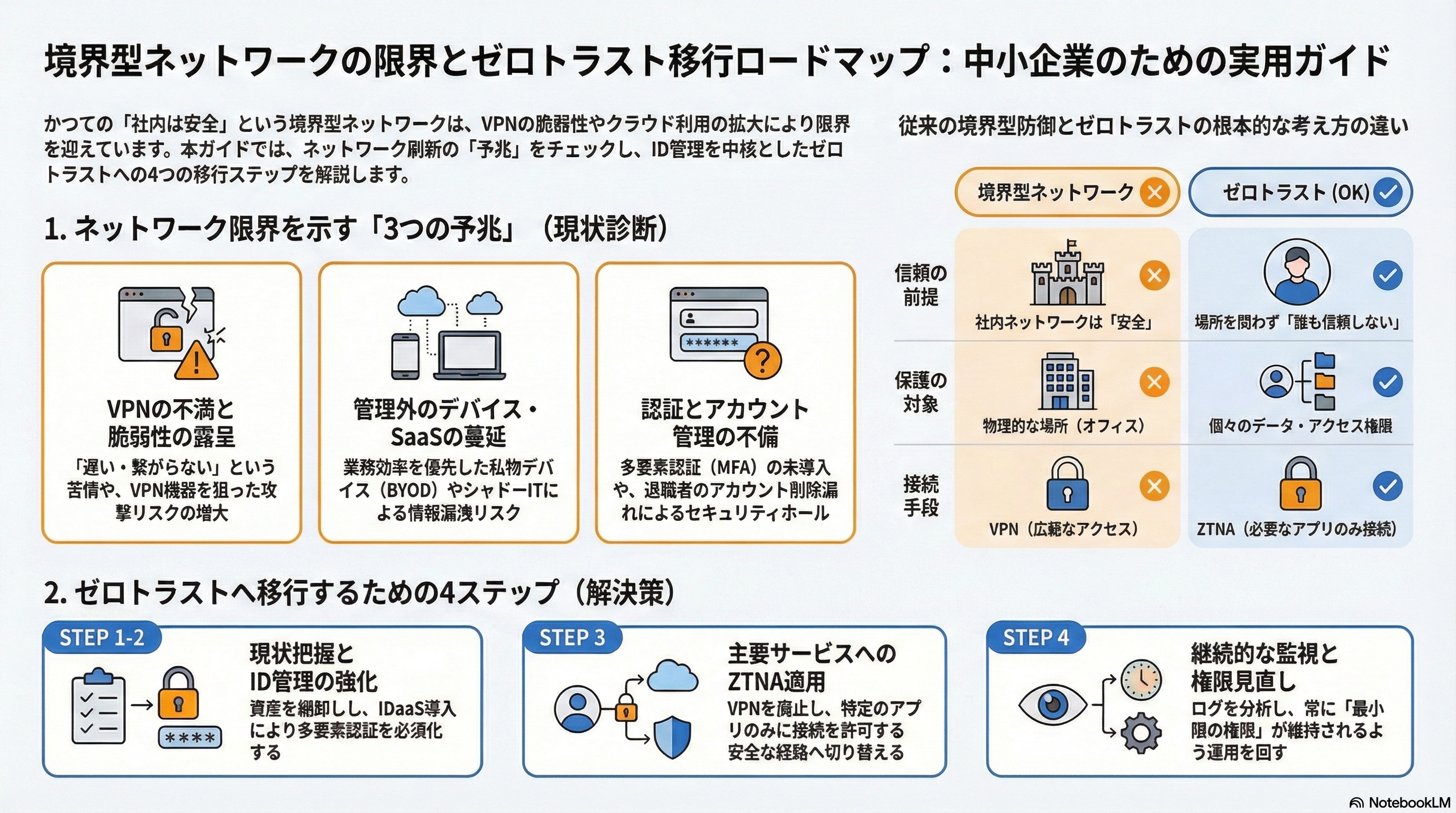

かつての企業ネットワークは、オフィスの外側と内側を分ける「境界型」が主流でした。社内は安全、社外は危険という前提に基づき、その境界に「ファイアウォール」という高い壁を築くことで守ってきたのです。しかし、現代のビジネス環境において、この「社内ネットワークは安全である」という前提は完全に崩壊しています。

1-1. VPNの限界と「社内ネットワーク」という安全神話の終焉

これまで外部から社内リソースにアクセスする唯一の手段だったVPN(仮想専用線)が、皮肉にも最大の攻撃対象(アタックサーフェス)となっています。VPN機器の脆弱性を突いた攻撃は後を絶たず、一度境界を突破されると、攻撃者は「安全な社内」を自由に動き回り、重要なサーバーから情報を盗み出すことが可能です。

NetScaler ADCおよびNetSacler Gateway(CVE-2025-7775等)やIvanti Connect Secure等の脆弱性(CVE-2025-22457)に関する注意喚起がなされており、VPN機器等に対するネットワーク貫通型攻撃のおそれが高まっています。

出典: IPA「VPN機器等に対するORB(Operational Relay Box)化を伴うネットワーク貫通型攻撃のおそれについて」

もはや「社内だから安心」という考え方は、サイバー攻撃者にとって格好の餌食となっているのが現状です。

1-2. クラウドシフトとテレワークが変えた「守るべき境界」

業務システムがSaaS(Microsoft 365, Slack等)へ移行し、従業員が自宅やカフェからアクセスする現代では、もはや「会社」という物理的な境界は存在しません。データはクラウドに分散し、アクセス元は世界中に散らばっています。

このような状況で、すべての通信を一度社内のVPN装置に集約させる従来の手法は、通信遅延(ボトルネック)を引き起こすだけでなく、セキュリティ管理の死角を増やす原因となります。守るべきものは「物理的な場所」ではなく、個々の「データ」と「アクセス権限」へと変化したのです。

1-3. 【最新動向】国内企業のゼロトラスト導入率と業界標準の変化

日本国内でも、ゼロトラストは「検討段階」から「実装段階」へと移行しています。特にデジタル庁が主導するガバメントソリューションサービスにおいて、ゼロトラストアーキテクチャへの原則移行が明言されたことは大きな転換点となりました。

今後段階を踏みながら自治体ネットワークの「三層の対策(三層分離)」を廃止し、「ゼロトラストアーキテクチャ」へと移行していく方針を示しました。

民間企業においても、サプライチェーン攻撃への対策として、取引先からゼロトラスト基準のセキュリティレベルを求められるケースが急増しています。2025年から2026年にかけて、この動きは中小企業にも波及し、業界の標準(デファクトスタンダード)となっていくでしょう。

では、自社のネットワークが具体的にどのような状態であれば、早急な対策が必要なのでしょうか。

2. 御社のネットワークに現れる「ゼロトラスト化」を急ぐべき5つの予兆

ゼロトラストへの移行は、単なるセキュリティ強化だけではなく、業務効率の改善とも直結しています。もし御社の情シス部門や現場から以下のようなサインが出ているなら、それはネットワーク基盤の限界を示す「予兆」です。

2-1. 予兆①:従業員から「VPNが遅い・繋がらない」という苦情が頻発している

「Zoomが途切れる」「ファイルのダウンロードに時間がかかる」といった不満は、境界型ネットワークが限界を迎えている証拠です。Web会議や大容量ファイルのやり取りが当たり前になった現在、VPN装置の処理能力や帯域がボトルネックとなり、生産性を著しく低下させています。

2-2. 予兆②:私物デバイス(BYOD)や未許可SaaS(シャドーIT)の利用が常態化している

利便性を求める従業員が、会社を通さずに私物PCや未認可のクラウドストレージを使用していませんか?「会社を通すと遅いから」という理由でシャドーITが蔓延すると、情シスが把握できない経路で情報が漏洩するリスクが爆発的に高まります。

2-3. 予兆③:多要素認証(MFA)が未導入で、ID/パスワードのみの管理である

現在、最も多い侵入手口の一つが「認証情報の窃取」です。パスワードだけの管理では、フィッシング詐欺やリスト型攻撃を完全に防ぐことは不可能です。もし、まだワンタイムパスワードや生体認証などのMFAを導入していないのであれば、御社のネットワークは「鍵のない玄関」と同じ状態と言えます。

2-4. 予兆④:退職者のアカウント削除や権限変更のミスが過去にあった

従業員の入退社に伴うアカウント管理を、Excelなどの手作業で行っていませんか?一度でも「退職者のIDが残っていた」「異動したのに前の部署の権限がそのまま」といったミスがあった場合、それは管理体制の破綻を示唆しています。ゼロトラストでは、こうした権限管理(アイデンティティ)の自動化が不可欠です。

2-5. 予兆⑤:エンドポイント(PC・スマホ)の状態をリアルタイムで把握できていない

「社内のPCに最新のOSアップデートが適用されているか」「ウイルス対策ソフトが最新か」を、すべての端末について即座に回答できますか?テレワーク環境下で端末の健全性(ポスチャ)が可視化できていない状態は、感染したPCを社内ネットワークに招き入れるリスクを常に孕んでいます。

これらの予兆は、部分的な改修では解決できません。根本的な解決には、ゼロトラストを構成する3つの要素を理解する必要があります。

3. ゼロトラストネットワークを構成する「3つの核心」要素

ゼロトラスト(何も信頼しない)を実現するためには、「誰が」「どの端末から」「どこへ」アクセスしているかを常に検証し続ける仕組みが必要です。その中心となるのが以下の3要素です。

3-1. ID管理と認証(Identity):すべてのアクセスの起点

ゼロトラストにおいて、IDは「新しい境界」と呼ばれます。ユーザーが本人であることを、パスワードだけでなく、デバイス情報や場所、時間帯などの文脈(コンテキスト)を含めて動的に判定します。これを支えるのが、シングルサインオン(SSO)や多要素認証(MFA)を一括管理する「IDaaS(Identity as a Service)」です。

3-2. デバイス管理(Endpoint):端末の健全性をスコアリングする

アクセスを許可するのは「正しいユーザー」だけではなく、「安全な端末」であることも条件となります。

OSのバージョン、暗号化の有無、セキュリティソフトの稼働状況をリアルタイムでチェックし、基準を満たさない端末(例:OS更新が1ヶ月以上放置されている)からのアクセスを自動的に遮断または制限します。

3-3. ネットワーク・セキュリティ(SASE/SSE):通信経路の保護

VPNに代わる通信の要が「SASE(Secure Access Service Edge)」や「SSE(Security Service Edge)」です。クラウド上にセキュリティ機能を配置し、ユーザーがどこにいても、常に同じセキュリティポリシーを適用します。これにより、インターネットへ直接抜ける通信(ローカルブレイクアウト)を安全に行えるようになり、VPNの遅延から解放されます。

これらの要素を組み合わせることで、初めて「場所を問わない安全」が実現します。次に、具体的な導入ステップを見ていきましょう。

4. 【実践】中小企業がゼロトラストへ移行するための4ステップ

中小企業にとって、すべてのシステムを一度にゼロトラスト化するのは現実的ではありません。まずは「最もリスクが高い箇所」から段階的に進めるのが成功の鍵です。

4-1. ステップ1:現状把握と資産の棚卸し(アセットの可視化)

まずは、社内で利用されているデバイス、利用しているSaaS、そしてオンプレミスのサーバーをすべて洗い出します。特に「誰がどのデータにアクセスする必要があるのか」という最小権限の原則に基づく整理が必要です。

4-2. ステップ2:アイデンティティ管理の強化(IDaaSの導入)

最も優先順位が高いのがID管理の統合です。バラバラだった各サービスのログイン情報をIDaaSに集約し、多要素認証を必須化します。これだけで、不正アクセスのリスクを大幅に低減でき、かつユーザーは一つのIDで全てのアプリを使えるようになり利便性が向上します。

4-3. ステップ3:主要なクラウドサービスへのZTNA適用

VPNの代わりに「ZTNA(Zero Trust Network Access)」を導入します。これは特定のアプリケーションに対してのみ「トンネル」を作る技術で、社内全体を公開することなく、安全に業務アプリを利用できます。まずは影響範囲の小さい部門や、外部からのアクセスが多いSaaSから適用を開始します。

4-4. ステップ4:ログ監視と継続的なポリシー改善

ゼロトラストは導入して終わりではありません。「誰がいつどこにアクセスしたか」のログを収集・分析し、異常な挙動がないかを常に監視します。定期的にアクセス権限を見直し、常に「最小限の権限」が維持されるよう運用を回していくことが重要です。

しかし、導入の過程では中小企業特有の「壁」にぶつかることもあります。

5. ゼロトラスト導入で失敗しないための「3つの落とし穴」と対策

導入に失敗する企業の多くは、技術的な問題よりも「運用」や「コスト」のバランスを見誤っています。

5-1. コストの肥大化:ライセンス費用の「積み上げ」を防ぐには?

「ゼロトラスト製品」は多岐にわたり、すべてを個別に契約するとコストが跳ね上がります。

対策としては、現在利用しているMicrosoft 365のライセンス(E3/E5等)に含まれるセキュリティ機能を最大限活用することです。追加費用なしで高度なMFAや条件付きアクセスが実現できる場合も多いため、まずは「今ある武器」を使いこなすことから始めましょう。

5-2. ユーザー利便性の低下:認証の手間が増えて現場が混乱する

「ログインのたびにスマホで承認するのが面倒」という不満は必ず出ます。

これを防ぐには、生体認証(Windows HelloやTouch ID)を活用した「パスワードレス認証」の導入が有効です。セキュリティを強めつつ、入力の手間を減らすという「一石二鳥」の施策を提示することで、現場の協力が得やすくなります。

5-3. 運用の複雑化:情シス部門がパンクするリスクをどう抑えるか

一人情シスや兼務情シスが多い中小企業では、高度なツールの管理は負担が大きすぎます。

最初から複雑な構成を目指さず、まずは運用負荷が低いマネージドサービスや、一つのコンソールで複数の機能を管理できる統合型プラットフォームを選択することが、パンクを防ぐ現実的な解となります。

導入のハードルを越えるためには、経営層の理解と協力が欠かせません。

6. 経営層を説得するための「ROI(投資対効果)」の考え方

セキュリティ投資は「コスト」と見られがちですが、ゼロトラストは事業継続(BCP)のための戦略的投資です。

6-1. セキュリティ事故発生時の想定損害額と比較する

日本の組織におけるデータ漏えいの平均総コストは約4.5億円に達しており、特に身代金要求(ランサムウェア)などのサイバー攻撃による被害は年々深刻化しています。

中小企業であっても、数千万円〜数億円の損害が出るリスクがあることを数値で示し、その予防コストとしての妥当性を訴えます。

6-2. 運用コスト削減効果:VPN機器の保守・更新からの脱却

物理的なVPN機器のリース代、保守費用、そして数年ごとのリプレース費用を計算してください。ゼロトラスト(クラウド型)へ移行することで、これらハードウェア由来の固定費を削減し、資産を持たない身軽なIT投資へと転換できるメリットを強調します。

6-3. 働き方改革と採用力の向上:場所を選ばない安全なインフラ

「どこでも安全に働ける環境」は、優秀な人材を確保するための強力な武器になります。逆に、セキュリティを理由にテレワークを制限している企業は、採用市場での競争力が低下します。ゼロトラスト化は、DX推進の基盤そのものであるという視点を持ってもらいましょう。

7. よくある質問(FAQ):ゼロトラストとネットワークに関する疑問

Q. VPNは完全に廃止しなければならないのですか?

A. 理想は廃止ですが、現実的にはオンプレミス資産が残る限り併用するケースが多いです。まずは社外からのアクセスをZTNAに切り替え、VPNを「予備」または「限定的な用途」に縮小していくのが一般的です。

Q. ゼロトラスト導入にはどのくらいの期間がかかりますか?

A. 企業の規模や現状によりますが、中小企業であればステップ1(現状把握)からステップ2(ID統合)までで3ヶ月〜半年、全体像が形になるまでには1年程度を見込むのが現実的です。

Q. 中小企業でも大企業と同じ高額なツールが必要ですか?

A. いいえ。中小企業には中小企業の身の丈に合った構成があります。前述の通り、既存のライセンス(Microsoft 365など)の拡張機能を活用したり、安価な国産のクラウド型セキュリティサービスを選択することで、コストを抑えた導入が可能です。

まとめ:ゼロトラスト化は「守り」ではなく「攻め」のネットワーク基盤

最後に、今回のポイントを整理します。

- 境界防御の限界:VPN脆弱性を狙った攻撃が激化しており、「社内=安全」の考え方は通用しない。

- 5つの予兆をチェック:通信遅延やシャドーITの蔓延、認証の甘さはネットワーク基盤刷新のサイン。

- 3つの核心:ID管理、デバイス管理、SASE/SSEをバランスよく導入することが不可欠。

- 段階的移行:まずはID管理の強化(IDaaS導入)から始め、コストと利便性のバランスを保つ。

ゼロトラストへの移行は、単なる「壁の補強」ではなく、どこにいても安全に、かつ快適に働ける「自由なオフィス」をネットワーク上に構築する作業です。これは、人手不足やDX推進に悩む中小企業にとって、将来の成長を支える強力な武器になります。

「何から手をつければいいかわからない」「自社のライセンスでどこまでできるか知りたい」という方は、まずは現状のネットワーク診断から始めてみませんか?